Une application créée sur Adalo est-elle sécurisée pour les paiements et les données utilisateur ? Oui, mais seulement si vous configurez correctement ses fonctionnalités de sécurité. Adalo est un créateur d'applications sans code pour les applications web et les applications natives iOS et Android basées sur des bases de données—une seule version sur les trois plateformes, publiée sur l'Apple App Store et Google Play. La plateforme fournit une infrastructure sécurisée, mais en tant que créateur d'application, vous devez gérer l'authentification, les autorisations et les paramètres de confidentialité. Voici ce que vous devez savoir :

- Paiements: Adalo s'intègre à Stripe pour un traitement sécurisé des paiements, répondant aux normes PCI DSS . Les données de paiement ne touchent jamais les serveurs d'Adalo.

- Données utilisateur: Les données sont chiffrées à la fois en transit (TLS/HTTPS) et au repos (normes AES). Les mots de passe utilisateur sont hachés avec bcrypt pour une protection supplémentaire.

- Conformité App Store: Les applications subissent des examens de sécurité d'Apple et Google avant d'être publiées. Les politiques de confidentialité et les divulgations de collecte de données sont obligatoires.

- Authentification: Le système basé sur des jetons avec des limites d'expiration de 20 jours limite les risques de session. Les autorisations au niveau de la base de données garantissent le contrôle d'accès aux données.

- Lois sur la confidentialité: Adalo prend en charge la conformité RGPD et CCPA en activant les mécanismes de consentement de l'utilisateur, l'exportation et la suppression de données.

En résumé: Les outils d'Adalo peuvent vous aider à créer des applications sécurisées, mais la sécurité de votre application dépend de la façon dont vous implémentez ces fonctionnalités. Suivez les meilleures pratiques, testez minutieusement et restez conforme aux lois sur la confidentialité et aux directives des app stores.

Comment implémenter l'OTP dans votre application Adalo pour vérifier les e-mails

Infrastructure de sécurité d'Adalo

L'infrastructure de sécurité d'Adalo commence par un backend hébergé qui gère le stockage des données, l'authentification et les demandes d'API. Cette configuration supprime le besoin pour les développeurs de gérer des serveurs séparés. Construite sur une infrastructure modulaire qui prend en charge plus de 1 million d'utilisateurs actifs mensuels, la plateforme priorise les performances tout en gardant les données de votre application isolées, réduisant le risque de contamination croisée. Avec 20 millions+ de requêtes quotidiennes et 99%+ de disponibilité, cette architecture fournit une fiabilité de niveau entreprise pour les applications de toute taille.

Sécurité du backend hébergé

Lorsque vous créez une application sur Adalo, elle se connecte directement aux serveurs d'Adalo pour stocker et accéder aux données. Ce système hébergé élimine la nécessité de gérer votre propre base de données, mais oblige les développeurs à divulguer les pratiques de collecte de données lorsque vous préparez votre annonce sur l'app store. Comme l'a indiqué Adalo, les développeurs doivent signaler la collecte d'identifiants utilisateur, de données d'interaction produit et de données de diagnostic, car celles-ci sont traitées par le backend d'Adalo.

Adalo traite strictement le « contenu client »—les données générées par vos utilisateurs—selon vos instructions. Cette relation est régie par des accords de traitement des données, qui définissent clairement Adalo comme un processeur de données plutôt qu'un contrôleur de données. Pour améliorer la sécurité, les jetons d'authentification expirent automatiquement tous les 20 jours, obligeant les utilisateurs à se reconnecter. Cette fonctionnalité limite le risque de détournement de session si un jeton est compromis.

La refonte de l'infrastructure Adalo 3.0, lancée fin 2025, a introduit des améliorations importantes du backend. L'architecture modulaire gère désormais l'ajustement automatique, afin que vos mesures de sécurité restent cohérentes, que vous ayez 100 utilisateurs ou 1 million. Cela élimine le problème courant des configurations de sécurité qui se cassent au fur et à mesure que les applications se développent.

Examens de sécurité de l'App Store

Adalo bénéficie également de validations de sécurité externes pour les applications natives. Lorsque vous publiez des applications iOS et Android via Adalo, elles subissent des examens de sécurité d'Apple et Google avant de devenir disponibles aux utilisateurs. Ces examens garantissent que le backend d'Adalo et les mesures de sécurité internes s'alignent sur les normes spécifiques aux plateformes, les directives de confidentialité et les protocoles de traitement des données. Cela ajoute une couche de protection supplémentaire que vous ne recevez pas avec les plateformes web uniquement.

Contrairement aux concurrents qui n'offrent que des Progressive Web Apps (PWAs), Adalo compile en véritables codes iOS et Android natifs. Cela signifie que vos applications bénéficient des fonctionnalités de sécurité au niveau de l'appareil comme Secure Enclave sur iOS et Strongbox sur Android. Les PWAs, en revanche, s'exécutent dans des bacs à sable de navigateur et ne peuvent pas accéder à ces modules de sécurité matérielle.

Apple s'est éloigné de l'authentification à deux facteurs par SMS pour les comptes de développeur, en privilégiant désormais les appareils de confiance et les clés de sécurité pour une protection renforcée des comptes. Le flux de travail de publication d'Adalo s'adapte à ces exigences, vous guidant à travers les configurations de sécurité nécessaires pour une soumission réussie à l'app store.

Normes de chiffrement des données

Le backend sécurisé d'Adalo, combiné à des examens rigoureux de l'app store, garantit que votre application reste bien protégée contre les accès non autorisés. Un élément clé de cette protection est le chiffrement des données, qui sécurise les informations à la fois en transit et au repos. Comme l'explique Jeremy d'Adalo, « Nous utilisons actuellement le chiffrement de pointe pour les données en transit et au repos, et nous avons ajouté des couches de sécurité pour certains éléments de données particulièrement sensibles comme les cartes de crédit (Stripe) et les mots de passe (bcrypt) ». Voici un aperçu plus détaillé du fonctionnement de ces mesures de chiffrement.

Chiffrement TLS et HTTPS

Chaque connexion à votre application utilise HTTPS avec chiffrement TLS. Cela signifie que les données voyageant entre l'appareil d'un utilisateur et le backend sont chiffrées, ce qui rend presque impossible l'interception d'informations sensibles par des tiers non autorisés. Adalo s'occupe de l'approvisionnement et de la gestion des certificats SSL pour les domaines personnalisés, il n'est donc pas nécessaire de faire de configuration manuelle. Les certificats sont inclus dans tous les forfaits payants à partir de 36 $/mois, et HTTPS est activé par défaut sur l'ensemble de la plateforme.

Il est essentiel que les développeurs ne désactivent jamais la validation des certificats SSL dans leurs applications, car cela peut exposer des vulnérabilités. Pour les applications natives créées à l'aide de la compilation native d'Adalo, vous pouvez également exploiter les fonctionnalités de sécurité natives de l'appareil comme Secure Enclave et Strongbox pour ajouter des couches supplémentaires de protection aux données sensibles stockées localement.

Cette approche de compilation native distingue Adalo des plateformes comme Glide ou Softr, qui ne produisent que des applications web ou des PWA. Les applications natives peuvent stocker les clés de chiffrement dans des enclaves protégées par matériel, tandis que les applications web doivent s'appuyer sur un stockage basé sur le navigateur qui est plus vulnérable aux attaques basées sur JavaScript.

Chiffrement des données stockées et sauvegardes

Les données stockées dans la base de données d'Adalo sont chiffrées à l'aide des normes AES, ce qui offre une protection robuste pour les informations au repos. Les mots de passe des utilisateurs sont hachés avec l' algorithme bcrypt, ce qui les rend extrêmement difficiles à désosser, même en cas d'accès non autorisé. De plus, les informations de paiement ne sont jamais traitées ou stockées sur les serveurs d'Adalo : Stripe gère toutes les données de carte de crédit en conformité avec les normes PCI DSS.

Avec le forfait Adalo à 36 $/mois, vous obtenez un stockage de base de données illimité sans limites d'enregistrements. Cela signifie que vous pouvez stocker autant de données chiffrées que votre application en a besoin sans vous soucier de dépasser les limites ou de payer des frais supplémentaires. Les concurrents comme Bubble facturent 69 $/mois et imposent toujours des unités de charge de travail qui peuvent faire augmenter vos coûts de façon imprévisible lorsque les opérations de base de données augmentent.

L'infrastructure Adalo 3.0 maintient ces protocoles de chiffrement tout en prenant en charge les applications qui s'adaptent pour gérer des millions d'utilisateurs actifs mensuels. La sécurité de votre application augmente avec votre base d'utilisateurs sans nécessiter de modifications de configuration ou d'audits de sécurité à chaque jalon de croissance.

Authentification des utilisateurs et contrôle d'accès

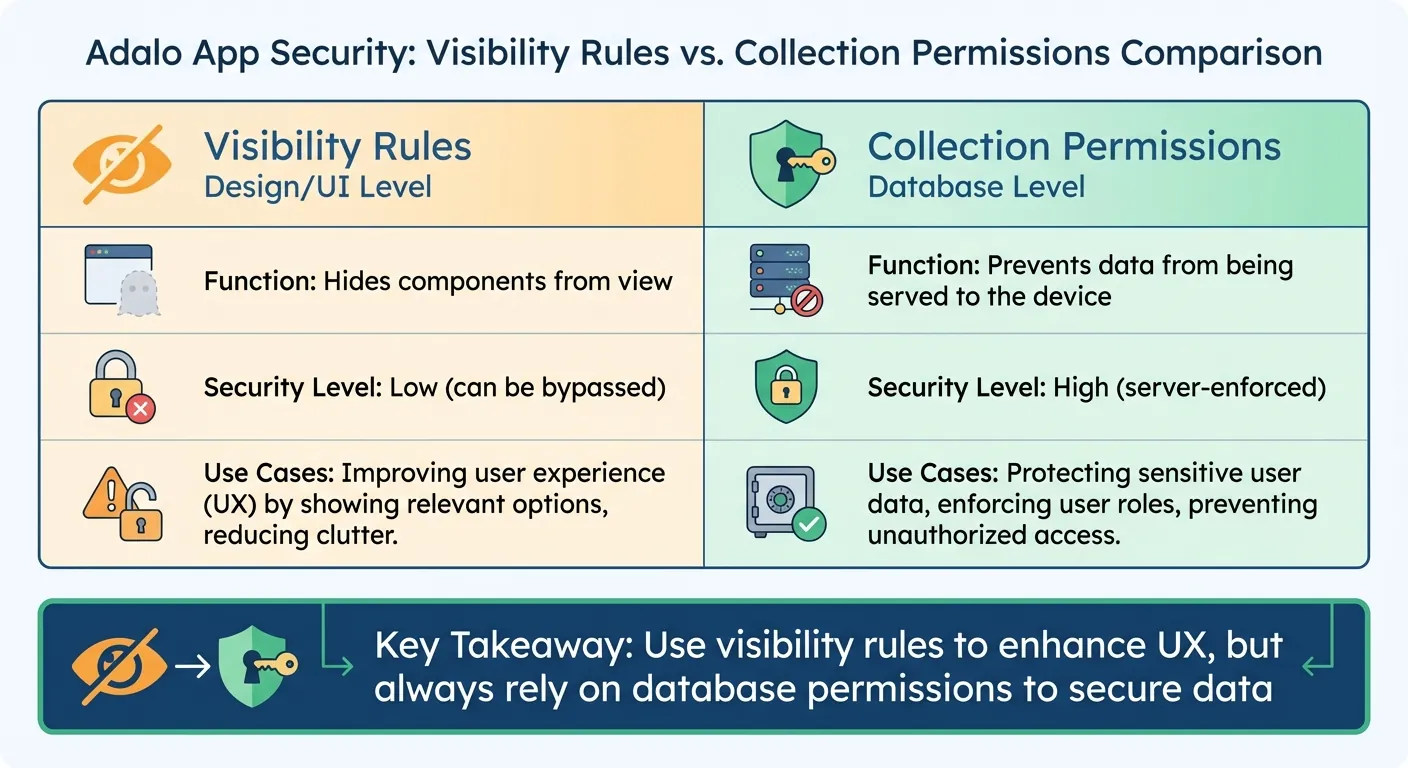

Règles de visibilité par rapport aux autorisations de collection dans la sécurité d'Adalo

Adalo utilise un système d'authentification basé sur les jetons sécurisés, trouvant un équilibre entre la facilité d'utilisation et une sécurité forte. Ce système fonctionne conjointement avec les protocoles de chiffrement et les protections backend d'Adalo pour protéger votre application. Les jetons expirent automatiquement après 20 jours, réduisant ainsi le risque de vol de session. De plus, les utilisateurs sont déconnectés s'ils se connectent sur un autre appareil ou s'ils effacent le cache et les cookies de leur navigateur. Ces mesures constituent le fondement de l'approche d'authentification d'Adalo, détaillées plus loin ci-dessous.

Méthodes d'authentification

Adalo propose une authentification utilisateur intégrée avec une gestion sécurisée des mots de passe. Les mots de passe stockés dans la collection des utilisateurs sont complètement inaccessibles, même pour le créateur de l'application. La gestion des sessions est automatisée sur tous les types d'applications, garantissant une expérience transparente pour les utilisateurs, qu'ils soient sur le web, iOS ou Android.

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Le constructeur d'IA peut vous aider à configurer rapidement les flux d'authentification. En utilisant Magic Add, vous pouvez décrire l'expérience d'authentification que vous souhaitez : « ajouter un écran de connexion avec vérification par e-mail » ; l'IA génère alors les écrans, les champs de base de données et la logique nécessaires. Cela accélère le développement tout en respectant les meilleures pratiques de sécurité, car le code généré suit les modèles d'authentification établis par Adalo.

Pour les applications nécessitant une sécurité supplémentaire, vous pouvez implémenter une vérification OTP (mot de passe à usage unique) pour la confirmation par e-mail, comme indiqué dans le didacticiel vidéo ci-dessus. Cela ajoute un deuxième facteur à votre flux d'authentification sans nécessiter de code personnalisé complexe.

Configuration des rôles et des autorisations des utilisateurs

L'authentification dépasse la simple vérification des utilisateurs : elle implique également de contrôler l'accès aux données sensibles, par exemple lorsque vous créez un portail client. Adalo implémente des autorisations au niveau de la base de données, qui offrent une sécurité plus forte que les règles de visibilité au niveau de l'interface utilisateur. Bien que les règles de visibilité puissent masquer des éléments de l'interface utilisateur, elles n'empêchent pas l'envoi des données à l'appareil. Pour sécuriser réellement les données de votre application, vous devez configurer les autorisations de collection en utilisant l'icône « Bouclier et clé » dans l'éditeur de base de données.

Pour la collection des utilisateurs, Adalo configure par défaut les autorisations pour l'e-mail, le mot de passe et le nom complet sur « Seul le créateur de l'enregistrement ». Vous pouvez également affiner l'accès au niveau de la propriété, en décidant qui peut afficher ou modifier des champs spécifiques. Pour les autres collections, les autorisations sont définies au niveau de la collection pour les actions telles que Créer, Afficher, Modifier et Supprimer. Pour limiter l'accès à « Certains utilisateurs connectés », vous devrez établir une relation entre cette collection et la collection des utilisateurs (jusqu'à deux niveaux de relation).

| Fonctionnalité | Règles de visibilité | Autorisations de collection |

|---|---|---|

| Niveau | Niveau conception/interface utilisateur | Niveau base de données |

| Fonction | Masque les composants de la vue | Empêche l'envoi des données à l'appareil |

| Niveau de sécurité | Bas (peut être contourné) | Élevé (appliqué par le serveur) |

Il est important d'aligner les règles de visibilité avec les autorisations de base de données. Utilisez les règles de visibilité pour améliorer l'expérience utilisateur, mais dépendez toujours des autorisations de base de données pour sécuriser vos données. Toute modification des autorisations prend effet immédiatement, donc il n'est pas nécessaire de republier votre application après les mises à jour.

Cette propagation d'autorisations immédiate est particulièrement précieuse en cas d'incident de sécurité. Si vous découvrez un accès non autorisé, vous pouvez révoquer les autorisations instantanément sur toutes les plateformes (web, iOS et Android) à partir d'un seul tableau de bord. Les concurrents qui nécessitent des bases de code distinctes pour chaque plateforme compliquent considérablement les réponses d'urgence en matière de sécurité.

Stripe Sécurité des paiements

L'intégration d'Adalo avec Stripe utilise un modèle de tokenisation pour protéger les données de paiement sensibles. Lorsque les utilisateurs saisissent leurs coordonnées de carte via le composant Stripe d'Adalo, ces informations sont envoyées directement aux serveurs de Stripe, contournant entièrement le backend de votre application. Cette configuration non seulement réduit les risques de sécurité associés au stockage des numéros de carte bruts, mais allège également vos responsabilités en matière de conformité. Combinée au chiffrement d'Adalo et aux contrôles d'accès stricts, cette approche garantit un processus de paiement sécurisé.

Pour valider les transactions, Adalo exige que les utilisateurs se connectent, ce qui lie chaque paiement à un compte vérifié. Cela crée une piste d'audit claire pour une transparence et une sécurité supplémentaires. Connecter votre compte Stripe à Adalo est simple et sécurisé, en utilisant un flux « Connecter avec Stripe » de style OAuth qui protège les identifiants sensibles, tels que les clés API.

Adalo applique également une séparation stricte entre les modes Test et Live en exigeant des clés secrètes et publiables différentes pour chaque environnement. Pendant le développement, vous pouvez utiliser les numéros de carte de test de Stripe pour simuler les flux de paiement. Lorsque vous êtes prêt à déployer, le passage aux transactions réelles est transparent. De plus, Adalo garantit la conformité avec les politiques de l'App Store en limitant Stripe aux paiements pour les biens ou services physiques sur les applications natives iOS et Android. Pour les produits numériques, vous devez utiliser les composants d'achat intégré à l'application pour respecter les directives de la plateforme.

Comment Stripe gère les données de paiement

Stripe élève la sécurité des paiements au niveau supérieur avec ses pratiques leader du secteur. En tant que fournisseur de services de niveau PCI 1 — la certification la plus élevée dans le secteur des paiements — Stripe garantit que les données de carte sont protégées à l'aide du chiffrement AES-256. Les clés de déchiffrement sont stockées sur des machines séparées, ajoutant une couche de sécurité supplémentaire. En utilisant les composants Stripe Kit d'Adalo, vous pouvez accéder à cette infrastructure sans avoir besoin de créer vous-même des champs de paiement personnalisés.

Dans votre base de données Adalo, seuls les détails de paiement non sensibles — tels que le type de carte, les quatre derniers chiffres et la date d'expiration — sont stockés. Ces détails sortent des exigences de conformité PCI, ce qui les rend sûrs à conserver. Stripe envoie également un « E-mail de reçu » pour chaque transaction, servant d'identifiant client principal dans votre tableau de bord Stripe et fournissant aux utilisateurs des confirmations de paiement automatisées.

Avec stockage de base de données illimité, vous pouvez maintenir des historiques de transactions complets sans vous inquiéter d'atteindre les limites d'enregistrements. Ceci est crucial pour les applications de paiement qui doivent stocker les reçus, les factures et les journaux de transactions à des fins de conformité et de service client. Les plateformes avec des limites d'enregistrements vous forcent soit à supprimer les données historiques, soit à payer des prix premium pour un stockage supplémentaire.

PCI DSS Exigences de conformité

« La conformité PCI est une responsabilité partagée et s'applique à la fois à Stripe et à votre entreprise. » - Stripe

Bien que Stripe couvre la majeure partie de la conformité PCI, vous avez toujours des responsabilités spécifiques en tant que créateur d'application. Par exemple, toutes les pages de paiement doivent utiliser TLS 1.2 ou une version supérieure pour sécuriser la transmission des données. Les systèmes de Stripe bloquent automatiquement les demandes provenant de versions plus anciennes pour maintenir la sécurité.

De plus, vous êtes tenu de remplir un questionnaire d'auto-évaluation (SAQ) annuel via le tableau de bord Stripe. Grâce à la tokenisation, votre application est classée comme SAQ à faible risque. Si vous utilisez des webhooks pour les confirmations de paiement, assurez-vous que vos points de terminaison sont sécurisés avec TLS pour éviter l'interception des données.

Voici un résumé rapide des exigences clés de conformité PCI DSS :

| Exigence | Qui s'en charge | Mise en œuvre |

|---|---|---|

| Certification PCI Level 1 | Stripe | Entièrement gérée par Stripe |

| Tokenisation des données | Stripe + Adalo | Gérée via le modèle de tokenisation de Stripe |

| Chiffrement TLS 1.2+ | Développeur/Plateforme | Appliquée par Adalo et Stripe |

| Attestation annuelle (SAQ) | Développeur | Complétée dans le tableau de bord Stripe |

| Authentification des utilisateurs | Développeur | Nécessite un flux de connexion via Adalo |

La Plan Adalo de 36 $/mois inclut tout ce dont vous avez besoin pour un traitement des paiements conforme à la PCI — certificats SSL, intégration Stripe et authentification utilisateur sécurisée. Les concurrents exigent souvent des plans de niveau supérieur pour les fonctionnalités de paiement ou facturent des frais supplémentaires pour les certificats SSL sur les domaines personnalisés.

Conformité de l'App Store et exigences en matière de confidentialité

Publier votre application Adalo signifie respecter des normes strictes de confidentialité et de conformité. Suivre ces directives est essentiel pour éviter que votre application soit rejetée lors du processus de soumission. L'approche à code unique d'Adalo simplifie la conformité puisque vous ne devez configurer les paramètres de confidentialité qu'une seule fois pour iOS et Android.

Directives de confidentialité Apple et Google

Apple et Google exigent que les applications incluent une URL de politique de confidentialité. Ce document doit expliquer clairement quelles données votre application collecte, comment elle est utilisée et avec qui elle est partagée.

Les Étiquettes de nutrition de la confidentialité d'Apple vont plus loin. Vous devrez divulguer toutes les pratiques de collecte de données directement dans App Store Connect. Cela inclut les données collectées par Adalo et tous les services tiers que vous avez intégrés. Pour les applications Adalo, cela peut impliquer des détails tels que ID utilisateur, Interaction avec les produits, et Données de diagnostic utilisées pour la fonctionnalité et l'analytique de l'application. Assurez-vous de consulter la documentation de tous les outils tiers que vous utilisez pour garantir que vos divulgations sont exactes.

Pour les applications ciblant iOS 14.5 ou version ultérieure, le cadre App Tracking Transparency (ATT) d'Apple vous oblige à obtenir l'autorisation explicite de l'utilisateur avant de le suivre ou d'accéder à l'identifiant publicitaire (IDFA) de son appareil. Apple interdit également l'empreinte digitale — des méthodes qui identifient les utilisateurs en fonction des caractéristiques de l'appareil.

Si votre application est en cours de publication dans la Catégorie Enfants, des mesures supplémentaires sont requises. Les barrières parentales doivent être activées pour les liens externes et les achats intégrés, et les analyses ou publicités tierces doivent être entièrement évitées.

- Politique de confidentialité: Apple et Google exigent une URL de politique de confidentialité.

- Consentement au suivi: Apple applique ATT pour le suivi, tandis que Google s'appuie sur les autorisations standard.

Adalo gère le processus complexe de soumission aux app stores, vous guidant à travers ces exigences. C'est souvent la partie la plus difficile du lancement d'une application mobile—naviguer les certificats, les profils de provisionnement et les directives des stores. Les plateformes qui ne produisent que des applications web ou des PWA évitent cette complexité mais perdent aussi les avantages de distribution d'être dans l'App Store et le Play Store.

RGPD et CCPA Conformité

Si votre application est accessible aux utilisateurs de l'Union européenne ou de Californie, la conformité avec la Règlement général sur la protection des données (RGPD) et la Loi californienne sur la protection de la vie privée des consommateurs (CCPA) est non-négociable. Ces lois donnent aux utilisateurs le contrôle sur leurs données personnelles, y compris le droit d'y accéder, de les supprimer ou de les exporter.

La politique de confidentialité d'Adalo reconnaît déjà des droits spécifiques pour les résidents de Californie, tels que la capacité à demander des détails sur les données partagées à des fins de marketing. Pour respecter ces normes, assurez-vous que votre application inclut des mécanismes de consentement clair pour obtenir une permission avant de collecter des données personnelles.

Le les rôles et permissions des utilisateurs peuvent vous aider à gérer l'accès aux données. Par exemple :

- Définir les permissions sur Uniquement le créateur de l'enregistrement garantit que seul le propriétaire des données peut y accéder sur le serveur.

- Utiliser le Personne niveau de permission restreint l'accès entièrement à l'interface utilisateur du Builder.

Lorsque les utilisateurs demandent l'accès à leurs données, les fonctionnalités d'export de données d'Adalo rendent facile de répondre à ces demandes. Votre politique de confidentialité doit expliquer comment les utilisateurs peuvent exercer leurs droits, et vous devez répondre dans les délais requis—30 jours pour le RGPD et 45 jours pour la CCPA.

Avec aucune limite sur les enregistrements de base de données, vous pouvez maintenir les journaux d'audit détaillés que le RGPD exige sans vous inquiéter des limites de stockage. La conformité exige souvent de conserver les enregistrements du consentement, des demandes d'accès aux données et des confirmations de suppression—tous consomment de l'espace de base de données que les plateformes avec des limites d'enregistrements facturesaient en supplément.

Sécurité des API et intégrations tierces

Lors de la connexion de services externes à votre application Adalo—qu'il s'agisse de paiements, d'analyse ou de gestion de données—la sécurité est critique. Ces intégrations créent des points d'accès qui doivent être sauvegardés, s'appuyant sur les mesures de chiffrement et d'authentification utilisateur déjà en place.

Sécurité des clés API et des jetons

Pensez aux clés API comme des mots de passe numériques pour vos intégrations. Vous pouvez générer, supprimer ou régénérer ces clés directement dans vos paramètres d'application, vous donnant un contrôle d'accès complet. Lorsque vous utilisez des clés API avec des services externes, incluez-les toujours dans Les en-têtes d'autorisation en tant que jetons Bearer. Évitez de les placer dans les URL ou les paramètres de requête, où ils pourraient être exposés.

Les jetons API suivent une politique d'expiration de 20 jours. De plus, la plateforme applique une limite de débit de 5 requêtes par seconde—dépasser cela entraînera un code de statut 429, aidant à prévenir la surcharge et les abus. Cette limitation de débit protège à la fois votre application et l'infrastructure d'Adalo contre les attaques par déni de service.

Pour les Collections externes, vous devrez configurer les en-têtes d'autorisation manuellement. Par exemple, lors de la connexion à Airtable en tant que collection externe, définissez le nom d'en-tête comme Authorization et la valeur comme Bearer [Your_API_Key]. Gardez à l'esprit qu'Adalo ne supporte que les ID de Collection externe au format numérique—les ID avec texte, UUID ou caractères spéciaux ne sont pas compatibles.

Le AI Builder peut vous aider à configurer les intégrations API plus rapidement. En utilisant Magic Add, décrivez l'intégration dont vous avez besoin—« se connecter à ma base Airtable pour la gestion des stocks »—et l'IA génère la configuration de Collection externe avec les en-têtes d'authentification appropriés. Vous devrez toujours ajouter votre clé API réelle, mais la configuration structurelle est gérée automatiquement.

Sécurisation des webhooks et échange de données

Les webhooks, qui permettent les mises à jour en temps réel de services externes vers votre application, nécessitent également des mesures de sécurité robustes. Utilisez toujours TLS 1.2 ou supérieur pour les points de terminaison des webhooks et vérifiez les signatures (généralement HMAC SHA256) pour confirmer l'authenticité des demandes entrantes.

Pour prévenir les actions dupliquées—comme facturer deux fois un client—implémentez l'idempotence en stockant et en vérifiant les ID d'événement uniques avant de traiter. Les points de terminaison des webhooks doivent répondre avec un statut 200 OK immédiatement tout en traitant la charge utile en arrière-plan pour éviter les délais d'attente.

Pour les intégrations Stripe, assurez-vous que https://checkout.stripe.com et https://*.stripe.com sont whitelistés dans votre Politique de sécurité du contenu. De plus, concevez votre application pour gérer l'indisponibilité des API avec élégance en affichant des messages d'erreur clairs au lieu d'échouer silencieusement.

L'infrastructure d'Adalo traite 20 millions+ de requêtes quotidiennes avec 99%+ de disponibilité, vos points de terminaison webhook bénéficient d'une base fiable. Cependant, vous devez toujours implémenter une logique de réessai pour les intégrations critiques, car les services externes peuvent connaître leurs propres indisponibilités.

Tester la sécurité de votre application

Avant de publier votre application, vous devez vous assurer que vos mesures de sécurité résistent à l'examen. Ce n'est pas simplement une suggestion—c'est la différence entre détecter les vulnérabilités lors des tests et les découvrir après que vos utilisateurs aient déjà téléchargé l'application.

Tester l'authentification et les autorisations

Une fois que vous avez implémenté l'expiration des jetons et le chiffrement, il est temps de mettre ces fonctionnalités à l'épreuve. Créez des comptes de test pour chaque rôle d'utilisateur dans votre application—utilisateurs de base, administrateurs et tous les autres rôles que vous avez configurés. Ensuite, vérifiez que les autorisations fonctionnent comme prévu. Par exemple, connectez-vous en tant qu'utilisateur de base et essayez d'accéder à des fonctionnalités réservées aux administrateurs, de consulter les données privées d'un autre utilisateur ou de modifier des enregistrements que vous ne devriez pas pouvoir toucher. Si vous pouvez contourner ces restrictions lors des tests, vos utilisateurs (ou des acteurs malveillants) le peuvent probablement aussi.

N'oubliez pas de tester la récupération de mot de passe. Vérifiez que les jetons de réinitialisation expirent après utilisation et ne peuvent pas être exploités plusieurs fois. De plus, assurez-vous que tous les flux de transaction s'exécutent correctement dans les conditions de test, sans place pour les erreurs ou les failles de sécurité.

La fonctionnalité X-Ray d'Adalo peut aider à identifier les problèmes de sécurité potentiels en mettant en évidence les problèmes de performance qui pourraient indiquer des autorisations mal configurées ou des requêtes de données inefficaces. Bien que X-Ray se concentre sur la performance, la sécurité et la performance sont souvent liées—une requête qui retourne trop de données peut indiquer des contrôles d'accès trop permissifs.

Valider les flux de paiement

Sécuriser les contrôles d'accès n'est qu'une partie du puzzle—vous devez également sécuriser vos processus de paiement. N'utilisez jamais de fonds réels pour les tests. À la place, basculez vers « Mode de test » dans le tableau de bord Stripe pour générer des identifiants de test (clés publiables et secrètes). Ajoutez ces clés aux paramètres de votre composant Adalo, ce qui vous permet de simuler des transactions avec les numéros de cartes de test de Stripe sans traiter de véritables paiements.

« La conformité PCI est une responsabilité partagée et s'applique à la fois à Stripe et à votre entreprise. » - Stripe

Parcourez chaque scénario de votre flux de paiement en utilisant les cartes de test Stripe : transactions réussies, cartes déclinées et cartes expirées. Assurez-vous que les paiements réussis sont traités sans problème et que les erreurs sont gérées clairement. Confirmez que votre base de données ne stocke que les détails de carte non sensibles comme le type de carte, les quatre derniers chiffres et la date d'expiration—jamais les numéros complets de carte. Enfin, utilisez le test « SSL Server Test » de Qualys SSL Labs pour vous assurer que vos pages de paiement sont sécurisées avec TLS 1.2 ou supérieur.

Testez vos flux de paiement sur les trois plates-formes—web, iOS et Android—car Adalo publie à partir d'une seule base de code. Un bogue qui n'apparaît que sur une seule plate-forme pourrait créer des vulnérabilités de sécurité pour un sous-ensemble de vos utilisateurs. La base de code unifiée rend ce test plus gérable que les plates-formes nécessitant des versions séparées pour chaque plate-forme.

Conclusion

Adalo fournit un cadre solide pour créer des applications qui gèrent de manière sécurisée les données et les paiements des utilisateurs. Avec des fonctionnalités telles que les certificats SSL automatiques, le chiffrement au niveau de la base de données et les contrôles d'accès basés sur les rôles, la plate-forme assure la conformité avec les lois sur la confidentialité telles que le RGPD et la CCPA tout en respectant les exigences de sécurité de l'app store. Lorsque vous publiez des applications iOS et Android via Adalo, elles subissent également les examens de sécurité d'Apple et de Google, ce qui ajoute une couche supplémentaire d'examen avant que les utilisateurs puissent y accéder.

Cela dit, la sécurité n'est pas uniquement la responsabilité d'Adalo—elle nécessite votre participation active. Cela inclut l'application de bonnes pratiques de gestion des données, la mise en œuvre de l'authentification multifacteur pour les applications sensibles et l'intégration correcte des systèmes de paiement tels que Stripe ou la création d'un clone PayPal. Comme le souligne Sonia Rebecca Menezes d'Adalo :

La protection des données est une responsabilité partagée par tous les acteurs du développement d'applications

En suivant les bonnes pratiques—comme définir des autorisations claires, mener des tests approfondis et être transparent avec les politiques de confidentialité—vous pouvez aider à protéger les données des utilisateurs et à maintenir la conformité. Adalo démontre en outre son engagement envers la sécurité en s'engageant à notifier les clients de toute violation de données dans les 24 à 48 heures.

Chaque couche des mesures de sécurité d'Adalo fonctionne ensemble pour créer un système fiable. Grâce à son architecture à base de code unique, les mises à jour de sécurité sont appliquées uniformément sur les plates-formes web, iOS et Android. Cela élimine le besoin de gérer des configurations séparées et assure la cohérence à mesure que votre application se développe.

En tirant parti de la création d'applications mobiles alimentées par l'IA avec des fonctionnalités comme Magic Start et Magic Add, vous pouvez créer des applications sécurisées plus rapidement tout en maintenant les meilleures pratiques. Avec l'infrastructure évolutive d'Adalo prenant en charge des millions d'utilisateurs actifs mensuels, vous pouvez vous concentrer sur la construction et la croissance de votre application tout en maintenant un environnement sécurisé.

Articles de blog connexes

- Comment créer une application de location de propriétés

- RGPD et synchronisation des données dans les applications sans code

- Comment créer des applications conformes au RGPD sans code

- Créer des applications SaaS spécifiques à un domaine avec Adalo

FAQ

Pourquoi choisir Adalo plutôt que d'autres solutions de création d'applications ?

Adalo est un créateur d'applications alimenté par l'IA qui crée de véritables applications natives iOS et Android à partir d'une seule base de code. Contrairement aux wrappers web ou aux plates-formes compatibles PWA uniquement, Adalo compile en code natif et publie directement à la fois à l'Apple App Store et à Google Play Store. À 36 $/mois avec des enregistrements de base de données illimités et sans frais basés sur l'utilisation, il offre une tarification prévisible que les concurrents comme Bubble (69 $/mois avec les unités de charge de travail) ne peuvent pas égaler.

Quel est le moyen le plus rapide de créer et de publier une application sur l'App Store ?

L'IA Builder d'Adalo avec Magic Start génère des fondations d'applications complètes à partir de descriptions textuelles—structure de base de données, écrans et flux utilisateur créés en minutes au lieu de jours. Combiné à l'interface glisser-déposer et à la gestion d'Adalo du processus complexe de soumission à l'App Store, vous pouvez passer d'une idée à une application publiée en jours plutôt qu'en mois.

Comment Adalo protège-t-il les mots de passe et les données sensibles des utilisateurs ?

Adalo chiffre les données en transit à l'aide de TLS/HTTPS et au repos à l'aide des normes AES. Les mots de passe des utilisateurs sont hachés avec l'algorithme bcrypt, ce qui les rend extrêmement difficiles à inverser, même en cas d'accès non autorisé. Les mots de passe stockés dans la collection Utilisateurs sont complètement inaccessibles—même pour le créateur de l'application.

Les applications Adalo sont-elles conformes aux réglementations de confidentialité du RGPD et de la CCPA ?

Oui, Adalo prend en charge la conformité au RGPD et à la CCPA en activant les mécanismes de consentement des utilisateurs, les capacités d'exportation de données et les fonctionnalités de suppression. Le système de rôles et d'autorisations des utilisateurs d'Adalo vous aide à gérer l'accès aux données de manière appropriée, et vous pouvez configurer les paramètres de sorte que seuls les créateurs d'enregistrements puissent accéder à leurs propres données sur le serveur.

Quelle est la différence entre les règles de visibilité et les autorisations de collection dans Adalo ?

Les règles de visibilité fonctionnent au niveau de l'interface utilisateur et ne font que masquer les composants—les données peuvent toujours être envoyées à l'appareil. Les autorisations de collection fonctionnent au niveau de la base de données et empêchent effectivement les données d'être servies aux utilisateurs non autorisés. Pour une véritable sécurité, configurez toujours les autorisations de collection plutôt que de vous fier uniquement aux règles de visibilité.

Adalo gère-t-il automatiquement les examens de sécurité de l'app store ?

Lorsque vous publiez des applications iOS et Android via Adalo, elles subissent les examens de sécurité d'Apple et de Google avant de devenir disponibles pour les utilisateurs. Ces examens s'assurent que votre application respecte les normes spécifiques à la plate-forme, les directives de confidentialité et les protocoles de gestion des données. Adalo vous guide tout au long du processus de soumission, en gérant les certificats et les profils de provisionnement.

Combien cela coûte-t-il de créer une application de paiement sécurisée avec Adalo ?

Le plan à 36 $/mois d'Adalo comprend tout ce qui est nécessaire pour le traitement des paiements conforme à la norme PCI—certificats SSL, intégration Stripe, authentification utilisateur sécurisée et stockage illimité de base de données pour les enregistrements de transactions. Contrairement aux concurrents qui facturent des frais supplémentaires pour les certificats SSL ou les fonctionnalités de paiement, la tarification d'Adalo est tout compris sans surprises basées sur l'utilisation.

Puis-je créer une application de paiement sécurisée sans expérience en codage ?

Oui, l'interface glisser-déposer d'Adalo et la création assistée par l'IA permettent de créer des applications de paiement sécurisées sans écrire de code. L'intégration Stripe gère automatiquement la conformité PCI grâce à la tokenisation, et l'IA Builder peut générer des flux d'authentification et des structures de base de données à partir de simples descriptions.

Comment la sécurité d'Adalo se compare-t-elle à Bubble ou FlutterFlow ?

Adalo compile en véritables codes natifs iOS et Android, permettant l'accès aux fonctionnalités de sécurité au niveau de l'appareil comme Secure Enclave et Strongbox. Bubble produit uniquement des applications web, tandis que FlutterFlow nécessite plus d'expertise technique. Adalo offre également une tarification plus simple à 36 $/mois par rapport à Bubble à 69 $/mois avec des unités de charge de travail imprévisibles ou FlutterFlow à 80 $/mois par siège.

Que se passe-t-il en cas de violation de données sur Adalo ?

Adalo s'engage à notifier les clients de toute violation de données dans les 24 à 48 heures. Les accords de traitement des données de la plate-forme définissent clairement Adalo comme un sous-traitant, et l'infrastructure modulaire maintient les données de votre application isolées des autres applications pour réduire les risques de contamination croisée.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code