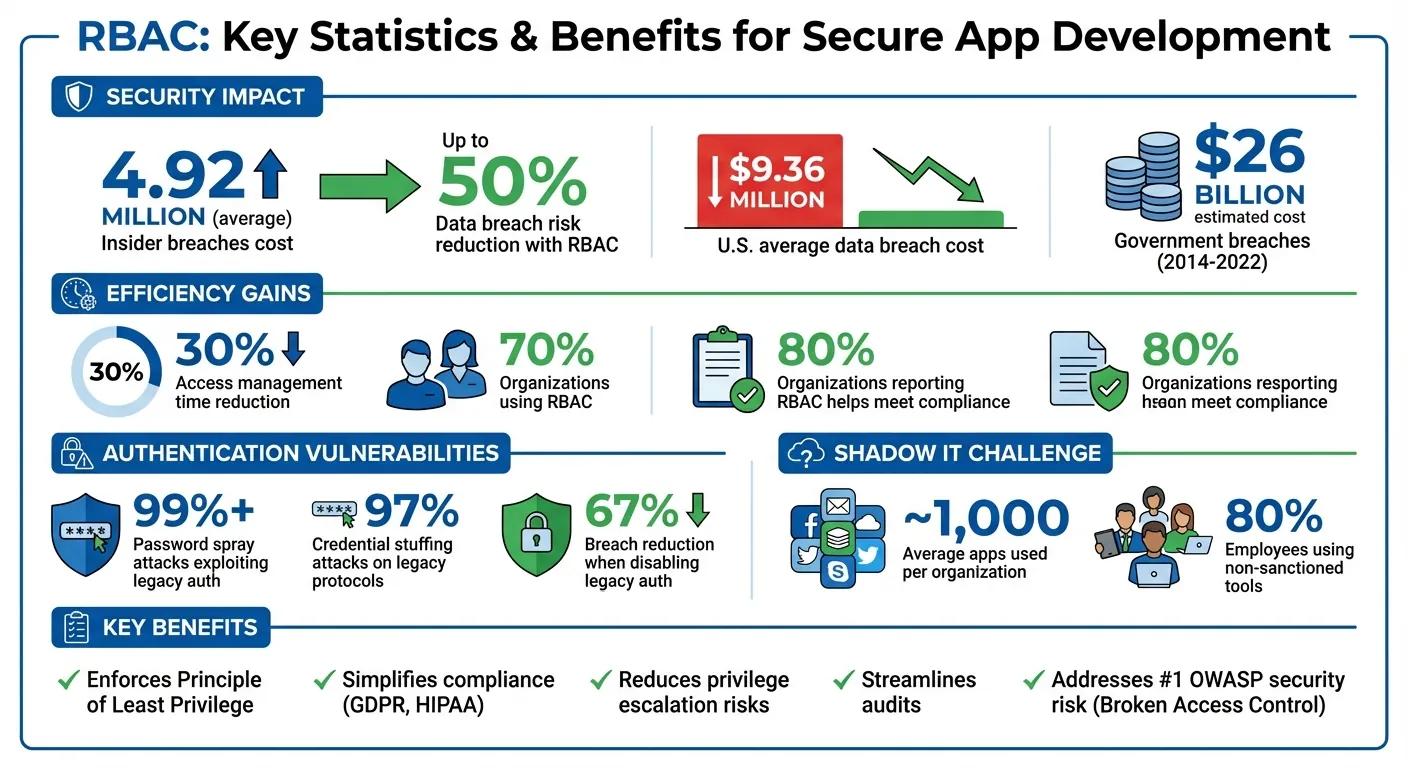

Le développement d'applications derrière les pare-feu d'entreprise tout en travaillant avec des systèmes hérités comme données SAP ou les bases de données SQL peut être difficile. Ces systèmes sont critiques pour les entreprises mais manquent de capacités d'intégration modernes, ce qui rend la sécurité une préoccupation majeure. L'ouverture de ports de pare-feu ou l'octroi d'un accès large augmente les risques, en particulier lorsque les violations internes coûtent en moyenne 4,92 millions de dollars.

Des plateformes comme Adalo, un générateur d'applications sans code pour les applications web et les applications iOS et Android natives basées sur des bases de données — une version sur les trois plateformes, publiée sur l'App Store Apple et Google Play, rendent la mise en œuvre du RBAC plus accessible aux équipes sans expertise de codage extensive. En combinant les outils de développement visuel avec les fonctionnalités de sécurité intégrées, les organisations peuvent créer des applications sécurisées qui se connectent aux systèmes hérités tout en maintenant des contrôles d'accès stricts.

Voici la solution : Le contrôle d'accès basé sur les rôles (RBAC). En attribuant les permissions en fonction des rôles plutôt que des individus, le RBAC garantit que les utilisateurs n'accèdent qu'à ce dont ils ont besoin. Cette approche améliore la sécurité, réduit le temps de gestion de 30%, et peut réduire les risques de violation de données jusqu'à 50%. De plus, le RBAC prend en charge la conformité aux réglementations comme RGPD et HIPAA, simplifie les audits et applique le Principe du Moindre Privilège.

Points clés :

- Le RBAC organise les permissions par rôles, pas par utilisateurs, garantissant un accès sécurisé et efficace.

- Les systèmes hérités peuvent s'intégrer de manière sécurisée aux applications modernes en utilisant des intergiciels, des serveurs proxy et des politiques basées sur l'identité.

- Utilisez des outils comme Les passerelles API, le chiffrement et l'authentification basée sur les jetons pour protéger les données sensibles.

- Auditez régulièrement les rôles et les permissions pour éviter l'escalade de privilèges ou les problèmes de conformité.

Avantages et statistiques du RBAC pour le développement sécurisé d'applications

Qu'est-ce que le RBAC et pourquoi cela compte

Comment fonctionne le RBAC

Le contrôle d'accès basé sur les rôles (RBAC) organise l'accès au système par rôles plutôt que d'attribuer les permissions individuellement. Un « rôle » regroupe les permissions en fonction des fonctions de travail, rationalisant le processus d'octroi d'accès. Cette approche élimine le besoin de configurer les permissions pour chaque utilisateur manuellement, ce qui la rend plus efficace et moins sujette aux erreurs.

Le RBAC fonctionne selon trois règles fondamentales définies par l'Institut national des normes et de la technologie (NIST). Premièrement, un utilisateur ne peut effectuer que les actions autorisées par son rôle attribué. Deuxièmement, un rôle doit être actif pour que ses permissions s'appliquent. Lorsqu'un utilisateur se connecte, le système vérifie ses rôles dans un répertoire et émet un jeton de session. Ce jeton garantit qu'il ne peut effectuer que les actions autorisées par ses rôles.

« Le RBAC élimine le besoin de configurer chaque utilisateur individuel avec un ensemble personnalisé de permissions utilisateur. Au lieu de cela, les rôles RBAC définis déterminent les droits d'accès. » - IBM Think

Si quelqu'un se voit attribuer plusieurs rôles, ses permissions sont combinées. De plus, le RBAC hiérarchique permet aux rôles de niveau supérieur d'hériter les permissions des rôles de niveau inférieur. Par exemple, quelqu'un ayant à la fois les rôles « Représentant des ventes » et « Coordinateur marketing » aurait accès aux permissions combinées des deux.

Ces principes constituent la base du RBAC, soulignant son importance dans la sécurisation efficace des applications.

Pourquoi le RBAC est nécessaire pour le développement sécurisé d'applications

Le RBAC est une pierre angulaire du développement sécurisé d'applications, en particulier pour les entreprises opérant derrière les pare-feu d'entreprise. Il agit comme une sauvegarde, limitant l'accès non autorisé aux systèmes sensibles. Aujourd'hui, 70 % des organisations s'appuient sur le RBAC comme méthode privilégiée pour gérer les permissions. Celles qui adoptent le RBAC signalent une réduction de 30 % du temps consacré à la gestion de l'accès. De plus, le RBAC peut réduire le risque de violations de données jusqu'à 50%, car il réduit les points d'accès inutiles.

Un avantage clé du RBAC est son application du Principe du Moindre Privilège. Ce principe garantit que les utilisateurs n'ont accès qu'à ce dont ils ont besoin pour leurs rôles, réduisant les risques d'exposition accidentelle ou malveillante de données sensibles. Par exemple, sans RBAC, un développeur citoyen pourrait exposer involontairement les données de paie ou modifier les enregistrements financiers critiques dans un système comme SAP. En limitant l'accès en fonction des fonctions professionnelles, le RBAC réduit les dommages potentiels causés par les comptes compromis et empêche les attaquants de se déplacer librement dans votre réseau.

« Une grande sécurité ne consiste pas à dire « non » à l'accès ; il s'agit de s'assurer que les bonnes personnes ont toujours un moyen sécurisé de dire « oui ». » - LoginRadius

Le RBAC simplifie également la conformité aux réglementations comme le RGPD et la HIPAA. En fait, 80 % des organisations rapportent que le RBAC les aide à respecter les exigences réglementaires en fournissant un cadre clair pour l'audit des droits d'accès. Au lieu de suivre des milliers de permissions individuelles, les rôles peuvent être auditées rapidement pour déterminer qui a accédé à quoi et quand. Ceci est particulièrement critique étant donné que le contrôle d'accès brisé est actuellement le problème le mieux classé sur la OWASP liste des 10 principaux risques de sécurité des applications.

Contrôle d'accès basé sur les rôles à granularité fine pour Linux avec OPA et LDAP

Comment mapper les rôles et les permissions pour les systèmes hérités

Commencez par identifier les ressources clés dans vos systèmes hérités - comme les bases de données SQL, les répertoires LDAP ou les pages web spécifiques - et définissez les actions que les utilisateurs peuvent effectuer, comme consulter, modifier ou supprimer des données. Liez ces permissions aux politiques d'autorisation qui peuvent être mises à jour sans nécessiter un changement de code.

Avant de connecter un système hérité, menez un examen approfondie des permissions existantes. Au fil du temps, les équipes informatiques accordent souvent des permissions « hors bande » non documentées, ce qui peut entraîner des lacunes en matière de sécurité. Révoquez tout accès inutile avant de commencer à mapper les rôles. Pour les systèmes avec une documentation limitée, essayez la technique d'enregistrement puis de remplacement: attribuez un rôle « Administrateur » privilégié, enregistrez toutes les actions pendant des activités spécifiques à l'aide des journaux d'audit, puis utilisez ces journaux pour créer des rôles précis avec le moins de privilèges.

Utilisation de RBAC hiérarchique La gestion du contrôle d'accès basé sur les rôles (RBAC) peut simplifier la gestion des rôles dans les systèmes hérités. Cette approche reflète votre structure organisationnelle, ce qui facilite la gestion des autorisations. Par exemple, un rôle de « Gestionnaire régional » peut hériter automatiquement des autorisations des rôles « Représentant des ventes » et « Coordinateur marketing », réduisant la redondance et rationalisez les audits, particulièrement dans les environnements complexes avec plusieurs niveaux de supervision.

Avec des portées de ressources clairement définies, vous pouvez maintenant vous concentrer sur la création de rôles qui s'alignent sur des fonctions commerciales spécifiques.

Définir les rôles en fonction des besoins commerciaux

Une fois que vous avez mappé les points d'accès de vos systèmes, adaptez les définitions de rôles pour refléter les fonctions d'emploi réelles au sein de votre organisation. Identifiez les rôles qui interagissent avec vos systèmes hérités. Les exemples courants incluent les développeurs (qui gèrent la création et les tests d'applications), les administrateurs (responsables des configurations système), et les entrepreneurs externes (qui nécessitent un accès temporaire et restreint). Attribuez uniquement les autorisations nécessaires à chaque rôle pour accomplir ses tâches - rien de plus.

Dans les environnements multi-locataires, optez pour les Rôles d'application au lieu des groupes d'annuaire. Les rôles d'application sont définis dans l'enregistrement de votre application et restent cohérents entre les locataires, contrairement aux identifiants de groupe, qui varient selon le locataire. Ces rôles sont fournis via la réclamation « rôles » dans les jetons d'authentification, ce qui garantit qu'ils sont prêts à être utilisés dès qu'un utilisateur se connecte.

Pour les systèmes hérités qui ne supportent pas les protocoles modernes comme OIDC, utilisez les SAML ou agents de provisionnement, vous pouvez utiliser . Ces agents synchronisent les listes d'utilisateurs et les rôles directement vers les systèmes plus anciens, tels que les bases de données SQL ou les annuaires LDAP, via les API SOAP ou REST. Cette approche comble le fossé entre l'authentification moderne et les systèmes obsolètes qu'il est difficile de mettre à niveau.Gérer les rôles qui se chevauchent et l'escalade de privilèges

Lorsque les rôles se chevauchent, les autorisations se combinent. Pour éviter l'escalade de privilèges, implémentez la

Séparation des tâches (SoD) et utilisez le RBAC restreint. « Le RBAC est un modèle additif, donc si vous avez des attributions de rôles qui se chevauchent, vos autorisations effectives sont l'union de vos attributions de rôles. » - Auth0

La Séparation des tâches garantit qu'aucun utilisateur ne peut effectuer des actions conflictuelles. Par exemple, dans un système financier, un rôle peut demander des paiements tandis qu'un autre les approuve. Cela réduit le risque de fraude et prévient les conflits d'intérêts.

Définissez les

stratégies de décision pour gérer efficacement les autorisations qui se chevauchent. Une stratégie « Affirmative » accorde l'accès si l'un des rôles attribués l'autorise, tandis qu'une stratégie « Unanime » exige que tous les rôles autorisent l'action. Choisissez l'approche qui s'aligne sur vos politiques de sécurité. Pour les environnements à grande échelle, utilisez les Unités administratives pour limiter la portée d'un rôle, par exemple en restreignant les autorisations d'un administrateur régional à sa région spécifique plutôt que d'accorder un accès global. Soyez conscient de la

« explosion des rôles » - une situation où le nombre de rôles augmente de manière incontrôlable pour répondre à des besoins spécifiques, ce qui rend le système plus difficile à gérer et à auditer. Pour éviter cela, regroupez les autorisations par responsabilités partagées au lieu de créer des rôles uniques pour chaque utilisateur. Les audits réguliers lors des événements « Arrivée, Déplacement, Départ » peuvent aider à identifier et à traiter les « combinaisons toxiques », où les utilisateurs accumulent des autorisations provenant de rôles passés et actuels. Comment configurer le RBAC dans les plateformes sans code

La mise en place du contrôle d'accès basé sur les rôles (RBAC) dans une plateforme sans code est essentielle pour maintenir la sécurité sur les API modernes et les systèmes plus anciens. En définissant les rôles, vous vous assurez que chaque application suit des règles de sécurité cohérentes, qu'elle se connecte à une API de pointe ou à une base de données SQL héritée.

Étapes pour activer et configurer le RBAC

Mappez les fonctions d'emploi aux autorisations.

- Définissez les rôles en fonction des responsabilités professionnelles. Par exemple, un administrateur peut avoir un contrôle total, un gestionnaire pourrait avoir un accès en lecture et en écriture à des domaines spécifiques, et le support pourrait n'avoir besoin que d'un accès en lecture seule aux données des clients. Maintenez les autorisations strictes - les utilisateurs ne doivent avoir accès qu'à ce qui est nécessaire. Intégrez avec un fournisseur d'identité (IdP).

- , Auth0 ou Google LDAP avec SAML ou Utilisez des outils comme OktaSCIM . Cette configuration centralise la gestion des utilisateurs, synchronisant automatiquement les rôles lorsqu'un employé change de poste ou s'en va. Certaines plateformes offrent leprovisionnement juste-à-temps (JIT) , qui crée des comptes et attribue des rôles automatiquement lorsqu'un utilisateur se connecte pour la première fois.Définissez les contrôles d'accès au niveau des applications.

- Organisez les applications et les flux de travail dans des dossiers. Attribuez des autorisations pour que les utilisateurs ne voient que les outils pertinents pour leurs tâches. Les autorisations s'étendent aux nouveaux éléments du dossier, ce qui facilite la gestion en masse. Exploitez les hiérarchies de rôles.

- Créez une structure où les rôles supérieurs héritent des autorisations des rôles subalternes. Cela réduit les configurations répétitives et rationalise l'administration. Une fois ces étapes en place, appliquez le principe du moindre privilège pour renforcer davantage la sécurité.

Implémenter le moindre privilège et le filtrage de sécurité

Limitez l'accès uniquement à ce qui est essentiel. Cette approche réduit les vulnérabilités, ce qui est essentiel puisque le contrôle d'accès défaillant est classé comme l'

principale défaillance de sécurité des applications défaillance de sécurité applicative majeure sur la liste OWASP Top 10.

« En vertu du PoLP, les rôles d'utilisateur accordent l'accès au niveau minimum des autorisations requises pour accomplir une tâche ou remplir une fonction. » - IBM Think

Élagage de sécurité garantit que les utilisateurs ne voient que les données auxquelles ils sont autorisés à accéder. Par exemple, vous pouvez utiliser des requêtes SQL conditionnelles comme WHERE owner_email = {{retoolContext.user.email}} pour filtrer les données en fonction des rôles d'utilisateur.

Pour sécuriser les actions sensibles, désactivez ou masquez conditionnellement les boutons pour les utilisateurs non autorisés. Par exemple, limitez les opérations comme « Supprimer » ou « Mettre à jour » à des rôles spécifiques. Ces contrôles, appliqués côté serveur, s'alignent sur les principes de Zero Trust.

Créer de la groupes personnalisés adaptés à vos besoins, tels que Utilisateur d'application, Développeur d'application et Administrateur d'application. Dans les configurations multi-locataires, limitez les autorisations de groupe en fonction des environnements - par exemple, en accordant aux Utilisateurs d'application l'accès à la Production tout en limitant les Développeurs d'application aux environnements Sandbox.

Enfin, documentez ces paramètres et surveillez-les régulièrement pour maintenir la conformité et résoudre rapidement les problèmes.

Configurer l'audit et surveiller les attributions de rôles

Activez enregistrement d'audit pour suivre les modifications des autorisations et des activités des utilisateurs. Les journaux fournissent un enregistrement clair de « qui a fait quoi, quand et avec quel résultat », ce qui est essentiel pour la conformité et les enquêtes médico-légales.

« Si vous trouvez des problèmes avec les autorisations attribuées aux utilisateurs, leur correction nécessite une seule modification de rôle. Alternativement, si vous contrôliez les autorisations par utilisateur, vous devriez auditer des centaines ou même des milliers d'utilisateurs. » - Auth0

Incluez les données clés dans les journaux, telles que l'ID utilisateur, les horodatages, les paramètres d'outil et les résultats des actions. Pour les workflows impliquant plusieurs outils ou API, utilisez les ID de corrélation pour lier les événements dans une seule chaîne.

Limitez l'accès aux journaux aux rôles privilégiés uniquement. Utilisez stockage en ajout seul ou le chaînage de hachage cryptographique pour empêcher la falsification. Conservez les journaux selon les réglementations - les données financières nécessitent souvent 7 ans, tandis que les dossiers de santé exigent au moins 6 ans.

Configurer alertes en temps réel pour les événements de sécurité tels que les violations de politique, les tentatives d'accès non autorisées répétées ou les actions à haut risque. Testez régulièrement votre système de journalisation avec des exercices pour vous assurer qu'il capture les données nécessaires et peut reconstruire les incidents de sécurité si nécessaire.

Comment intégrer les systèmes hérités en toute sécurité

Connecter les systèmes hérités aux applications modernes nécessite une planification minutieuse. Ces systèmes plus anciens manquent souvent d'API modernes et s'appuient sur des méthodes d'authentification obsolètes, les laissant vulnérables aux risques de sécurité. La solution ? Implémentez une couche sécurisée qui relie votre infrastructure héritée aux applications sans code - sans avoir besoin de réécrire du code vieux de plusieurs décennies.

Connecter les systèmes avec et sans API

Les systèmes hérités, tels que Oracle les bases de données, SQL Server instances, ou serveurs de fichiers SFTP, ne supportent souvent pas les API REST. Les services middleware peuvent intervenir pour créer des API REST sécurisées et documentées pour ces systèmes, permettant une communication transparente avec les générateurs d'applications sans code. Cette approche modernise les interactions avec les systèmes qui n'ont jamais été conçus pour les requêtes basées sur le web.

Pour les systèmes utilisant des protocoles plus anciens comme SOAP, une passerelle API peut agir comme traducteur. Elle convertit les requêtes REST/JSON modernes au format SOAP/XML que les systèmes hérités exigent.

« Pour combler l'écart entre les API et les systèmes hérités, envisagez d'utiliser middleware ou des passerelles API. Middleware peut connecter les systèmes plus anciens à la technologie moderne, tandis que les passerelles aident à gérer efficacement le trafic, la sécurité et la mise à l'échelle. » - Jeffrey Zhou, PDG et fondateur de Fig Loans

Lorsque vous traitez avec des bases de données derrière des pare-feu, utilisez le tunneling SSH pour sécuriser les connexions sans les exposer à Internet. Intégrez ces méthodes avec le contrôle d'accès basé sur les rôles (RBAC) pour assurer une sécurité stricte. Par exemple, appliquez RBAC au niveau de l'API pour limiter les rôles à l'accès en lecture seule ou les restreindre à des champs de base de données spécifiques, même si le système hérité lui-même manque de contrôles d'accès robustes.

Une fois ces connexions établies, concentrez-vous sur la sécurisation des données lors de l'intégration.

Sécuriser les données lors de l'intégration

Le chiffrement est essentiel pour protéger les données en transit et au repos. Utilisez des protocoles de chiffrement modernes comme TLS 1.3 (ou au moins TLS 1.2) pour sécuriser le trafic web entre votre application et la passerelle API. Évitez les protocoles obsolètes, tels que SHA-1 et TLS 1.0. Pour les identifiants stockés dans votre plateforme d'intégration, chiffrez-les en utilisant AES-256 et déchiffrez-les uniquement lors des connexions actives au système hérité.

| Fonctionnalité | AES-256 | RSA-4096 |

|---|---|---|

| Type | Symétrique | Asymétrique |

| Meilleurs cas d'usage | Chiffrement en bloc, fichier et base de données | Signatures numériques, échanges de clés |

| Performance | Rapide | Plus lent |

| Exigences en ressources | Faible | Élevée |

Pour les informations sensibles, telles que les numéros de sécurité sociale ou les détails de paiement, tokenisez les données pour les remplacer par des jetons sécurisés. De plus, configurez correctement votre environnement de production (par exemple, en définissant APP_DEBUG=false et APP_ENV=production) pour empêcher les messages d'erreur d'exposer les détails critiques du système.

Les enjeux financiers sont élevés. Aux États-Unis, le coût moyen d'une violation de données est de 9,36 millions de dollars. Entre 2014 et 2022, les violations d'agences gouvernementales seules ont coûté environ 26 milliards de dollars. Un exemple notable s'est produit en juillet 2026, lorsqu'une attaque par ransomware à Columbus, Ohio, a compromis 6,5 téraoctets de données et affecté 500 000 personnes. La ville a dépensé 7 millions de dollars en restauration, frais juridiques et protection des résidents.

Une fois la sécurité des données en place, il est temps de remédier aux protocoles d'authentification obsolètes.

Gérer les protocoles d'authentification hérités

De nombreux systèmes hérités s'appuient sur des méthodes d'authentification obsolètes comme l'authentification de base, NTLM ou Kerberos. Ces protocoles sont des cibles fréquentes d'attaques - plus de 99 % des attaques par pulvérisation de mots de passe et 97 % des attaques par vol d'identifiants exploitent ces vulnérabilités. Les organisations qui désactivent ces méthodes constatent 67 % moins de violations de sécurité.

Au lieu de réécrire les applications hérités, utilisez un proxy inverse ou une couche d'orchestration d'identité pour améliorer la sécurité. L'ajout de l'authentification multifacteur (MFA) est un autre moyen efficace de renforcer la protection sans modifier le code hérité.

Une meilleure approche à long terme consiste à passer à l'authentification basée sur les jetons. Intégrez-vous avec un fournisseur d'identité (IdP) qui prend en charge OAuth 2.0 ou OpenID Connect. Après qu'un utilisateur s'authentifie via Active Directory ou LDAP, générez un jeton Web JSON (JWT) pour maintenir sa session au sein des applications modernes. Vous pouvez également mapper les groupes d'utilisateurs dans Active Directory aux rôles RBAC au sein de votre plateforme sans code, simplifiant la gestion des permissions sans dupliquer les données utilisateur.

La segmentation du réseau est une autre étape cruciale. Isolez les systèmes vulnérables ou en fin de vie (EOL) du reste de votre infrastructure. Les logiciels EOL peuvent accumuler des centaines de vulnérabilités en seulement six mois, et ces faiblesses sont souvent exploitées lors de violations de sécurité. Par exemple, lors de l'épidémie de rançongiciel WannaCry de 2017, 98 % des machines affectées exécutaient Windows 7, un système d'exploitation EOL sans les correctifs de sécurité nécessaires.

Si les mises à niveau immédiates ne sont pas possibles, appliquez des contrôles compensatoires comme la correction virtuelle, les pare-feu d'applications Web (WAF) et l'enregistrement amélioré. Centralisez l'enregistrement en intégrant l'activité des API hérités dans une pile de surveillance moderne. Cela aide à suivre les tentatives d'accès non autorisé et assure la conformité aux réglementations comme le RGPD ou la HIPAA.

Meilleures pratiques en matière de gouvernance et de conformité

L'établissement de politiques de gouvernance est la base du maintien du contrôle et de la surveillance dans les systèmes qui s'appuient sur le RBAC. Il ne s'agit pas seulement de configurer des rôles - il s'agit de créer un cadre qui garantit que l'accès est contrôlé, vérifiable et justifié. Sans ces politiques, les organisations risquent de perdre le suivi de qui a accès à quoi, pourquoi ils y ont accès et pendant combien de temps.

Créer des politiques de gouvernance pour le RBAC

Commencez par documenter chaque rôle dans vos applications sans code. Chaque rôle doit définir clairement les permissions qu'il accorde, les personas métier auxquels il s'applique et tous les prérequis pour l'accès. Par exemple, un rôle d'analyste financier pourrait exiger que l'utilisateur soit un membre vérifié du département financier.

Introduisez des flux d'approbation à plusieurs étapes pour ajouter des couches de responsabilité. Ces flux doivent inclure des durées d'accès fixes - comme 30, 90 ou 365 jours - pour appliquer des révisions périodiques. Un processus d'approbation typique pourrait d'abord impliquer le gestionnaire de l'utilisateur, suivi du gestionnaire de données ou du propriétaire de la ressource.

| Composant de politique | Description | Exemple d'implémentation |

|---|---|---|

| Conditions préalables | Normes qu'un utilisateur doit respecter avant l'accès | Doit être membre du département financier |

| Approbateurs | Individus qui autorisent l'accès | Gestionnaire de l'utilisateur + Gestionnaire de données |

| Durée d'accès | Durée pendant laquelle l'accès reste valide | 90 jours pour les fournisseurs ; révision annuelle pour le personnel |

| Séparation des tâches | Empêche les combinaisons de rôles conflictuels | Ne peut pas détenir à la fois « Créateur de factures » et « Approbateur de paiements » |

| Accès conditionnel | Conditions contextuelles pour l'accès | MFA requise ; doit utiliser un appareil enregistré |

La séparation des tâches (SoD) est une partie cruciale des politiques de gouvernance, en particulier dans les systèmes financiers où la prévention des fraudes est une préoccupation. En appliquant les contraintes SoD, vous vous assurez qu'aucun utilisateur ne peut détenir de permissions conflictuelles, comme créer des factures et approuver des paiements.

Un autre défi croissant est l'informatique fantôme. La recherche montre que l'organisation moyenne utilise environ 1 000 applications différentes, avec 80 % des employés s'appuyant sur des outils non approuvés qui n'ont pas été contrôlés pour la sécurité ou la conformité. Pour combattre cela, utilisez les intégrations API et les collecteurs de journaux pour identifier les applications sans code non autorisées qui pourraient contourner les politiques de sécurité de l'entreprise.

« L'identité est toujours le périmètre principal. Cette portée n'inclut pas seulement les bords de votre charge de travail. Elle inclut également les composants individuels qui se trouvent à l'intérieur de votre charge de travail. » - Documentation Microsoft Power Platform

L'automatisation de la gestion du cycle de vie de l'identité est une autre pratique clé. Les protocoles comme SCIM vous permettent de synchroniser les modifications d'accès entre votre fournisseur d'identité et les applications sans code. Par exemple, lorsqu'un employé quitte l'entreprise ou change de rôle, son accès doit être automatiquement révoqué. Avant de déployer de nouvelles politiques, effectuez une révision d'accès initiale pour établir une base de référence propre des utilisateurs autorisés.

Avec ces politiques en place, votre organisation peut assurer la conformité à long terme et des contrôles d'accès sécurisés.

Maintenir la conformité réglementaire

Définir des politiques de gouvernance n'est que la première étape. Pour les maintenir, les organisations doivent mettre en œuvre des mesures de conformité proactives. Cela implique une surveillance continue, la documentation et l'audit.

Les pistes d'audit sont essentielles pour tracer chaque action au sein de vos applications sans code. Elles enregistrent qui a accédé à quelles données, quand elles y ont accédé et tous les changements apportés aux attributions de rôles. Les systèmes de journalisation centralisés peuvent également aider à surveiller les tentatives d'accès non autorisé et assurer le respect des réglementations comme le RGPD et la HIPAA.

Activez Évaluation d'accès continue (CAE) pour réduire la fenêtre de risque des attaquants. Contrairement à l'expiration traditionnelle des jetons (qui peut prendre 60 à 90 minutes), CAE révoque les jetons d'accès en temps réel lorsque des événements de sécurité se produisent, comme la désactivation d'un utilisateur ou son marquage comme à haut risque.

Les révisions d'accès régulières - planifiées trimestriellement ou annuellement - sont une autre étape importante. Ces révisions garantissent que les rôles et les permissions restent appropriés à mesure que les projets évoluent ou que le personnel change. Elles aident également à identifier et supprimer les permissions obsolètes, réduisant le risque de vulnérabilités de sécurité.

« Le RBAC fournit la transparence aux régulateurs concernant qui, quand et comment les informations sensibles sont accessibles ou modifiées. » - IBM Think

Le blocage des protocoles d'authentification obsolètes comme l'authentification de base est une autre meilleure pratique de conformité. À la place, exigez des protocoles modernes comme OpenID Connect et OAuth2 pour toutes les intégrations. Pour une sécurité supplémentaire, externalisez les secrets en utilisant des magasins de secrets dynamiques tels que Azure Key Vault. Cette approche permet la rotation et la révocation automatiques des clés API sans intervention manuelle.

Enfin, maintenez une documentation complète de gouvernance. Cela inclut les justifications d'accès, les approbateurs désignés et les durées d'accès par défaut pour chaque rôle. Cette documentation non seulement aide aux audits de conformité, mais aide également les nouveaux administrateurs à comprendre le raisonnement derrière les politiques existantes. Limitez les comptes d'administration et assignez des rôles dédiés pour les tâches d'administration afin de renforcer davantage la sécurité.

Conclusion

La sécurisation du développement d'applications derrière votre pare-feu d'entreprise vous permet de protéger les systèmes hérités sans besoin de remplacements coûteux. La mise en œuvre du contrôle d'accès basé sur les rôles (RBAC) peut réduire le temps de gestion de l'accès utilisateur de 30 % et réduire les risques de violation de sécurité jusqu'à 50 %.

Pour renforcer vos défenses, considérez l'identité comme la pierre angulaire de votre stratégie de sécurité. Tirez parti d'outils comme les passerelles API, les proxies d'application ou l'accès hybride sécurisé pour protéger les systèmes hérités sans perturber leurs bases de code délicates.

« Le RBAC n'est pas seulement une mesure de sécurité - c'est un levier commercial. Il protège les données, rationalise les opérations informatiques, réduit les temps d'arrêt causés par les erreurs de configuration et supporte les changements organisationnels rapides sans augmenter les risques. » - VectorUSA

Le RBAC et l'intégration sécurisée offrent un cadre qui soutient le développement d'applications tout en préservant l'intégrité des systèmes hérités. Commencez par une révision d'accès approfondie et alignez les rôles avec vos objectifs métier. Utilisez les rôles d'application pendant le développement pour maintenir la cohérence entre les environnements et priorisez les connexions API pour mieux visibiliser l'activité des données. Notamment, 80 % des organisations déclarent que le contrôle d'accès basé sur les rôles améliore leur capacité à respecter les exigences de conformité réglementaire.

Articles de blog connexes

- Comment permettre aux employés de construire les applications dont ils ont besoin

- Contrôle d'accès basé sur les rôles dans les applications no-code

- Permissions basées sur les rôles pour les outils internes

- Meilleures pratiques pour les outils internes extensibles

FAQ

Comment le contrôle d'accès basé sur les rôles (RBAC) améliore-t-il la sécurité des systèmes hérités au sein des pare-feu d'entreprise ?

Le contrôle d'accès basé sur les rôles (RBAC) renforce la sécurité en liant directement les autorisations aux rôles des utilisateurs. Cela garantit que les employés ne peuvent accéder qu'aux données et aux systèmes dont ils ont besoin pour accomplir leurs tâches, réduisant ainsi les risques d'accès non autorisé, de fuite de données accidentelle ou de mauvaise utilisation délibérée.

Avec le RBAC en place, les organisations peuvent mieux protéger les informations sensibles, même dans les systèmes plus anciens ou les secteurs hautement réglementés. Il simplifie la gestion des utilisateurs, limite les lacunes en matière de sécurité et protège l'intégrité des données, tout en permettant le développement sécurisé d'applications sans code au sein des pare-feu d'entreprise.

Quelles sont les meilleures pratiques pour connecter les systèmes hérités aux applications modernes ?

Pour lier efficacement les systèmes hérités aux applications modernes, il est crucial d'adopter des stratégies qui privilégient l'intégration sécurisée et efficace sans nécessiter une refonte complète de l'infrastructure ancienne. Une approche clé consiste à utiliser les solutions middleware, qui servent de passerelle pour connecter les systèmes obsolètes aux outils actuels. Le middleware peut gérer les API manquantes, rationaliser les échanges de données et résoudre les vulnérabilités de sécurité, simplifiant ainsi le processus d'intégration.

Une autre étape importante consiste à déployer Le contrôle d'accès basé sur les rôles (RBAC) la gestion des autorisations utilisateur. Avec le RBAC, vous pouvez assigner des rôles et appliquer des politiques d'accès uniformes sur tous les systèmes, garantissant à la fois la sécurité et la conformité, même dans les configurations complexes.

Enfin, l'adoption de cadres de sécurité modernes comme Zero Trust peut ajouter une couche de protection supplémentaire aux systèmes hérités. Cette approche intègre des outils tels que les passerelles API, l'authentification multifacteur (MFA) et les contrôles d'accès basés sur des jetons. Ces mesures renforcent la sécurité tout en permettant aux systèmes hérités de coexister efficacement avec les applications modernes.

Comment les entreprises peuvent-elles maintenir la conformité en utilisant le RBAC pour le développement sécurisé d'applications ?

Pour rester alignées sur les exigences du RBAC lors du développement d'applications, les entreprises doivent donner la priorité à l'établissement de rôles et d'autorisations bien définis, à la réalisation d'audits réguliers et au respect de réglementations telles que HIPAA, SOC 2, ou CJIS. Le RBAC favorise la responsabilité en assignant l'accès strictement en fonction des rôles professionnels, minimisant ainsi les risques d'accès non autorisé aux données.

Maintenir les rôles à jour est essentiel. L'automatisation des assignations et suppressions de rôles à l'aide d'outils de gestion d'identité peut rationaliser ce processus, tandis que la tenue de registres utilisateur précis assure la cohérence. L'examen régulier des niveaux d'accès et la documentation des politiques renforcent non seulement la sécurité, mais simplifient également les audits de conformité. Ensemble, ces mesures aident les entreprises à développer des applications sécurisées tout en respectant les cadres réglementaires nécessaires.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code