Le chiffrement sécurise les données de votre application mobile mais peut ralentir les choses. Chaque fois que les données sont chiffrées ou déchiffrées, votre appareil travaille plus dur, ce qui peut affecter la vitesse, l'autonomie de la batterie et la réactivité. Le chiffrement symétrique (comme AES) est plus rapide et mieux adapté aux données volumineuses, tandis que le chiffrement asymétrique (comme RSA) est plus lent et utilisé pour des tâches comme les échanges de clés. Les appareils modernes aident à l'accélération matérielle, mais choisir la bonne méthode et optimiser la mise en œuvre est essentiel pour équilibrer la sécurité et les performances.

Pour les développeurs qui créent des applications mobiles, des plates-formes comme Adalo, un créateur d'applications sans code pour les applications web et les applications iOS et Android natives pilotées par base de données—une seule version sur les trois plates-formes, publiées sur l'App Store Apple et Google Play, gèrent gran partie de cette complexité de chiffrement en arrière-plan. Cela permet aux créateurs de se concentrer sur la fonctionnalité tout en bénéficiant toujours de pratiques sécurisées de gestion des données.

Voici ce que vous devez savoir :

- Puissance de traitement: Le chiffrement utilise le processeur de votre appareil, ce qui peut ralentir les applications et décharger les batteries.

- Impact sur la batterie: Les tâches comme les transferts de données chiffrés utilisent une énergie importante, en particulier sur les appareils plus anciens ou les réseaux.

- Latence réseau: Les connexions sécurisées (par ex., HTTPS) ajoutent des étapes comme les handshakes TLS, qui peuvent retarder le transfert de données.

Pour réduire ces effets :

- Utilisez AES-GCM pour la vitesse et l'efficacité.

- Exploitez accélération matérielle (par exemple, Secure Enclave).

- Activez TLS 1.3 pour une communication plus rapide et sécurisée.

- Compressez les données avant de les chiffrer pour gagner du temps.

Le chiffrement n'a pas besoin de signifier de mauvaises performances. Avec des choix intelligents, vous pouvez sécuriser votre application sans frustrer les utilisateurs.

Comment le chiffrement affecte le taux de transfert de données ? - The Friendly Statistician

Comment le chiffrement affecte les performances des applications mobiles

Le chiffrement nécessite une puissance de calcul, qui influence directement l'efficacité de l'exécution de votre application mobile. Chaque fois que les données sont chiffrées ou déchiffrées, le processeur de l'appareil effectue des calculs, ce qui peut ralentir le traitement, décharger la batterie et réduire la réactivité du réseau.

L'étendue de cet impact dépend de la méthode de chiffrement utilisée et de sa mise en œuvre. Par exemple, les algorithmes de chiffrement symétrique comme AES sont plus rapides que les méthodes asymétriques comme RSA. Cette différence devient cruciale selon que vous chiffrez de grands ensembles de données ou de petits jetons de sécurité.

L'utilisation de la batterie est un autre facteur clé. L'interface radio, qui s'active lors des transferts de données chiffrées, est le deuxième plus grand consommateur d'énergie dans les appareils mobiles après l'écran. À pleine puissance, il peut décharger une batterie en quelques heures seulement. Cependant, le processus de chiffrement lui-même est très efficace. Par exemple, AES utilise moins de 1 milliampère-heure (mAh) pour chiffrer 1 500 Ko de fichiers 20 fois, ce qui en fait un choix idéal pour les tâches de données volumineuses.

Approfondissons la façon dont le chiffrement affecte le temps de traitement, l'autonomie de la batterie et les performances du réseau.

Temps de traitement et décharge de la batterie

Le chiffrement affecte à la fois la vitesse de traitement et l'autonomie de la batterie, mais le type d'algorithme de chiffrement joue un rôle important dans la détermination de l'étendue de l'impact.

- Chiffrement symétrique (par ex., AES, ChaCha20) est bien adapté au chiffrement de grandes quantités de données rapidement et avec une décharge minimale de la batterie.

- Chiffrement asymétrique (par ex., RSA, ECDSA) est plus lent et coûteux en calcul, ce qui le rend plus adapté à des tâches comme les échanges de clés ou les signatures numériques.

Les fonctions de dérivation de clé (KDF) comme PBKDF2 et Argon2 ajoutent une autre couche de complexité. Ces fonctions sont intentionnellement conçues pour ralentir le traitement, ce qui rend les attaques par force brute plus difficiles. Par exemple, NIST suggère au moins 10 000 itérations pour PBKDF2, mais les clés critiques peuvent nécessiter jusqu'à 10 000 000 itérations lorsque la sécurité prime sur la vitesse. Cela crée un compromis entre performance et sécurité.

Les appareils modernes atténuent ces défis grâce à l'accélération matérielle. De nombreux smartphones incluent désormais des processeurs cryptographiques dédiés, tels que Secure Enclave d'Apple ou le Trusted Execution Environmentd'Android, qui gèrent efficacement les tâches de chiffrement sans surcharger le CPU principal. Le déchargement du chiffrement vers ces composants matériels améliore à la fois les performances et la sécurité.

| Type d'algorithme | Exemples courants | Caractéristique de performance | Utilisation idéale |

|---|---|---|---|

| Symétrique | AES, ChaCha20 | Rapide, économe en énergie | Chiffrement de données en masse |

| Asymétrique | RSA, ECDSA | Lent, coût computationnel élevé | Échanges de clés, signatures numériques |

| Hachage | SHA-256, BLAKE3 | Rapide | Vérifications d'intégrité des données |

| Dérivation de clés | PBKDF2, Argon2 | Intentionnellement lent | Protection par mot de passe |

Effets de la vitesse réseau et du transfert de données

Les connexions chiffrées introduisent une latence supplémentaire en raison des étapes impliquées dans l'établissement d'une communication sécurisée. Avant que toute donnée puisse être transmise, l'application doit effectuer une recherche DNS, une liaison TCP et une liaison TLS. Chacune de ces étapes ajoute un délai. Sur les réseaux mobiles, cette latence est davantage aggravée par les transitions d'état du contrôle des ressources radio (RRC), qui peuvent ajouter des centaines ou même des milliers de millisecondes si l'appareil a été inactif.

« Si l'appareil mobile a été inactif pendant plus de quelques secondes, vous devriez supposer et anticiper que le premier paquet entraînera des centaines, voire des milliers de millisecondes de latence RRC supplémentaire. » - Ilya Grigorik, Auteur, High Performance Browser Networking

Le type de réseau joue également un rôle important. Par exemple, les transitions d'état RRC sur les réseaux 3G peuvent causer des délais allant de 200 à 2 500 millisecondes, tandis que les réseaux 4G réduisent cela à seulement 50 à 100 millisecondes. Cela signifie qu'une requête chiffrée qui prend 3,5 secondes sur 3G peut être complétée en moins d'une seconde sur 4G.

Pour les applications d'entreprise, l'équilibre entre performance et sécurité devient critique. Les opérations telles que l'accès au lieu de travail à distance, les transactions bancaires et les transferts de fichiers volumineux exigent un chiffrement fort mais doivent également maintenir une expérience utilisateur transparente.

| Type de réseau | Latence de liaison TLS | Surcharge de latence totale | Délai de transition d'état RRC |

|---|---|---|---|

| 3G | 200–400 ms | 200–3 500 ms | 500–2 500 ms |

| 4G (LTE) | 100–200 ms | 100–600 ms | 50–100 ms |

Quand le chiffrement cause les plus gros problèmes de performance

Certaines fonctionnalités d'application sont plus sujettes aux délais liés au chiffrement.

- La diffusion vidéo, les transferts de fichiers volumineux et la synchronisation fréquente des données sont particulièrement affectés car ils impliquent d'importantes quantités de données chiffrées.

- Les applications qui effectuent des requêtes petites et fréquentes, telles que les plates-formes de communication en temps réel, souffrent de la surcharge répétée des liaisons TLS et des transitions d'état RRC.

Les fonctions de dérivation de clés peuvent également ralentir les opérations visibles par l'utilisateur comme les connexions. Par exemple, bien que 10 000 000 d'itérations de PBKDF2 offrent une excellente sécurité pour les clés critiques, ce niveau de traitement peut amener les appareils plus anciens à se figer pendant plusieurs secondes. Les tâches de fond peuvent tolérer de tels délais mieux que les fonctionnalités interactives.

Les conditions réseau amplifient davantage ces problèmes. Sur les réseaux 3G, une latence élevée combinée à des transitions d'état RRC fréquentes peut entraîner plusieurs secondes de délai pour les connexions chiffrées. Avec environ 90 % du trafic sans fil provenant de l'intérieur, le WiFi peut souvent offrir un avantage en performance en éliminant la latence RRC.

Choisir la bonne méthode de chiffrement est crucial pour maintenir les performances. Les algorithmes symétriques comme AES gèrent efficacement les opérations en masse, tandis que les méthodes asymétriques comme RSA sont mieux adaptées aux petites tâches telles que les échanges de clés. Les évaluations de performance mettent régulièrement en évidence AES comme l'option la plus rapide pour les appareils mobiles, tandis que les alternatives comme REA sont bien en retard.

Comment réduire l'impact du chiffrement sur les performances

Guide de comparaison des performances des algorithmes de chiffrement mobile

L'optimisation du chiffrement garantit une forte protection des données sans ralentir les performances. Les appareils modernes utilisent souvent l'accélération matérielle pour gérer plus efficacement les tâches de chiffrement.

Choisir la bonne méthode de chiffrement pour la tâche est essentiel. Par exemple, le chiffrement symétrique fonctionne mieux pour de grands volumes de données, tandis que la le chiffrement asymétrique est idéal pour les tâches comme les échanges de clésCette approche évite les ralentissements inutiles.

Sélectionner les bons algorithmes de chiffrement

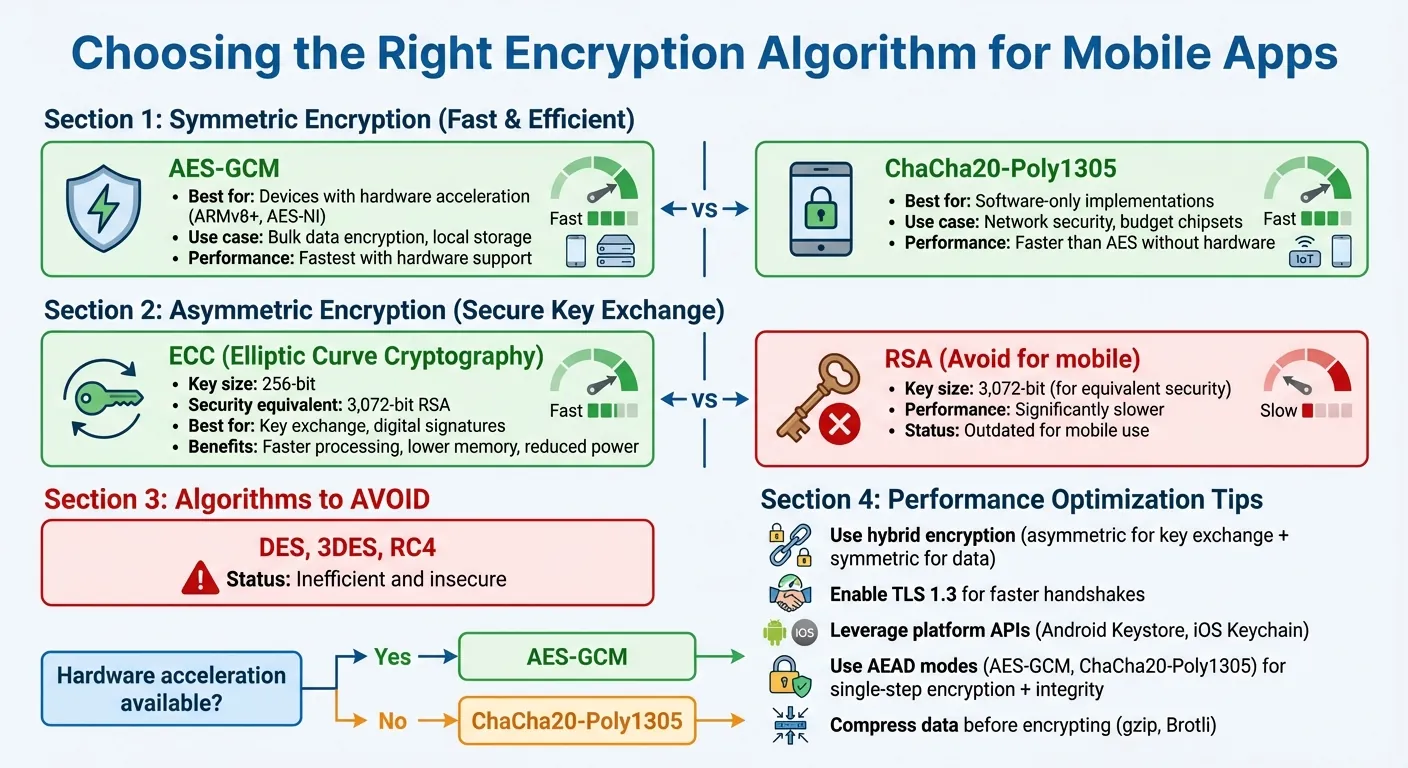

Quand il s'agit de chiffrer de grandes quantités de données, AES-GCM est le choix privilégié pour les appareils avec accélération matérielle, comme ceux utilisant ARMv8+ ou AES-NI. Sur les appareils sans support matériel, ChaCha20-Poly1305 est souvent plus rapide et consomme moins de batterie dans les scénarios logiciels uniquement.

Pour les échanges de clés et les signatures numériques, la cryptographie à courbe elliptique (ECC) est une meilleure option que RSA. Une clé ECC de 256 bits offre la même sécurité qu'une clé RSA de 3 072 bits mais avec un traitement plus rapide, des exigences mémoire réduites et une consommation d'énergie inférieure.

« Les clés plus petites signifient des calculs plus rapides (génération de clés, signature, échange de clés), une utilisation mémoire réduite, une consommation d'énergie inférieure et moins de données transmises lors des négociations (comme TLS). Cela rend l'ECC idéale pour les appareils mobiles et IoT » - Ted Miracco, PDG d'Approov

| Algorithme | Type | Meilleur scénario de performance | Utilisation recommandée |

|---|---|---|---|

| AES-GCM | Symétrique | Accélération matérielle disponible | Chiffrement de données en masse, stockage local |

| ChaCha20-Poly1305 | Symétrique | Implémentations logicielles uniquement | Sécurité réseau, chipsets économiques |

| ECC | Asymétrique | Appareils avec ressources limitées | Échange de clés, signatures numériques |

Les algorithmes obsolètes comme DES, 3DES et RC4 doivent être évités - ils sont à la fois inefficaces et non sécurisés.

Méthodes de mise en œuvre qui améliorent la performance

Le chiffrement hybride combine le chiffrement asymétrique pour les échanges de clés avec des chiffres symétriques plus rapides pour le transfert de données. Cette approche maintient la sécurité tout en réduisant le coût de performance des opérations asymétriques.

Pour une meilleure efficacité, utilisez des API spécifiques à la plateforme comme Android Keystore ou iOS Keychain. Ces API sont conçues pour fonctionner avec le matériel de l'appareil, en déchargeant les tâches cryptographiques vers des environnements sécurisés comme l'environnement d'exécution de confiance (TEE) ou Secure Enclave. Cela réduit la charge sur l'unité centrale principale.

Chiffrement authentifié avec données associées (AEAD) les modes, tels que AES-GCM ou ChaCha20-Poly1305, constituent une autre façon d'améliorer la performance. Ces modes gèrent à la fois la confidentialité et l'intégrité des données en une seule étape, éliminant le besoin d'opérations de chiffrement et de MAC séparées. Pour les communications réseau, TLS 1.3 est indispensable - il réduit les délais de négociation et applique des normes de chiffrement plus fortes et plus efficaces.

Trouver le bon équilibre entre sécurité et performance

Une fois ces optimisations mises en œuvre, l'étape suivante consiste à adapter l'intensité du chiffrement aux besoins réels. Chiffrez uniquement les données sensibles pour éviter les coups de performance inutiles et la consommation de batterie.

« Trouvez le bon équilibre afin que vous maximisiez les cycles de calcul consacrés au chiffrement, par rapport aux objectifs de performance globaux de la demande de calcul » - Cadre Well-Architected Framework d'Azure de Microsoft

Pour la dérivation de clé basée sur un mot de passe, le NIST suggère au moins 10 000 itérations de PBKDF2 pour un usage général. Pour les clés très sensibles, telles que les clés de chiffrement maître, augmentez cela à 10 000 000 d'itérations car ces processus s'exécutent généralement en arrière-plan.

Encapsulation de clé avec une clé de chiffrement de clé (KEK) est une autre technique utile. Elle protège les clés de chiffrement de données (DEK) et simplifie la rotation de clés - seule la DEK a besoin d'être re-chiffrée, pas l'ensemble du dataset. De plus, pour les clés de 64 bits, procédez à une rotation des clés de chiffrement après avoir chiffré environ 34 Go de données pour maintenir la sécurité.

L'effet du chiffrement sur l'expérience utilisateur

Le chiffrement est essentiel pour sécuriser les données, mais il peut entraîner un compromis : des interactions plus lentes. Cette surcharge supplémentaire peut retarder des tâches comme le chargement de données ou l'envoi de formulaires, ce qui peut frustrer les utilisateurs.

Combien de délai les utilisateurs accepteront

Les gens exigent des réponses rapides. Quand le chiffrement ralentit les choses, la satisfaction diminue. Le problème devient encore plus délicat car le chiffrement masque les métadonnées de la couche réseau, ce qui rend plus difficile le diagnostic des problèmes de performance. Par exemple, les opérateurs réseau notent que le chiffrement limite la visibilité dans les en-têtes de la couche transport, tels que les numéros de séquence TCP, ce qui augmente considérablement le temps nécessaire pour résoudre les problèmes de performance.

Heureusement, les méthodes de chiffrement modernes peuvent éviter les délais visibles par l'utilisateur. La norme de chiffrement avancé (AES), lorsqu'elle est utilisée efficacement, maintient la consommation de batterie faible et assure des interactions plus fluides. Comme l'expliquent les chercheurs Marina Talaat Rouaf et Adil Yousif, le chiffrement peut protéger les données « contre les fuites ou modifications » sans causer de retards de disponibilité dus aux processus de chiffrement ou de déchiffrement.

Ces résultats sont essentiels pour assurer que les applications restent réactives tout en maintenant un chiffrement robuste.

Améliorer la réactivité des applications malgré le chiffrement

Les développeurs disposent de plusieurs outils et techniques pour atténuer les retards liés au chiffrement et maintenir une expérience utilisateur fluide. Par exemple, TLS 1.3 simplifie le processus de négociation par rapport aux versions antérieures, réduisant le temps nécessaire pour que les données commencent à circuler. Depuis Android 10, TLS 1.3 est le paramètre par défaut, offrant une communication plus rapide et plus sécurisée.

Les processeurs mobiles modernes incluent également des instructions AES-NI, qui gèrent les tâches de chiffrement plus efficacement, soulageant les processeurs. De plus, les stratégies de mise en cache peuvent prévenir les récupérations répétées de données chiffrées, accélérant les interactions qui reposent sur des bases de données. Pour les applications traitant de grandes quantités de données, les compresser avec des outils comme gzip ou Brotli avant le chiffrement réduit la charge de travail, ce qui accélère les temps de transmission.

| Stratégie | Comment cela améliore la vitesse | Mise en œuvre |

|---|---|---|

| TLS 1.3 | Accélère les négociations, réduit la latence | Activer par défaut pour toutes les communications réseau |

| Accélération matérielle | Décharge les tâches de chiffrement du processeur | Utiliser les instructions du processeur AES-NI |

| Compression avant chiffrement | Réduit la taille des données pour le traitement | Appliquer gzip ou Brotli avant le chiffrement |

| Mise en cache | Évite les demandes de données répétées | Implémenter la mise en cache au niveau des requêtes ou globale |

Exigences de sécurité et performances des entreprises

Respect des exigences de conformité en matière de chiffrement

Les applications d'entreprise doivent respecter des normes de chiffrement strictes, qui influencent directement la manière dont elles sont conçues et optimisées. Par exemple, RGPD exige des « mesures techniques et organisationnelles appropriées » pour protéger les données, notamment en chiffrant les informations personnelles pendant la transmission et le stockage. De même, HIPAA applique des mesures strictes pour maintenir l'intégrité et la confidentialité des données.

Pour les applications conçues pour une utilisation gouvernementale ou fédérale, la conformité avec FIPS 140-2/140-3 est souvent non négociable. Cette norme fédérale américaine garantit que les modules cryptographiques respectent des critères de sécurité spécifiques, obligeant les développeurs à utiliser des implémentations approuvées comme corecrypto d'Apple ou BoringCryptode Google. De plus, les lignes directrices NIST SP 800-52 préconisent l'utilisation de TLS 1.2 et 1.3 avec des suites de chiffrement approuvées par FIPS pour les communications gouvernementales sécurisées. À partir du 1er janvier 2026, le NIST a mandaté que tous les serveurs et clients TLS gouvernementaux doivent prendre en charge TLS 1.3.

Les performances de chiffrement varient selon la norme. Par exemple, AES est très efficace pour chiffrer des données en masse et répond aux exigences de conformité avec des compromis de performance minimes. En revanche, les méthodes de chiffrement asymétriques comme RSA sont considérablement plus lentes, les rendant plus adaptées aux tâches plus petites comme les échanges de clés. Équilibrer ces exigences de conformité avec les considérations de performance est essentiel pour créer des plates-formes d'entreprise sécurisées et efficaces.

Construire des applications d'entreprise sécurisées avec Adalo

Les applications d'entreprise doivent respecter ces normes de conformité rigoureuses sans sacrifier les performances, et des plates-formes comme Adalo rendent cet équilibre réalisable. Le backend d'Adalo automatise le chiffrement des données en transit et au repos en utilisant des protocoles standards de l'industrie. Cette automatisation élimine le besoin de solutions cryptographiques personnalisées, réduisant à la fois les vulnérabilités et les ralentissements de performances.

Pour les équipes d'entreprise, Solutions (blue.adalo.com) offre des outils de sécurité avancés tels que d'authentification unique (SSO) et des permissions au niveau entreprise adaptées aux politiques organisationnelles. La plate-forme prend également en charge l'intégration avec les anciens systèmes - même ceux dépourvus d'API - via DreamFactory, permettant un accès sécurisé aux données existantes via des interfaces mobiles. Grâce à l'approche mono-codebase d'Adalo, les applications sont déployées simultanément sur le web, iOS et Android. Cela signifie que les correctifs de sécurité et les mises à jour de chiffrement sont appliqués sur toutes les plates-formes instantanément, réduisant les frais généraux de maintenance liés à la gestion de bases de codes natives séparées.

Conclusion

L'analyse ci-dessus met en évidence une conclusion importante : un chiffrement fort et des performances élevées peuvent aller de pair. Le chiffrement est incontournable pour les applications mobiles modernes, mais il n'a pas besoin de ralentir votre application. Le secret réside dans les choix judicieux dès le départ : adopter des algorithmes de confiance comme AES-GCM-256 pour les données en masse, tirer parti des fonctions de sécurité matérielles, et s'en tenir aux API spécifiques à la plate-forme au lieu de créer des solutions personnalisées. Comme OWASP le conseille judicieusement :

« Inventer des fonctions cryptographiques propriétaires est long, difficile et susceptible d'échouer. Au lieu de cela, nous pouvons utiliser des algorithmes bien connus largement considérés comme sécurisés ».

Le matériel mobile d'aujourd'hui est conçu pour gérer efficacement le chiffrement. La véritable tâche consiste à choisir la bonne approche. Le chiffrement symétrique fonctionne mieux pour les tâches critiques en termes de vitesse, le chiffrement asymétriques est idéal pour les échanges de clés sécurisés, et les modes de chiffrement authentifiés garantissent à la fois la confidentialité et l'intégrité en une seule étape.

Pour les développeurs d'entreprise, équilibrer les performances avec les exigences de conformité comme PCI DSS et le RGPD est entièrement possible. Ces optimisations vous permettent de respecter des normes strictes tout en gardant votre application réactive. Le chiffrement doit toujours respecter la triade de la CIA - Confidentialité, Intégrité et Disponibilité. Comme l'indique la recherche IEEE :

« Le chiffrement protège les données contre les fuites ou les modifications, mais n'a pas besoin de entraîner l'indisponibilité des données par le biais de retards de chiffrement et de déchiffrement ».

Articles de blog connexes

- 8 façons d'optimiser les performances de votre application sans code

- 5 métriques pour suivre la performance des applications sans code

- Comment synchroniser les données entre les applications web et mobiles

- Stockage de données multiplateforme : défis clés

FAQ

Comment puis-je réduire la consommation de batterie causée par le chiffrement dans les applications mobiles ?

Pour réduire la consommation de batterie causée par le chiffrement dans les applications mobiles, il est important d'utiliser des algorithmes de chiffrement conçus pour une consommation énergétique faible. Ces algorithmes nécessitent moins de puissance de traitement, ce qui réduit à son tour l'utilisation du processeur - un contributeur principal à la consommation de la batterie. De plus, minimiser le nombre d'opérations cryptographiques peut économiser davantage d'énergie.

Une autre tactique intelligente consiste à regrouper les demandes réseau ensembleAu lieu d'envoyer des demandes fréquentes et plus petites, combinez-les en moins de transactions plus importantes. Cela réduit l'activation constante des composants réseau, qui peut sinon affecter la durée de vie de la batterie.

En trouvant le bon équilibre entre la sécurité et les performances, vous pouvez assurer la protection des données tout en maintenant une expérience d'application efficace et conviviale.

Comment l'accélération matérielle améliore-t-elle les performances du chiffrement sur les appareils mobiles ?

L'accélération matérielle améliore les performances du chiffrement sur les appareils mobiles en transférant les tâches cryptographiques du CPU aux composants matériels dédiés. Cela non seulement libère le CPU, mais accélère également les processus de chiffrement et de déchiffrement, réduisant les délais et garantissant que les applications fonctionnent efficacement.

Un autre avantage est une meilleure efficacité énergétique. En optimisant la consommation d'énergie lors des tâches de chiffrement, l'accélération matérielle contribue à prolonger la durée de vie de la batterie. C'est particulièrement important pour les applications mobiles qui doivent gérer les données sensibles de manière sécurisée tout en maintenant des performances fluides et la satisfaction des utilisateurs.

Le chiffrement ralentit-il les connexions réseau des applications mobiles ?

Le chiffrement, quand il est fait correctement, affecte à peine la vitesse des connexions réseau des applications mobiles. Les méthodes de chiffrement modernes sont conçues pour protéger les données tout en gardant les délais pratiquement imperceptibles - surtout quand les développeurs respectent les bonnes pratiques.

Bien que le chiffrement introduise une légère surcharge de traitement, elle est généralement si mineure que les utilisateurs ne la remarqueront même pas. En choisissant des protocoles de chiffrement efficaces et en optimisant l'architecture de l'application, les développeurs peuvent offrir une sécurité robuste sans compromettre les performances.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code