Pour configurer OIDC SSO dans Adalo Blue, vous aurez besoin d'un accès administrateur à un compte sur un IdP compatible OIDC et d'un abonnement actif à Adalo Blue. Adalo est un créateur d'applications sans code pour les applications web pilotées par base de données et les applications natives iOS et Android : une seule version sur les trois plateformes, publiée sur l'Apple App Store et Google Play.

- Ce dont vous avez besoin: Accès administrateur à un IdP compatible OIDC (par exemple, Okta, Auth0) et un plan Adalo Blue Team (250 $/mois) ou Business (250 $/mois).

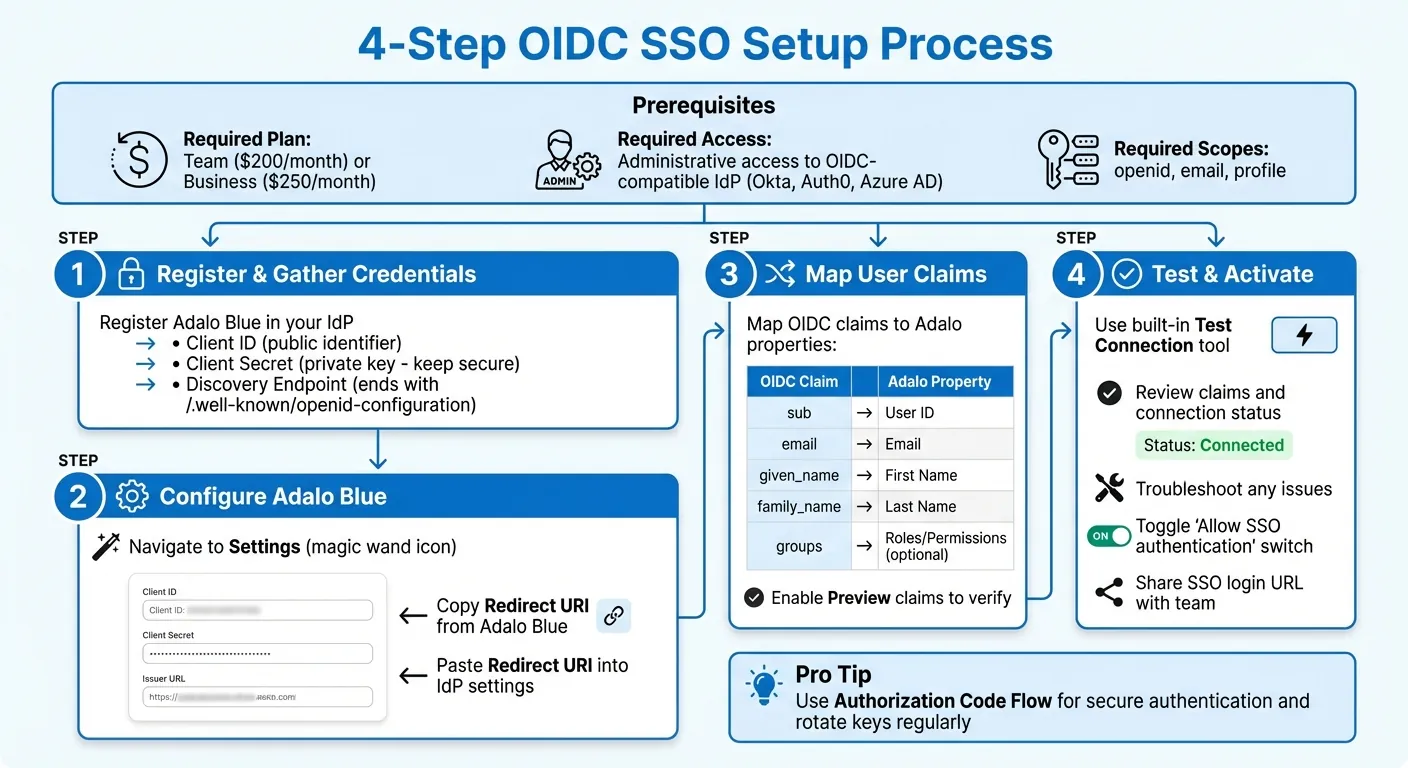

- Aperçu de la configuration:

- Enregistrez Adalo Blue dans votre IdP et collectez l'ID Client, le Secret Client et le point de terminaison de découverte.

- Configurez Adalo Blue avec ces détails et mappez les revendications utilisateur (par exemple,

email,sub) aux propriétés de l'application. - Testez la connexion à l'aide des outils intégrés d'Adalo Blue pour assurer une authentification correcte.

- Activez SSO et partagez l'URL de connexion avec votre équipe.

Conseil professionnel: Utilisez le flux de code d'autorisation pour une authentification sécurisée et assurez-vous que les openid, email, et profile portées sont activées. Maintenez votre configuration à jour en faisant régulièrement pivoter les clés et en surveillant les paramètres de l'IdP.

Ce guide vous guide à travers chaque étape, de la configuration de votre IdP au test et à l'activation de SSO dans Adalo Blue, garantissant une intégration fluide et sécurisée.

Processus de configuration OpenID Connect SSO pour Adalo Blue

Prérequis pour configurer OIDC SSO dans Solutions

Comptes et permissions requis

Pour configurer OIDC SSO dans Adalo Blue, vous aurez besoin d'un accès administrateur à un compte sur le plan Team (250 $/mois) ou le plan Business (250 $/mois). Ces plans incluent la fonctionnalité SSO requise pour l'intégration. Notez que le plan Professional (36 $/mois), bien qu'il offre une intégration API avancée, ne supporte pas les fonctionnalités complètes de SSO.

De plus, vous devez avoir un accès administrateur à un fournisseur d'identité (IdP) compatible OIDC comme Okta, Auth0 ou Azure AD. Cet accès vous permet de créer des intégrations, de configurer des URI de redirection et de générer des identifiants clients. Une fois vos permissions et comptes confirmés, vous pouvez commencer à collecter les détails nécessaires auprès de votre IdP.

Informations dont vous aurez besoin auprès de votre IdP

Après avoir enregistré Adalo Blue en tant qu'application dans votre IdP, collectez ces éléments d'information critiques :

- identifiant client: C'est l'identifiant public de votre application.

- secret client: Une clé privée utilisée pour authentifier Adalo Blue auprès de votre IdP. Traitez ceci comme un mot de passe et gardez-le sécurisé.

- Point de terminaison de découverte: Généralement terminé par

/.well-known/openid-configurationet fournit les détails de configuration automatiquement.

Pour vous assurer que tout est configuré correctement, collez l'URL du point de terminaison de découverte dans un navigateur. Il devrait retourner un objet JSON avec les métadonnées de connexion. Confirmez que votre IdP est configuré pour partager les openid, profile, et email portées - celles-ci sont requises pour mapper correctement les revendications utilisateur dans Adalo Blue. Une fois que vous avez collecté ces détails, vous êtes prêt à passer à la configuration d'Adalo Blue.

Accès à la configuration d'Adalo Blue

Avec vos détails d'IdP en main, connectez-vous à Adalo Blue pour commencer la configuration SSO. Accédez à la section Paramètres (recherchez l'icône de baguette magique dans la barre latérale) pour accéder aux options de configuration SSO. Ici, vous trouverez les paramètres d'intégration et de sécurité où vous pouvez saisir vos identifiants IdP et gérer les protocoles d'authentification.

Adalo Blue fournira un URI de redirection dans ses paramètres. Copiez cet URI et collez-le dans les paramètres de l'application de votre IdP pour assurer que les réponses d'authentification sont acheminées vers le bon point de terminaison. Vérifiez à nouveau que tous vos détails d'IdP sont préparés avant de vous lancer dans le panneau de configuration d'Adalo Blue.

Comment configurer OpenID Connect SSO

Configurez votre fournisseur d'identité (IdP)

Commencez par vous connecter à votre compte de fournisseur d'identité (IdP) avec un accès administrateur. Que vous utilisiez Okta, Auth0, Azure AD ou un autre fournisseur compatible OIDC, la configuration suit généralement un processus similaire. Tout d'abord, créez une nouvelle intégration d'application, sélectionnez OIDC – OpenID Connect comme méthode de connexion, et choisissez Application Web pour le type d'application.

Ensuite, sélectionnez le type d'autorisation Code d'autorisation . Ce flux est hautement recommandé pour les intégrations web comme Adalo Blue, car il assure une authentification sécurisée côté serveur. À partir de votre tableau de bord Adalo Blue, copiez l'URL de rappel et collez-la dans le champ "URI de redirection de connexion" de votre IdP. Cette URL est critique - elle indique à l'IdP d'envoyer les utilisateurs vers votre application après une authentification réussie.

Vous devrez également configurer les portées requises. Au minimum, incluez la openid portée ainsi que profile et email pour assurer que l'IdP partage les informations utilisateur essentielles. Une fois que vous enregistrez l'application, votre IdP générera un identifiant client et secret client. Assurez-vous de copier ces valeurs immédiatement, car vous en aurez besoin pour l'étape suivante.

Entrez les détails OIDC dans Adalo Blue

Allez à l'onglet Paramètres section dans Adalo Blue en cliquant sur l'icône de baguette magique dans la barre latérale. Localisez le panneau de configuration SSO, où vous trouverez des champs pour saisir votre ID Client, Secret Client et URL Émetteur. Collez l'ID Client et le Secret Client de votre IdP dans les champs respectifs. N'oubliez pas que le Secret Client est une information sensible - traitez-le comme un mot de passe et évitez de le partager ou de le stocker de manière non sécurisée.

Pour l'URL Émetteur, utilisez le point de terminaison de découverte de votre IdP, qui se termine généralement par /.well-known/openid-configuration. Cette URL permet à Adalo Blue de récupérer et de configurer automatiquement les points de terminaison clés, tels que Autorisation, Jeton et Informations Utilisateur, réduisant le risque d'erreurs manuelles. Vérifiez à nouveau que l'URI de redirection dans Adalo Blue correspond exactement à celui que vous avez entré dans votre IdP - toute incohérence, même mineure, peut entraîner des problèmes d'authentification. Une fois ces détails saisis, procédez au mappage des revendications et des rôles utilisateur pour terminer la configuration.

Mapper les réclamations et rôles des utilisateurs

L'étape finale consiste à mapper les attributs utilisateur de votre IdP aux propriétés utilisateur d'Adalo Blue. Quand un utilisateur se connecte, l'IdP envoie un jeton d'identifiant contenant des réclamations - des informations vérifiées sur l'utilisateur.

Dans les paramètres SSO d'Adalo Blue, localisez la clé de réclamation du nom d'utilisateur champ. Cela détermine quelle réclamation de l'IdP servira d'identifiant unique pour l'utilisateur. Les options courantes incluent sub ou email. Pour confirmer quelle réclamation votre IdP envoie, activez la fonction Aperçu des réclamations. Cet outil vous permet d'inspecter les réclamations envoyées, en vous assurant que les informations s'alignent avec les exigences de votre système.

| Réclamation OIDC | Propriété utilisateur Adalo Blue | Description |

|---|---|---|

sub |

ID utilisateur / Identifiant unique | L'identifiant unique de l'utilisateur |

email |

L'adresse e-mail vérifiée de l'utilisateur | |

given_name |

Prénom | Le prénom ou le nom donné de l'utilisateur |

family_name |

Nom de famille | Le nom de famille ou le nom de famille de l'utilisateur |

groups |

Rôles / Autorisations | Réclamation facultative pour le contrôle d'accès basé sur les rôles |

Si votre application nécessite un contrôle d'accès basé sur les rôles, configurez votre IdP pour inclure une groups ou roles réclamation dans le jeton d'identifiant. Adalo Blue peut utiliser cette réclamation pour assigner automatiquement des autorisations aux utilisateurs lors de la connexion. Gardez la fonction Aperçu des réclamations activée lors de la configuration initiale pour vérifier que tout est mappé correctement. Une fois que vous êtes sûr que la configuration est exacte, vous pouvez désactiver la fonction d'aperçu pour un usage régulier.

Tester et activer l'authentification unique OIDC dans Adalo Blue

Utiliser l'outil de test SSO d'Adalo Blue

Avant de déployer l'authentification unique, il est crucial de tester la connexion dans un environnement contrôlé. Accédez à l'onglet Tester la connexion dans le tableau de bord de configuration SSO d'Adalo Blue et cliquez sur Tester la connexion. Cela simulera un flux SSO, en ouvrant une nouvelle fenêtre qui affiche l'état de la connexion, met en évidence tout problème et affiche la réponse complète de votre fournisseur d'identité (IdP).

L'outil de test fournit des informations détaillées sur les réclamations envoyées par votre IdP. Celles-ci incluent des attributs standard comme sub, email, et name, ainsi que les rôles personnalisés que vous avez configurés. Examinez attentivement ces données pour confirmer que tous les mappages sont exacts. Soyez assuré que les tests n'affecteront pas vos autorisations.

Si l'IdP envoie un « jeton mince » avec des informations utilisateur incomplètes, les résultats des tests signaleront ce problème. Pour y remédier, configurez un point de terminaison UserInfo (aussi appelé URL de jeton complet) pour récupérer le profil utilisateur complet.

Assurez-vous de résoudre tout problème identifié lors des tests avant de passer à l'activation.

Dépanner les problèmes courants

Quand la connexion de test échoue, l'outil fournit des avertissements spécifiques pour vous aider à identifier le problème. Un problème fréquent est un URI de redirection mal assorti - même une petite faute de frappe ou un caractère supplémentaire peut perturber l'authentification.

| Problème courant | Cause probable | Étape de dépannage |

|---|---|---|

| URI de redirection invalide | Discordance entre IdP et Adalo Blue | Assurez-vous que l'URI correspond exactement dans les deux tableaux de bord |

| Données utilisateur manquantes | Portées incorrectes ou manquantes | Vérifier que les openid, email, et profile portées sont demandées |

| Profil incomplet | Jetons d'identifiant minces de l'IdP | Configurez une URL UserInfo (jeton complet) |

| Échec de la synchronisation des rôles | Sensibilité à la casse ou noms de rôles invalides | Associez exactement les chaînes de rôle IdP aux valeurs attendues |

| 404 sur les métadonnées | Point de terminaison de découverte incorrect | Assurez-vous que l'URL se termine par /.well-known/openid-configuration |

Vérifiez que l'application IdP inclut les éléments nécessaires openid, email, et profile portées. Testez l'URL de découverte dans votre navigateur pour confirmer qu'elle retourne des métadonnées JSON. Accordez une attention particulière au mappage des rôles, car il est sensible à la casse - les noms de rôles doivent correspondre exactement. Lors du test des attributions de rôles, commencez par un compte non-administrateur pour éviter de vous bloquer accidentellement l'accès administratif.

Une fois tous les problèmes résolus, vous êtes prêt à activer l'authentification unique.

Activez l'authentification unique OIDC pour votre équipe

Après avoir réussi tous les tests, activez l'authentification unique en basculant Autoriser l'authentification unique basculer dans le panneau des paramètres. Vérifiez à nouveau les mappages de rôles pour vous assurer qu'ils ne remplaceront pas les attributions manuelles.

Ensuite, déconnectez-vous et testez le flux d'authentification unique pour confirmer que tout fonctionne comme prévu. Une fois vérifié, partagez l'URL de connexion unique unique avec votre équipe.

Pour éviter d'être verrouillé lors du déploiement, conservez une méthode de connexion administrative secondaire active jusqu'à ce que vous soyez certain que plusieurs membres de l'équipe peuvent s'authentifier avec succès via l'authentification unique. Cette précaution assure une transition en douceur pour votre équipe.

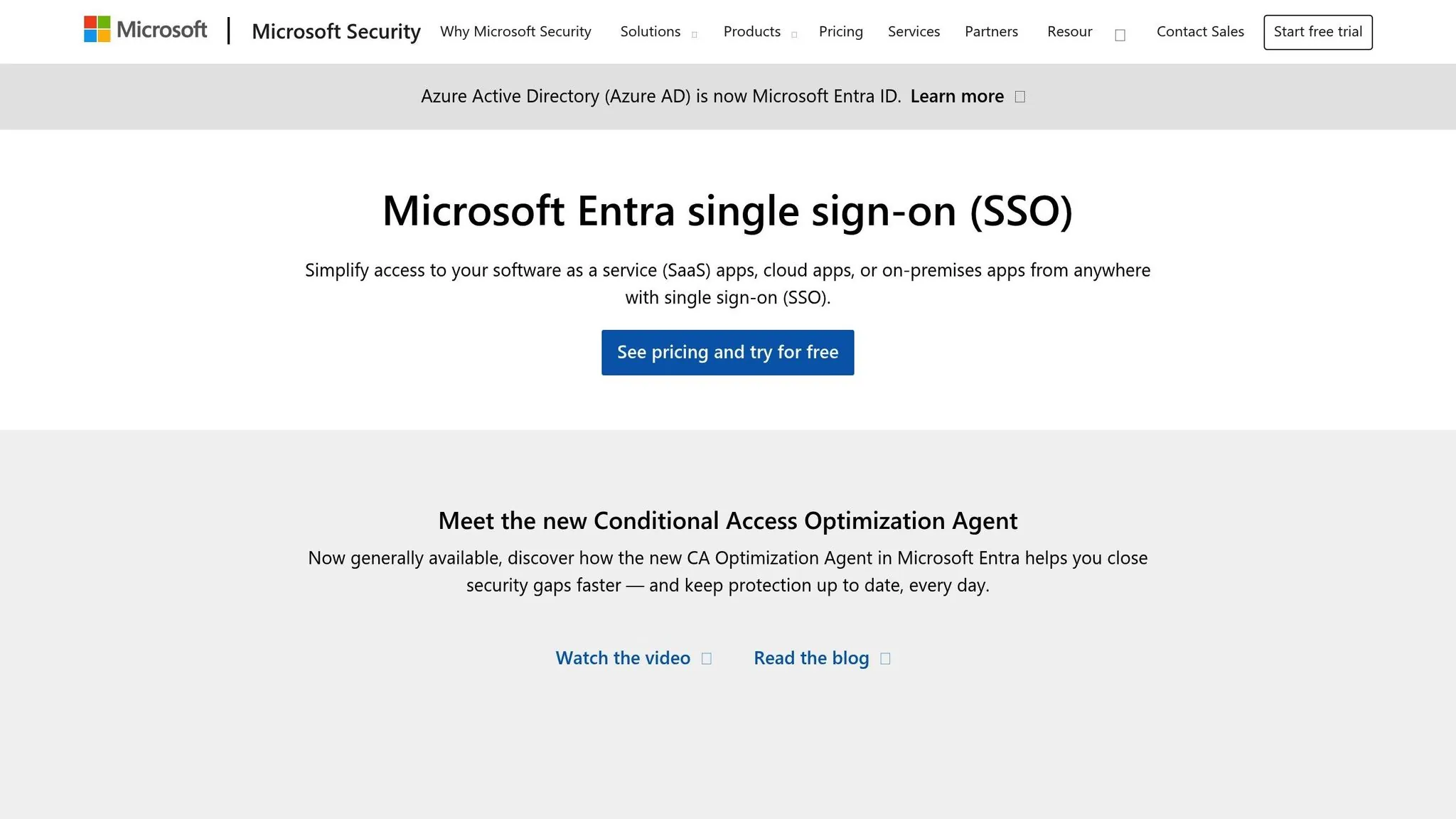

Comment configurer l'authentification unique à l'aide d'OIDC et OAuth2.0 dans Entra ID avec des applications tierces

Bonnes pratiques pour une authentification unique OIDC sécurisée et évolutive

Une fois que votre configuration d'authentification unique OIDC est testée, il est temps de renforcer et d'étendre votre intégration avec ces pratiques essentielles.

Sécurisez votre configuration

Protégez vos secrets en mettant en œuvre une rotation régulière des clés. Pour faire pivoter les clés, générez un nouveau secret dans votre fournisseur d'identité (IdP), mettez-le à jour dans Adalo Blue, puis désactivez rapidement l'ancien secret.

Pour les applications mobiles et basées sur un navigateur, utilisez toujours le flux de code d'autorisation avec PKCE. Cela aide à prévenir l'interception de jetons lors du processus d'authentification. De plus, limitez vos URI de redirection à des URL exactes et absolues. Évitez d'utiliser des sous-domaines avec caractères génériques, car ils peuvent exposer votre système à des attaques de redirection de jetons par des acteurs malveillants.

Demandez uniquement les portées nécessaires, telles que openid, email, et profile. Pour les applications destinées à un usage interne, vous pouvez renforcer la sécurité en limitant les connexions au domaine de messagerie de votre organisation. Cette simple mesure bloque l'accès externe non autorisé.

Maintenez les paramètres d'authentification unique à jour

Les fournisseurs d'identité comme Okta font souvent pivoter leurs clés de signature tous les 90 jours, bien que ce calendrier puisse varier. Pour rester à l'avant-garde, interrogez régulièrement le /.well-known/jwks.json point de terminaison pour mettre à jour les clés publiques. Utilisez le /.well-known/openid-configuration point de terminaison de découverte pour automatiser les mises à jour des paramètres tels que les points de terminaison d'autorisation et de jeton. Cela minimise les erreurs manuelles et garantit que votre configuration reste à jour.

Créez une routine pour faire pivoter les secrets client et examiner vos paramètres de configuration. Un calendrier trimestriel fonctionne bien pour la plupart des organisations, mais vous devrez peut-être augmenter la fréquence s'il y a des signes d'exposition des identifiants. Pendant les périodes d'utilisation intensive, surveillez les en-têtes de limite de débit de votre IdP (par exemple, X-Rate-Limit-Remaining) pour éviter les interruptions de service.

Avec votre configuration sécurisée et régulièrement mise à jour, vous pouvez concentrer votre attention sur la mise à l'échelle de l'authentification unique pour un usage entreprise plus large.

Mettez à l'échelle l'authentification unique pour l'utilisation en entreprise

Exploitez la groups réclamation pour mapper les rôles utilisateur dans Adalo Blue, ce qui simplifie le contrôle d'accès à mesure que votre base d'utilisateurs s'étend. Si un utilisateur appartient à plusieurs groupes, envisagez de mettre en œuvre un système de priorité où les rôles de niveau supérieur, tels qu'Administrateur de l'organisation, remplacent automatiquement les rôles de niveau inférieur.

Pour les applications B2B desservant plusieurs organisations, attribuez des identifiants de client OIDC uniques à chaque client. Évitez un système d'identifiants global unique, car cela peut compliquer la gestion et réduire la sécurité. Si vous traitez une base d'utilisateurs diversifiée, mettez en œuvre la découverte du domaine d'accueil (HRD). Cette fonctionnalité achemine les utilisateurs vers leur IdP d'entreprise spécifique en fonction de leur domaine de messagerie, ce qui rend le processus de connexion transparent.

| Fonctionnalité de sécurité | Quand utiliser | Avantage clé |

|---|---|---|

| PKCE | Applications mobiles et monopage | Prévient les attaques d'interception de code d'autorisation |

| Réclamations de groupe | Mise à l'échelle en entreprise | Automatise le contrôle d'accès basé sur les rôles |

| Filtrage de domaine | Applications internes/B2B | Limite l'accès aux utilisateurs autorisés uniquement |

Conclusion

En suivant les étapes décrites précédemment, OpenID Connect (OIDC) Single Sign-On (SSO) assure un accès sécurisé et efficace pour votre application.

L'intégration d'OIDC SSO avec Adalo Blue simplifie l'authentification via des fournisseurs comme Azure AD, Okta ou Google. Le processus de configuration comprend l'enregistrement de votre application auprès d'un fournisseur d'identité (IdP), la configuration des URI de redirection et l'alignement des réclamations utilisateur avec les propriétés de votre base de données. Une fois que tout est en place, les utilisateurs bénéficient d'un accès en un clic, et la gestion centralisée des identités simplifie l'approvisionnement des utilisateurs.

OIDC utilise des protocoles de sécurité modernes comme l'authentification multifacteur et PKCE, ce qui aide à atténuer les risques de sécurité tout en réduisant la charge de travail informatique.

Pour les équipes d'entreprise, une configuration unique supporte un accès transparent sur les plates-formes web, iOS et Android, offrant une expérience cohérente aux utilisateurs. Le mappage automatique des rôles et les configurations évolutives facilitent la gestion de la croissance sans complexité supplémentaire.

« L'authentification unique représente une technologie offrant de nombreux avantages, notamment des économies de coûts pour l'informatique, une satisfaction professionnelle accrue des employés et une expérience client améliorée. » - Explorance Blue

Avec la bonne configuration d'OIDC SSO, votre application offre un accès sécurisé et rationalisé aux utilisateurs, un contrôle centralisé pour les équipes informatiques et une sécurité de niveau entreprise - jetant les bases d'une croissance durable.

Articles de blog connexes

- Comment lancer votre première application mobile sans codage

- Intégration de bases de données SQL avec des outils sans code

- Permissions basées sur les rôles pour les outils internes

- Comment créer une application d'intégration des employés sans codage

FAQ

Qu'est-ce qui rend le flux de code d'autorisation avec PKCE plus sécurisé pour OIDC SSO ?

La Flux de code d'autorisation avec PKCE ajoute une couche de sécurité supplémentaire à OpenID Connect Single Sign-On (OIDC SSO). Ce faisant, il protège contre les attaques d'interception de code d'autorisation, en garantissant que seule l'application client prévue peut utiliser le code d'autorisation.

Cette méthode est particulièrement utile pour les clients publics comme les applications monopage. Elle permet des échanges de jetons sécurisés sans révéler de données sensibles, réduisant les risques de fuite de jetons ou d'accès non autorisé. Cela en fait une approche fiable pour protéger l'authentification des utilisateurs.

Comment résoudre les problèmes courants lors de la configuration d'OIDC SSO dans Adalo Blue ?

Pour résoudre les défis courants lors de la configuration d'OpenID Connect (OIDC) SSO dans Adalo Blue, commencez par examiner vos paramètres de configuration. Assurez-vous que l' URL de redirection correspond exactement entre votre fournisseur d'identité (IdP) et Adalo. Vérifiez que votre ID client, secret clientet toutes les URL de point de terminaison - telles que l'autorisation, le jeton et les informations utilisateur - sont saisies correctement.

Si vous rencontrez des erreurs, examinez attentivement les messages d'erreur pour obtenir des détails utiles. Les problèmes comme les connexions non reconnues peuvent nécessiter que vous ajoutiez votre URL IdP à une liste blanche ou que vous confirmiez que les domaines de confiance sont correctement configurés dans vos paramètres. Les tests dans un navigateur incognito peuvent également être utiles pour exclure toute interférence des données mises en cache ou des cookies.

Pour des conseils plus approfondis, explorez les ressources d'assistance d'Adalo ou consultez la documentation de votre IdP pour vérifier votre configuration et résoudre des problèmes spécifiques.

Comment puis-je maintenir ma configuration OpenID Connect Single Sign-On (SSO) sécurisée et à jour ?

Pour maintenir la sécurité et la fiabilité de votre configuration OpenID Connect SSO, il est crucial de mettre à jour périodiquement les identifiants clients comme les ID client et les secrets. Cela contribue à réduire le risque d'accès non autorisé. De plus, assurez-vous de disposer de processus robustes de validation des jetons et de vérification des revendications en place pour confirmer à la fois l'authenticité de l'utilisateur et ses permissions.

Restez informé des directives de sécurité et des mises à jour fournies par votre fournisseur d'identité. Examinez régulièrement leur documentation et appliquez les modifications recommandées pour résoudre les vulnérabilités et renforcer la sécurité de votre système.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code