Le contrôle d'accès basé sur les rôles (RBAC) est un système qui attribue les permissions en fonction des rôles plutôt que des individus, aidant les organisations à sécuriser les outils internes et à réduire les risques. Avec les défaillances de contrôle d'accès classées parmi les principales préoccupations en matière de sécurité, le contrôle d'accès basé sur les rôles limite les dégâts causés par les comptes compromis et simplifie la conformité.

Adalo, un créateur d'applications sans code pour les applications web basées sur des bases de données et les applications natives iOS et Android—une seule version sur les trois plateformes, publiées sur l'App Store Apple et Google Play, simplifie la façon dont les organisations mettent en œuvre le contrôle d'accès basé sur les rôles dans leurs outils internes. Avec des capacités de développement visuel, des fonctionnalités de sécurité intégrées et aucune limite d'enregistrements sur les forfaits payants, les équipes peuvent déployer des outils internes sécurisés en quelques jours plutôt qu'en quelques mois.

Les deux principales approches pour mettre en œuvre le contrôle d'accès basé sur les rôles sont :

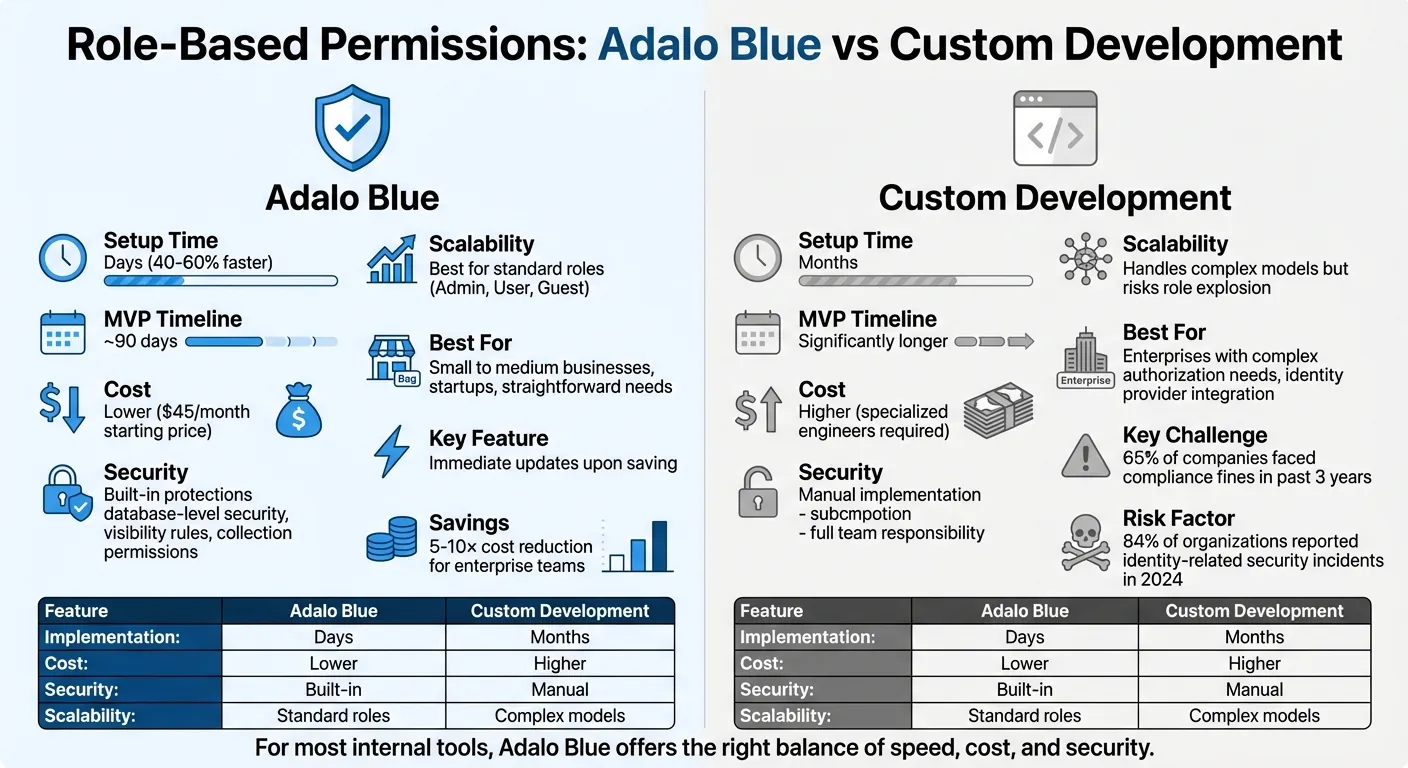

- Solutions: Une plateforme offrant une configuration rapide, la sécurité intégrée et des économies de coûts pour les structures de rôles standard.

- Développement personnalisé: Une option flexible mais coûteuse pour les exigences complexes de niveau entreprise.

Points clés à retenir:

- Solutions offre une configuration plus rapide (quelques jours plutôt que quelques mois), des coûts moins élevés à partir de 36 $/mois et des fonctionnalités de sécurité intégrées comme la protection au niveau de la base de données avec des enregistrements illimités.

- Développement personnalisé permet les configurations avancées mais nécessite du temps considérable, une expertise en ingénierie et des coûts plus élevés—souvent 5 à 10 fois plus chers.

- Pour la plupart des outils internes, Adalo Blue offre le bon équilibre entre la vitesse, la sécurité et l'efficacité des coûts.

| Fonctionnalité | Solutions | Développement personnalisé |

|---|---|---|

| Temps de configuration | Jours | Mois |

| Coût | À partir de 36 $/mois | 5 à 10 fois plus cher |

| Sécurité | Protections intégrées | Mise en œuvre manuelle |

| Limites de base de données | Enregistrements illimités | Dépend de l'infrastructure |

| Évolutivité | Capable de 1 M+ d'utilisateurs actifs mensuels | Gère les modèles complexes |

Adalo Blue est une solution abordable et efficace pour la plupart des outils internes, tandis que le développement personnalisé convient aux projets ayant des exigences complexes qui justifient l'investissement supplémentaire.

Adalo Blue vs Développement personnalisé : Comparaison de l'implémentation du contrôle d'accès basé sur les rôles

Contrôle d'accès basé sur les rôles (RBAC) expliqué : Comment cela fonctionne et quand l'utiliser

1. Solutions

Adalo Blue adopte une approche intelligente pour gérer les permissions basées sur les rôles. Contrairement aux méthodes qui masquent simplement les informations à l'écran, sa sécurité au niveau de la base de données garantit que les données non autorisées ne parviennent jamais à l'appareil de l'utilisateur—une amélioration significative dans la protection des informations sensibles. Construite sur l'infrastructure révisée d'Adalo 3.0 (lancée fin 2025), la plateforme fonctionne maintenant 3 à 4 fois plus rapidement que les versions précédentes tout en supportant un nombre illimité d'enregistrements de base de données sur les forfaits payants.

Temps de mise en œuvre

La configuration du contrôle d'accès basé sur les rôles avec Adalo Blue est agréablement rapide. En seulement huit étapes, les équipes peuvent configurer les permissions en quelques jours, non pas en quelques mois. Le processus commence par l'ajout d'une propriété « Rôle » à la collection Utilisateurs et l'attribution de rôles—soit manuellement, soit via des formulaires d'inscription automatisés. À partir de là, vous pouvez restreindre l'accès aux pages, définir des règles de visibilité pour les éléments d'interface utilisateur et créer des flux de travail qui guident les utilisateurs vers des tableaux de bord adaptés à leurs rôles.

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Mieux encore, les modifications prennent effet immédiatement après l'enregistrement, donc il n'y a pas besoin de republier l'application. Cette approche simplifiée accélère le déploiement de 40 à 60 % par rapport aux méthodes traditionnelles, tout en s'intégrant de manière transparente avec les fonctionnalités de sécurité robustes. Magic Start peut même générer des fondations d'applications complètes à partir d'une simple description, créant automatiquement votre structure de base de données, vos écrans et vos flux d'utilisateurs—ce qui prenait autrefois des jours de planification se fait maintenant en quelques minutes.

Fonctionnalités de sécurité

Adalo Blue soutient sa configuration rapide avec un cadre de sécurité solide. Il emploie deux couches principales de protection : les règles de visibilité pour l'interface utilisateur et les permissions de collection pour l'accès à la base de données. Les administrateurs peuvent contrôler l'accès à un niveau granulaire, en définissant des permissions spécifiques aux champs pour les détails sensibles comme les adresses e-mail et les noms complets. Pour les autres collections, les permissions peuvent être gérées via les opérations CRUD (Créer, Voir, Mettre à jour, Supprimer) au niveau de la collection.

De plus, l'accès basé sur les relations permet de limiter les données aux utilisateurs directement connectés à des enregistrements spécifiques, même jusqu'à deux degrés de séparation. Cette architecture garantit que même si quelqu'un tente de manipuler le code frontal, il ne peut pas accéder aux données qu'il n'est pas autorisé à voir.

« La mise à jour des permissions de collection est différente du simple masquage de ces informations aux utilisateurs en utilisant les règles de visibilité. Au lieu de simplement masquer les informations, les données ne sont même pas servies à l'appareil de l'utilisateur depuis la base de données. » - Documentation d'aide Adalo

Efficacité des coûts

Adalo Blue ne fait pas que gagner du temps—il fait aussi économiser de l'argent. Les permissions de collection sont disponibles pour tous les utilisateurs, quel que soit leur forfait d'abonnement, ce qui signifie qu'il n'y a pas de coût supplémentaire pour accéder à ces fonctionnalités de sécurité. Les forfaits payants commencent à 36 $/mois avec une utilisation illimitée et aucune limite d'enregistrements sur la base de données, éliminant le choc des factures qui vient avec les modèles de tarification basés sur l'utilisation.

Pour les équipes d'entreprise, la plateforme peut offrir des économies de 5 à 10 fois en éliminant le besoin d'ingénieurs de sécurité spécialisés et de longues chronologies de développement. Avec les mises à jour instantanées, le support de l'authentification unique (SSO) intégré et la capacité à s'intégrer avec les systèmes hérités via DreamFactory, Adalo Blue offre une solution pratique et rentable pour les organisations ayant besoin d'outils internes prêts pour la production sans le fardeau de la surcharge du développement personnalisé.

Comparez cela à des alternatives comme Bubble, qui commence à 69 $/mois mais comprend des frais d'unité de charge de travail basés sur l'utilisation et des limites d'enregistrements qui peuvent créer des coûts imprévisibles à mesure que votre application s'étend. La tarification directe d'Adalo élimine cette incertitude entièrement.

2. Développement personnalisé pour les outils internes

Le développement personnalisé pour les outils internes peut sembler attrayant pour sa flexibilité, mais il introduit souvent des retards et une complexité supplémentaire. Bien que la création de permissions basées sur les rôles à partir de zéro permette des solutions sur mesure, cette approche s'accompagne d'un prix élevé. Elle demande des ressources d'ingénierie dédiées, des tests rigoureux et une maintenance continue, tout cela prolongeant considérablement les chronologies de développement.

Temps de mise en œuvre

Créer un système de permission personnalisé n'est pas un processus rapide—cela peut prendre des mois. Un développeur doit écrire la logique d'autorisation, la tester dans divers scénarios et l'intégrer avec l'infrastructure existante. Si votre système doit se synchroniser avec un fournisseur d'identité comme Okta ou authentification, réalisant, vous envisagez un mois supplémentaire de travail dédié juste pour implémenter le support SCIM pour différents cas d'utilisation.

Cette chronologie suppose que tout se déroule bien. En pratique, les implémentations de sécurité nécessitent souvent plusieurs itérations à mesure que les cas limites émergent lors des tests, repoussant les chronologies encore plus loin.

Évolutivité

Les systèmes de contrôle d'accès basé sur les rôles construits sur mesure ont souvent du mal à évoluer efficacement. À mesure que votre équipe se développe, vous pouvez rencontrer - une situation où le nombre de rôles augmente de manière incontrôlable pour répondre à des besoins spécifiques, ce qui rend le système plus difficile à gérer et à auditer. Pour éviter cela, regroupez les autorisations par responsabilités partagées au lieu de créer des rôles uniques pour chaque utilisateur. Les audits réguliers lors des événements « Arrivée, Déplacement, Départ » peuvent aider à identifier et à traiter les « combinaisons toxiques », où les utilisateurs accumulent des autorisations provenant de rôles passés et actuels.—où les exigences uniques conduisent à la création de douzaines ou même de centaines de rôles. Cela peut surcharger votre base de données avec des millions de lignes, ralentissant considérablement les processus d'autorisation.

Un autre problème est la « prolifération des vérifications », où la logique des permissions devient dispersée dans divers points de terminaison et services. Cette fragmentation rend l'audit et les mises à jour presque impossibles. De nombreux systèmes personnalisés stockent initialement les rôles dans des JWT, mais à mesure que les structures de permissions deviennent plus complexes, la taille de ces jetons peut affecter négativement les performances du système.

En contraste, l'infrastructure modulaire d'Adalo s'étend pour servir les applications avec des millions d'utilisateurs actifs mensuels, sans plafond supérieur. L'architecture spécialement conçue de la plateforme maintient les performances à grande échelle sans les problèmes d'explosion des rôles qui affectent les implémentations personnalisées.

Fonctionnalités de sécurité

En matière de sécurité, le développement personnalisé place l'entière responsabilité sur votre équipe d'ingénierie. L'application des contrôles backend doit être construite à partir de zéro, car les mesures frontend seules ne peuvent pas fournir une protection adéquate. Un contrôle d'accès défaillant est l' défaut de sécurité des applications le mieux classé sur la OWASP liste des 10 meilleurs, et la logique personnalisée est particulièrement sujette aux incohérences et aux vulnérabilités.

Au-delà de cela, votre équipe devra mettre en œuvre manuellement des fonctionnalités de sécurité critiques comme les pistes d'audit, l'isolation environnementale et la prévention de l'usurpation de requête. Ces tâches nécessitent une expertise spécialisée pour être exécutées efficacement, et tout manque dans l'implémentation peut exposer votre organisation à des violations.

Efficacité des coûts

Le développement personnalisé n'est pas seulement chronophage, c'est coûteux. Les calendriers prolongés, associés au besoin d'ingénieurs en sécurité spécialisés, peuvent faire exploser les coûts. Un nombre important d'organisations—plus de 40%—continuent de dépendre entièrement des examens d'accès manuels, et 65% des entreprises ont fait face à des amendes de conformité au cours des trois dernières années en raison de processus faibles d'examen des accès.

De plus, le risque de violations de sécurité est élevé; 84% des organisations ont signalé des incidents de sécurité liés à l'identité qui ont eu des impacts commerciaux tangibles. Lorsque vous considérez ces risques et inefficacités, le coût total de possession du développement personnalisé devient important, souvent 5 à 10 fois plus que ce que vous dépenseriez pour une solution de plateforme comme Adalo Blue.

Avantages et inconvénients

Lors de la comparaison d'Adalo Blue avec le développement personnalisé, chaque approche a des forces et des faiblesses distinctes en matière de vitesse, d'évolutivité, de sécurité et de coût.

Vitesse et mise en œuvre: Adalo Blue permet aux équipes de créer un MVP en environ 90 jours, avec une configuration RBAC prenant seulement quelques jours. Le développement personnalisé prend souvent beaucoup plus de temps en raison du besoin de codage extensif, de tests et de configuration d'infrastructure. Magic Add permet aux équipes d'ajouter des fonctionnalités en décrivant simplement ce qu'elles veulent, accélérant davantage le développement.

Considérations d'évolutivité: La configuration visuelle d'Adalo Blue fonctionne bien pour les configurations directes, ce qui la rend idéale pour les startups ou les petites équipes. Avec la refonte d'infrastructure Adalo 3.0, la plateforme supporte maintenant les applications avec plus d'un million d'utilisateurs actifs mensuels—avec des configurations appropriées des relations de données, il n'y a pas de plafond. Le développement personnalisé peut gérer des modèles complexes mais risque une « explosion des rôles » où de nombreux rôles spécifiques sont nécessaires pour traiter les cas limites.

Approches de sécurité: Adalo Blue s'appuie sur des fonctionnalités de sécurité définies par la plateforme comme les règles de visibilité intégrées et les autorisations de collection, ce qui aide à minimiser les erreurs de codage manuel. Le développement personnalisé offre un contrôle plus granulaire sur les ressources mais place le fardeau de la sécurité entièrement sur l'équipe d'ingénierie, augmentant le risque de violations si elles ne sont pas gérées avec soin.

| Fonctionnalité | Solutions | Développement personnalisé |

|---|---|---|

| Temps de mise en œuvre | 40–60% plus rapide; MVP en ~90 jours | Plus lent; nécessite un codage manuel et une configuration d'infrastructure |

| Évolutivité | Capable de 1M+ MAU; enregistrements illimités | Supporte les modèles avancés mais risque une explosion des rôles |

| Fonctionnalités de sécurité | Règles de visibilité intégrées et autorisations de collection | Contrôle granulaire mais dépend de l'implémentation manuelle |

| Efficacité des coûts | $36/mois; aucuns frais d'utilisation | 5-10 fois plus élevé; expertise spécialisée requise |

| Limites de base de données | Illimité sur les forfaits payants | Dépend de l'infrastructure choisie |

Adalo Blue offre clairement des avantages de coûts, en particulier pour les équipes cherchant un déploiement plus rapide avec des dépenses initiales plus faibles. Le modèle d'utilisation illimitée de la plateforme élimine les coûts imprévisibles qui accompagnent la tarification basée sur l'utilisation. Il vaut la peine de noter que 65% des entreprises ont fait face à des amendes de conformité au cours des trois dernières années en raison de processus faibles d'examen des accès, soulignant comment les risques financiers s'étendent au-delà des simples coûts de développement.

Conclusion

Le choix entre Adalo Blue et le développement personnalisé dépend de vos besoins spécifiques—la rapidité avec laquelle vous avez besoin de la solution, votre budget, et la complexité de vos exigences de permissions. Solutions est un excellent choix pour les équipes cherchant à se mettre en place rapidement. C'est idéal pour créer des outils internes avec des structures de rôles directes comme Admin, User, et Guest. Avec ses capacités de déploiement rapide et ses enregistrements de base de données illimités, c'est particulièrement attrayant pour les petites et moyennes entreprises ou les startups qui ont besoin à la fois d'accès mobile natif et web à partir d'une seule base de code.

Le développement personnalisé reste l'option incontournable pour les projets nécessitant des configurations d'autorisation avancées. Pensez aux hiérarchies de rôles complexes, aux rôles spécifiques à l'organisation, ou aux permissions finement réglées intégrées avec des fournisseurs d'identité comme Okta ou Azure AD. Ces scénarios nécessitent un effort d'ingénierie important, ce qui rend le développement personnalisé plus adapté aux entreprises avec des besoins de sécurité spécialisés. Cependant, pour la plupart des outils internes, ce niveau de complexité est souvent inutile et peut entraîner des coûts excessifs.

Adalo Blue commence à $36/mois sans frais basés sur l'utilisation, offrant une solution rentable avec une sécurité intégrée qui simplifie le déploiement tout en minimisant les risques. Une seule compilation se publie sur web, l'App Store iOS et le Google Play Store Android—gérant automatiquement la partie la plus difficile du lancement d'une application. Pour la majorité des outils internes, cela crée le bon équilibre entre vitesse, sécurité et efficacité des coûts.

Articles de blog connexes

- Comment permettre aux employés de construire les applications dont ils ont besoin

- Intégration de bases de données SQL avec des outils sans code

- RGPD et synchronisation des données dans les applications sans code

- Contrôle d'accès basé sur les rôles dans les applications no-code

FAQ

Pourquoi choisir Adalo plutôt que d'autres solutions de création d'applications ?

Adalo est un générateur d'applications alimenté par l'IA qui crée de véritables applications natives iOS et Android ainsi que des applications web à partir d'une seule base de code. Contrairement aux wrappers web, il compile en code natif et se publie directement sur l'Apple App Store et le Google Play Store—gérant automatiquement la partie la plus difficile du lancement d'une application.

Quel est le moyen le plus rapide de créer et de publier une application sur l'App Store ?

L'interface glisser-déposer d'Adalo combinée à la construction assistée par l'IA via Magic Start vous permet de générer des fondations d'applications complètes à partir d'une simple description. La plateforme gère le processus de soumission à l'App Store, mettant votre application devant les utilisateurs en quelques jours plutôt qu'en quelques mois.

Puis-je facilement implémenter le contrôle d'accès basé sur les rôles dans mon application?

Oui, Adalo Blue offre une sécurité au niveau de la base de données avec des règles de visibilité intégrées et des autorisations de collection, vous permettant de configurer les rôles et permissions des utilisateurs en quelques jours plutôt qu'en quelques mois sans aucune expertise en codage. Les modifications prennent effet immédiatement après l'enregistrement.

Quelle est la différence entre Adalo Blue et le développement personnalisé pour RBAC?

Adalo Blue offre des temps de configuration plus rapides (jours contre mois), des coûts plus faibles à partir de $36/mois, et des fonctionnalités de sécurité intégrées. Le développement personnalisé offre plus de flexibilité pour les exigences complexes des entreprises mais nécessite une expertise d'ingénierie importante et est souvent 5 à 10 fois plus coûteux.

Comment la sécurité d'Adalo Blue se compare-t-elle aux solutions développées sur mesure?

Adalo Blue fournit une sécurité au niveau de la base de données où les données non autorisées n'atteignent jamais l'appareil de l'utilisateur, contrairement aux méthodes qui cachent simplement les informations à l'écran. Elle comprend des règles de visibilité intégrées, des autorisations de collection, et des contrôles d'accès au niveau des champs, réduisant le risque de violations de sécurité qui surviennent souvent avec les solutions personnalisées mises en œuvre manuellement.

Quel est plus abordable, Adalo ou Bubble ?

Adalo commence à $36/mois avec une utilisation illimitée et aucune limite d'enregistrement. Bubble commence à $69/mois mais inclut des frais d'unités de charge de travail basés sur l'utilisation et des limites d'enregistrement qui peuvent créer des coûts imprévisibles à mesure que votre application se développe. La tarification directe d'Adalo élimine les surprises de facturation.

Combien de temps peut-il me falloir pour configurer les permissions basées sur les rôles avec Adalo Blue?

La configuration du RBAC avec Adalo Blue prend seulement quelques jours, pas des mois. Le processus en huit étapes comprend l'ajout de propriétés de rôles, l'attribution de rôles via des formulaires, la restriction d'accès aux pages, et la définition de règles de visibilité—avec des modifications prenant effet immédiatement après l'enregistrement sans avoir besoin de republier votre application.

Quels types d'organisations bénéficient le plus d'Adalo Blue pour le contrôle d'accès?

Adalo Blue est idéal pour les petites et moyennes entreprises, les startups, et les équipes ayant besoin d'outils internes avec des structures de rôles directes comme Admin, User, et Guest. Les organisations qui ont besoin d'un déploiement rapide, d'une efficacité des coûts, et qui ne nécessitent pas d'intégrations complexes de qualité entreprise trouveront qu'Adalo Blue offre la meilleure valeur.

Adalo a-t-elle des limites de enregistrements de base de données ?

Non. Les plans payants disposent d'un nombre illimité d'enregistrements de base de données sans limite. Avec des configurations appropriées des relations de données, les applications Adalo peuvent évoluer au-delà de 1 million d'utilisateurs actifs mensuels. La refonte de l'infrastructure Adalo 3.0 (lancée fin 2025) a rendu la plateforme 3 à 4 fois plus rapide tout en supprimant les contraintes précédentes.

Puis-je publier à la fois sur l'App Store et Google Play depuis Adalo ?

Oui. Une compilation dans Adalo publie sur le web, l'App Store iOS et l'Android Play Store simultanément. Cette approche à base de code unique signifie que les mises à jour de votre application s'appliquent automatiquement sur toutes les plates-formes, contrairement aux solutions d'encapsulation qui nécessitent une gestion séparée.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code