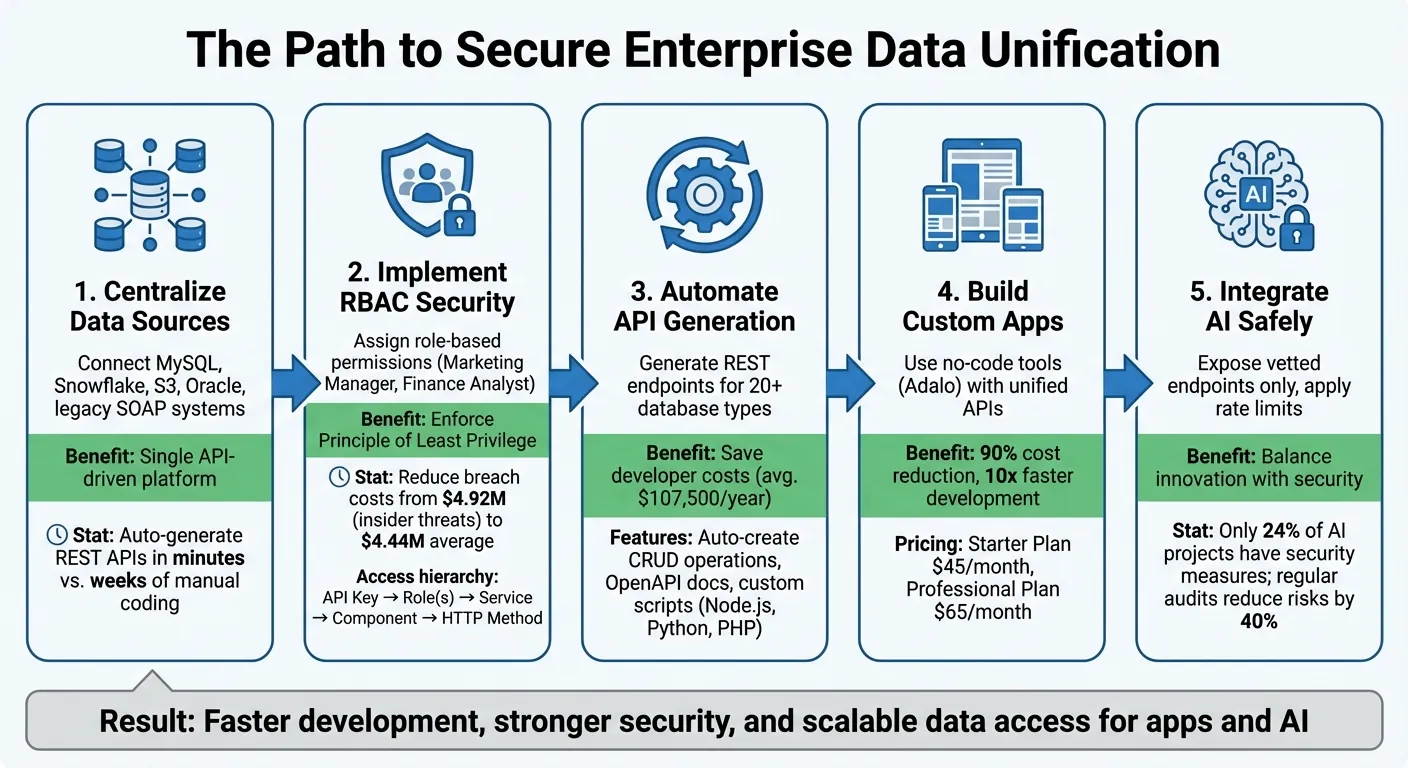

L'unification de vos services d'entreprise peut faire gagner du temps, réduire les risques de sécurité et rationaliser les intégrations d'applications et d'IA. En centralisant les systèmes comme MySQL, Snowflake, ou S3 dans une plateforme unique pilotée par API, vous éliminez les inefficacités des données dispersées. Ajoutez le contrôle d'accès basé sur les rôles (RBAC) pour assurer un accès sécurisé et basé sur les permissions pour les utilisateurs, les applications et les outils d'IA. Le résultat ? Un développement plus rapide, une sécurité plus forte et des données plus accessibles pour les applications personnalisées et l'IA.

Des plateformes comme Adalo, un constructeur d'applications sans code pour les applications web pilotées par base de données et les applications iOS et Android natives—une seule version sur les trois plateformes, publiée sur l'App Store Apple et Google Play, facilitent l'exploitation de ces systèmes unifiés. En se connectant à des API centralisées, les équipes peuvent créer des applications personnalisées qui accèdent aux données d'entreprise en direct sans écrire de code backend complexe.

Points clés à retenir :

- Plateforme API centralisée : Connectez toutes les sources de données par une couche sécurisée unique.

- RBAC : Gérez les rôles et les permissions des utilisateurs pour assurer la sécurité des données.

- Création automatisée d'API : Générez des API pour les bases de données en quelques minutes, ce qui économise du temps et des coûts.

- Applications personnalisées : Utilisez les meilleurs outils sans code comme Adalo pour créer rapidement des applications avec des données en direct.

- Intégration d'IA : Exposez les données de manière sécurisée aux outils d'IA avec des contrôles d'accès stricts.

Cette approche simplifie les opérations, renforce la sécurité et soutient l'évolutivité, ce qui facilite l'innovation pour les entreprises tout en protégeant les informations sensibles.

Processus en 5 étapes pour l'unification des services d'entreprise avec RBAC et intégration sécurisée d'API

Contrôle d'accès basé sur les rôles (RBAC) : le moyen intelligent de sécuriser l'accès

sbb-itb-d4116c7

Création d'une architecture centralisée pour les services d'entreprise

Rassembler les sources de données dispersées - comme MySQL, Oracle, SQL Server, S3/SFTP, et même les anciens systèmes basés sur SOAP - en une seule plateforme cohésive n'est pas une mince affaire. L'objectif ? Créer un écosystème piloté par API où chaque système communique de manière fluide, peu importe s'il est obsolète ou conçu de manière unique. Cette approche simplifie non seulement l'intégration, mais rend également la maintenance continue beaucoup plus facile.

Au cœur de ce système se trouve l'architecture REST. Chaque ressource est liée à une URL, et les méthodes HTTP standard comme GET, POST, PUT et DELETE définissent la manière dont vous interagissez avec elles. Cette structure cohérente réduit la confusion et garantit que plusieurs équipes peuvent travailler avec les mêmes systèmes sans se gêner mutuellement. Au lieu de passer des semaines à écrire du code backend personnalisé, des outils comme DreamFactory peuvent générer des API REST entièrement fonctionnelles en quelques minutes. Ces plateformes créent automatiquement les points de terminaison pour les opérations CRUD, les procédures stockées et la gestion des bases de données, ce qui économise du temps et des efforts.

Conception d'un écosystème piloté par API

Une approche axée sur les API priorise les API comme principal moyen d'accès aux données, comblant le fossé entre les systèmes hérités et modernes. Avec une conception sans état, chaque requête porte toutes les informations nécessaires, simplifiant des tâches comme l'équilibrage de charge et permettant la mise à l'échelle horizontale sans se préoccuper de la gestion des sessions.

Même les anciens systèmes peuvent entrer dans l'ère moderne sans refonte complète. Par exemple, les anciens services SOAP peuvent être enveloppés dans une interface REST, ce qui les rend accessibles via des points de terminaison auto-générés [9, 11]. De même, les connecteurs HTTP distants peuvent agir comme des proxies pour les API tierces ou héritées, les acheminant via une passerelle centrale pour rationaliser la gestion et la sécurité. Cette approche garantit que tous les systèmes, peu importe leurs origines, peuvent fonctionner ensemble efficacement.

Utilisation de la génération automatisée d'API

La création manuelle d'API peut être coûteuse. Avec un salaire annuel moyen des développeurs de logiciels d'environ 107 500 $, l'automatisation de la création d'API devient une décision financière intelligente. Des plateformes comme DreamFactory simplifient ce processus en générant des API REST pour plus de 20 types de bases de données, y compris SQL Server, PostgreSQL, et les options basées sur le cloud comme Snowflake.

Le processus est simple : fournissez vos identifiants de base de données, et la plateforme crée automatiquement les points de terminaison REST. En même temps, elle génère la documentation OpenAPI (Swagger), donnant aux développeurs des outils pour les tests interactifs sans écrire de code côté client. Pour les besoins plus avancés, vous pouvez ajouter une logique métier personnalisée à l'aide de scripts côté serveur avec Node.js, Python ou PHP. Ces scripts peuvent valider les données, transformer les structures obsolètes ou déclencher des flux de travail - le tout sans modifier la source de données d'origine. Cette automatisation jette les bases d'un système à la fois efficace et évolutif.

Assurer l'évolutivité et la performance

Pour répondre à la croissance des demandes, une architecture intelligente et des optimisations soignées sont essentielles. Une architecture multicouche sépare les couches de présentation, de logique et de données, permettant à chacune de se mettre à l'échelle indépendamment selon les besoins. Pour la mise à l'échelle horizontale, vous pouvez déployer plusieurs instances de passerelle API derrière un équilibreur de charge, en utilisant Docker des conteneurs gérés par Kubernetes pour une orchestration fluide.

Les améliorations de performance proviennent de plusieurs techniques. Le regroupement de connexions aide à gérer plusieurs connexions de base de données, évitant une surcharge des ressources. La mise en cache des définitions de service réduit les requêtes de base de données inutiles, tandis que les en-têtes de contrôle du cache HTTP permettent aux systèmes intermédiaires de servir les données sans interroger à plusieurs reprises le serveur d'origine. Pour protéger les systèmes backend contre les pics de trafic, la limitation de débit et la limitation peuvent être implémentées. Pour une authentification sécurisée et évolutive, les jetons Web JSON (JWT) éliminent le besoin de stockage de sessions côté serveur, ce qui facilite la mise à l'échelle sur plusieurs serveurs.

Lors de l'intégration d'une base de données héritée, il est sage de procéder avec prudence. Par exemple, la création d'un rôle en lecture seule garantit que les données de production restent sûres pendant les tests. Cette étape vous permet de valider l'intégration sans risquer des modifications involontaires.

« L'architecture est multicouche, vous pouvez donc mettre à l'échelle et sécuriser les couches de présentation, de logique et de données séparément. »

- Spencer Nguyen, modérateur de contenu chez DreamFactory

Implémentation du contrôle d'accès basé sur les rôles (RBAC) pour une fédération sécurisée

Une fois votre architecture API unifiée en place, l'étape suivante consiste à contrôler l'accès. Sans les protections appropriées, même le système le mieux conçu peut devenir un risque de sécurité. Le contrôle d'accès basé sur les rôles (RBAC) offre un moyen structuré de garantir que les utilisateurs, les applications et les outils d'IA n'accèdent qu'aux données qu'ils sont autorisés à traiter.

Principes fondamentaux du RBAC

Le RBAC est un modèle d'autorisation qui attribue les permissions en fonction des rôles plutôt que des utilisateurs individuels. Au lieu de gérer les permissions pour chaque utilisateur, vous créez des rôles - comme « responsable marketing » ou « analyste financier » - puis vous assignez les utilisateurs à ces rôles. Cette approche est beaucoup plus facile à gérer, surtout à mesure que votre organisation grandit.

L'Institut national des normes et de la technologie (NIST) énonce trois règles clés pour RBAC :

- Attribution de rôle: Un utilisateur ne peut accéder aux autorisations que s'il est assigné à un rôle.

- Autorisation de rôle: Le rôle actif d'un utilisateur doit être autorisé pour lui.

- Autorisation d'autorisation: Les autorisations ne sont accessibles que si elles sont autorisées pour le rôle de l'utilisateur.

Ces règles appliquent le Principe du moindre privilège (PoLP), qui limite l'accès à ce qui est strictement nécessaire pour le travail d'un utilisateur. Cela minimise les dommages potentiels en cas de violation, réduisant l'ampleur - ou le « rayon d'explosion » - des comptes compromis.

Les violations de données causées par des initiés malveillants sont particulièrement coûteuses, s'élevant en moyenne à 4,92 millions de dollars par incident, par rapport au coût moyen global de 4,44 millions de dollars. De manière alarmante, seulement 24 % des projets actuels d'IA générative incluent des mesures pour sécuriser leurs initiatives.

Modèle RBAC

RBAC de base (plat) Mappage de base rôle-autorisation

RBAC hiérarchique Les rôles héritent des autorisations des sous-rôles

RBAC contraint Applique la séparation des fonctions (SoD)

RBAC symétrique Visibilité avancée et mappage des autorisations

Ces modèles RBAC forment l'épine dorsale de la gestion sécurisée des API.

Sécuriser les API avec RBAC

RBAC joue un rôle crucial dans la sécurisation des API en définissant des hiérarchies de rôles et d'autorisations claires. Lors de la fédération de services via des API, RBAC connecte les utilisateurs, les applications et les services API REST dans un cadre de gouvernance cohésif. L'accès est structuré hiérarchiquement : Clé API → Rôle(s) → Service → Composant → Méthode HTTP. Après l'authentification, les utilisateurs reçoivent un jeton Web JSON (JWT) qui transporte leurs autorisations définies par RBAC pour les appels API ultérieurs.

Grâce aux contrôles granulaires, les rôles peuvent être limités à des composants spécifiques, comme une seule table de base de données (_table/employees/*) ou un dossier de stockage particulier. Vous pouvez également définir les méthodes HTTP autorisées en utilisant des masques de verbes. Par exemple, un rôle « lecture seule » pourrait n'autoriser que les demandes GET (valeur du masque : 1), tandis qu'un rôle « saisie de données » pourrait autoriser à la fois GET et POST (valeur du masque : 3) mais bloquer DELETE.

Pour les organisations utilisant des solutions d'authentification unique (SSO) comme Active Directory, Okta, ou SAML 2.0, RBAC peut automatiser les attributions de rôles en fonction des groupes d'identité existants. Cela signifie que lorsqu'une personne change de rôle ou de département, ses autorisations API sont mises à jour automatiquement - sans effort manuel.

Réduire les risques avec les autorisations granulaires

Les configurations RBAC efficaces vont au-delà des attributions de rôles de base, intégrant la granularité au niveau des composants et le contrôle d'accès au niveau des enregistrements. Par exemple, les filtres côté serveur peuvent appliquer des règles comme « champ-opérateur-valeur », limitant la visibilité des données à des enregistrements spécifiques - comme permettre aux utilisateurs de voir uniquement les enregistrements qu'ils ont créés.

« RBAC limite l'accès des utilisateurs aux niveaux minimum requis pour accomplir un travail. Cela aide les organisations à appliquer les meilleures pratiques de sécurité comme le principe du moindre privilège (PoLP), qui réduit le risque de violations de données et de fuites de données. »

Les autorisations mal configurées sont une cause majeure d'incidents de sécurité, contribuant à 22 % des violations, tandis que les acteurs internes représentent 65 % des violations. Les révisions d'accès régulières peuvent réduire les risques de sécurité de jusqu'à 40 %. Pour respecter les normes de conformité comme le RGPD, la HIPAA et la norme PCI DSS, les journaux d'audit doivent capturer des détails tels que les ID d'utilisateur, les horodatages, les points de terminaison API accédés, les adresses IP et les codes de statut HTTP.

Un conseil pratique pour intégrer les bases de données héritées est de commencer par un rôle GET uniquement lors des tests. Cela garantit que les données de production restent sécurisées tout en validant l'intégration. Les autorisations peuvent ensuite être étendues progressivement au fur et à mesure que la confiance augmente. De même, l'émission de clés API uniques pour chaque application ou service - chacune liée à des rôles spécifiques - aide à contenir les violations potentielles.

Créer des applications personnalisées avec des données unifiées

Les applications personnalisées peuvent désormais accéder aux données d'entreprise en temps réel via des API unifiées et sécurisées. Cela élimine les retards causés par les goulots d'étranglement informatiques ou les refonte d'infrastructure, donnant aux équipes un accès instantané aux informations dont elles ont besoin.

Connecter les applications aux API unifiées

La fonctionnalité Collections externes d'Adalo permet de connecter des applications personnalisées aux API REST unifiées, activant les opérations de création, lecture, mise à jour et suppression (CRUD) en temps réel - sans codage requis. La configuration de ces connexions implique de fournir l'URL de base de l'API, les en-têtes HTTP sécurisés (comme X-DreamFactory-API-Key), et mappant les clés JSON avec précision.

En 2026, DreamFactory a publié un guide technique montrant comment créer un annuaire mobile d'entreprise en utilisant la base de données exemple MySQL « Employees ». Cette base de données contient six tables et environ quatre millions d'enregistrements. Le guide a démontré la génération d'une API REST pour la base de données, la configuration d'un rôle en lecture seule avec le contrôle d'accès basé sur les rôles (RBAC), et la connexion de l'API à Adalo en utilisant l'en-tête X-DreamFactory-API-Key . En utilisant les composants Simple List et Magic Text d'Adalo, les profils d'employés en temps réel ont été affichés sur les appareils iOS et Android.

Lors de la configuration de votre connexion, il est crucial d'aligner la « Clé des résultats » avec la structure de réponse de votre API. Par exemple, si l'API retourne des données sous une resource clé, configurez votre plateforme sans code en conséquence. Une fois la connexion API sécurisée, développement d'applications sans code peut rationaliser davantage le processus.

Sans code pour un développement rapide

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Les API unifiées combinées aux plates-formes sans code permettent aux équipes de créer des interfaces interactives en quelques minutes en utilisant des outils de glisser-déposer. Cette approche peut réduire les coûts de développement de jusqu'à 90 % et accélérer le processus jusqu'à 10 fois par rapport aux méthodes de codage traditionnel. AI Builder d'Adalo améliore cette efficacité en permettant la création et l'édition d'applications via des commandes en langage naturel. Par exemple, Magic Start génère une structure d'application complète basée sur une description simple, tandis que Magic Add vous permet d'implémenter de nouvelles fonctionnalités en les décrivant en langage courant.

La fonctionnalité Magic Text d'Adalo simplifie également l'intégration des données en mappant dynamiquement les champs comme first_name ou last_name à partir des API unifiées directement sur les composants d'application. Cela garantit que votre application reflète les données en direct et précises des systèmes d'entreprise sans saisie manuelle ni codage compliqué, ce qui facilite l'adaptation à l'évolution des besoins commerciaux.

Publication d'applications multiplateformes

Avec des API unifiées et des outils sans code, le déploiement d'applications sur le web, iOS et Android devient simple. Le modèle « construire une fois, déployer n'importe où » d'Adalo permet à une seule connexion API d'alimenter les applications sur plusieurs plateformes sans avoir besoin de bases de code distinctes.

Adalo simplifie le processus de publication avec une infrastructure robuste capable de traiter des millions de requêtes quotidiennes et offrant un temps d'activité supérieur à 99 %. Les applications peuvent être soumises directement à App Store d'Apple et Google Play. La publication native nécessite des éléments spécifiques à la plateforme et des adhésions aux développeurs, avec des délais d'approbation généralement compris entre 1 et 3 jours sur Google Play et 2 à 7 jours sur App Store d'Apple.

Le forfait Starter d'Adalo, au prix de 36 $/mois (ou 36 $/mois en facturation annuelle), prend en charge la publication d'applications natives. Pour les intégrations API avancées et les actions personnalisées, le forfait Professionnel est disponible à 36 $/mois (ou 52 $/mois en facturation annuelle). Les coûts supplémentaires incluent une adhésion Programme pour les développeurs Apple (99 $/an) et des frais d'enregistrement uniques de Google Play Console 25 $. Cette approche offre une alternative économique au développement traditionnel tout en offrant la flexibilité de mettre à jour les applications sur toutes les plateformes simultanément.

Exposition sécurisée des services d'entreprise aux outils d'IA

Lors de l'intégration d'outils d'IA dans les systèmes d'entreprise, le défi ultime est d'assurer la sécurité des données tout en exploitant le potentiel transformateur de l'IA.

Équilibrer l'innovation IA et la sécurité

L'IA a révolutionné les opérations d'entreprise, mais elle introduit également de nouvelles vulnérabilités. De manière alarmante, seulement 24 % des projets d'IA générative incluent des mesures de sécurité appropriées. Les enjeux sont élevés, avec un coût moyen de violation de données dépassant 4,45 millions de dollars.

Le problème fondamental réside dans trouver le bon équilibre : donner à l'IA suffisamment d'accès pour accomplir ses tâches efficacement sans compromettre les données sensibles. Une mauvaise gestion de cet équilibre est une cause principale d'échec dans un tiers des projets d'IA. Les équipes commettent souvent l'erreur soit de trop restreindre l'accès, ce qui limite les fonctionnalités de l'IA, soit de surexposer les données, ce qui crée des lacunes de sécurité. La solution ? Traiter les systèmes d'IA comme vous le feriez avec n'importe quel client externe non fiable, en appliquant des contrôles d'authentification et d'accès rigoureux.

« Traitez l'IA comme n'importe quel client externe et non fiable. Chaque action doit être authentifiée, autorisée et enregistrée. » - Kevin McGahey, chef de produit chez DreamFactory

Pour minimiser les risques, un contrôle d'accès robuste basé sur les rôles (RBAC) est essentiel pour gérer efficacement l'accès à l'IA.

Utilisation du RBAC pour gouverner l'accès à l'IA

Le RBAC garantit que les outils d'IA n'accèdent qu'aux données dont ils ont besoin, rien de plus. Au lieu d'accorder un accès illimité à la base de données, vous attribuez des rôles spécifiques adaptés à la fonction de l'IA. Par exemple, une IA de service client pourrait avoir un accès en lecture seule aux profils de clients et à l'historique des commandes, mais pas aux dossiers financiers ou aux dossiers des employés.

Cette approche s'aligne sur le principe du moins de privilèges, qui limite l'accès uniquement aux tables, champs ou lignes nécessaires. Par exemple, une IA analysant les tendances des ventes n'a pas besoin des noms de clients ou des détails de paiement ; des données anonymisées ou masquées suffisent tout en maintenant la confidentialité.

Le RBAC aborde également l'erreur humaine, qui cause 22 % des violations de données. En standardisant les règles d'accès, il réduit la probabilité de permissions mal configurées. Des audits réguliers - trimestriels, par exemple - peuvent atténuer davantage les risques en prévenant la « dérive des permissions », où les systèmes d'IA conservent un accès dont ils n'ont plus besoin. Ces examens peuvent réduire les risques de sécurité jusqu'à 40 %.

Exemples d'intégration d'IA

L'accès contrôlé ne s'arrête pas au RBAC - il s'étend à la façon dont l'IA interagit avec vos systèmes. En utilisant des passerelles API, vous pouvez exposer uniquement les points de terminaison validés aux outils d'IA. Par exemple, au lieu de permettre à un assistant IA d'exécuter des requêtes SQL brutes, vous pouvez fournir des API REST paramétrées. Un point de terminaison comme /sales/monthly-summary pourrait retourner des données agrégées, évitant l'exposition des détails bruts des transactions.

Les mesures de sauvegarde supplémentaires incluent des disjoncteurs pour arrêter les demandes excessives ou en boucle de l'IA. Les limites de débit et les plafonds de taille de réponse préviennent les surcharges d'infrastructure. La conformité est un autre facteur critique - la maintenance des journaux d'audit avec les ID utilisateur, les horodatages et les détails de charge utile assure le respect de réglementations comme le RGPD, la HIPAA et SOC 2.

L'IA peut également jouer un rôle dans sa propre sécurisation. Les systèmes de gestion d'accès pilotés par l'IA surveillent les anomalies, comme les transferts de données inhabituels ou les tentatives d'accès en dehors des heures. Cette surveillance proactive peut réduire les incidents de sécurité de 60 à 80 %, créant une boucle de rétroaction où l'IA améliore la sécurité globale en identifiant les menaces que les vérifications manuelles pourraient ne pas détecter.

Maintenance et évolutivité des systèmes unifiés

Créer un système unifié n'est que le début. Le garder fonctionnant correctement à mesure que votre organisation se développe nécessite une surveillance attentive et des stratégies d'évolutivité intelligentes. Une base solide est essentielle pour assurer la fiabilité et l'évolutivité à long terme.

Surveillance et optimisation

Surveiller les performances du système est crucial pour maintenir la fiabilité. Pour les systèmes soutenus par des API, l'indexation des bases de données joue un rôle majeur dans l'accélération du traitement des requêtes en aidant le moteur de base de données à localiser les données plus efficacement. Associez cela à des outils de mise en cache multi-niveaux comme Redis ou Memcached, et vous pouvez réduire considérablement la charge sur la base de données et améliorer les temps de réponse.

Par exemple, l'introduction de la mise en cache de base de données sur un Digital Ocean Droplet de 15 $ a réduit les temps de réponse de l'API MySQL de 2 524 ms à seulement 101 ms.

Dans les systèmes distribués, les équilibreurs de charge sont essentiels. Ils répartissent les requêtes API entrantes sur plusieurs serveurs, assurant une haute disponibilité et prévenant les goulots d'étranglement.

Différentes parties prenantes ont besoin d'informations différentes à partir des données de performance. Les équipes informatiques privilégient la stabilité du système et l'utilisation des ressources, les développeurs se concentrent sur les métriques liées aux performances et aux déploiements, tandis que les responsables commerciaux se soucient des taux de succès des transactions et des niveaux de service. Un modèle de métriques en tant que service (MaaS), qui utilise un stockage de données de séries chronologiques centralisé, garantit que tout le monde obtient une vue claire et unifiée de la santé du système sans créer de silos de données.

En restant conscient de la surveillance des performances, vous pouvez rassembler les informations nécessaires pour prendre des décisions d'évolutivité plus intelligentes.

Évolution pour la croissance

L'évolutivité ne consiste pas simplement à ajouter plus de serveurs - elle nécessite une architecture bien pensée. Le contrôle d'accès basé sur les rôles (RBAC) est un excellent exemple de la façon dont les systèmes structurés peuvent s'adapter efficacement. Contrairement aux listes de contrôle d'accès (ACL), qui deviennent lourdes lors de la gestion des permissions pour des milliers d'utilisateurs, le RBAC simplifie cela en attribuant les permissions aux rôles, qui peuvent ensuite être appliqués à de grands groupes d'utilisateurs.

« Le RBAC est devenu une norme largement adoptée dans les entreprises car il aide à mettre en œuvre le principe du moins de privilèges, où les utilisateurs ne reçoivent que l'accès dont ils ont besoin, et il s'adapte bien à mesure que les organisations se développent. » - Aerospike

Pour rationaliser davantage les permissions, le RBAC hiérarchique permet aux rôles supérieurs d'hériter des permissions des rôles subalternes, éliminant les assignations répétitives dans les configurations complexes. Ajouter des étiquettes de ressources - comme l'étiquetage des actifs par région, équipe ou environnement - vous permet de gérer dynamiquement les permissions au lieu de vous fier à des mises à jour manuelles.

Les audits réguliers sont essentiels pour prévenir la « dérive des privilèges », où les utilisateurs accumulent des permissions inutiles au fil du temps. L'intégration du RBAC avec des outils de gestion d'identité comme Okta, Azure AD ou LDAP garantit que lors du départ des employés, leur accès est automatiquement révoqué dans tous les systèmes.

« Si vous ne pouvez pas répondre avec certitude à la question de savoir qui a accès à quoi dans votre environnement, vous allez trouver difficile de passer les audits. » - William Loy, Teleport

Options d'infrastructure de classe entreprise

À mesure que votre système se développe, les solutions de classe entreprise deviennent essentielles pour maintenir à la fois l'évolutivité et la sécurité. Des fonctionnalités comme l'authentification unique (SSO), l'infrastructure dédiée et les certifications de conformité sont souvent requises pour les industries réglementées ou les environnements à haute sécurité. Bien que l'infrastructure partagée fonctionne pour de nombreux cas d'utilisation, certains secteurs exigent plus de contrôle.

Solutions répond à ces besoins en offrant une infrastructure dédiée, l'intégration SSO avec les fournisseurs d'identité d'entreprise et la gestion avancée des permissions adaptée aux politiques de sécurité d'entreprise. Pour les organisations confrontées à des systèmes hérités qui manquent d'API modernes, l'intégration DreamFactory rend possible la connexion à presque n'importe quelle base de données ou service web sans avoir besoin d'une refonte complète.

Documenter les processus d'évolutivité dans des procédures d'exploitation standard (PES) claires pour des tâches comme la gestion des incidents, l'intégration et la maintenance assure la cohérence et l'accessibilité. Automatiser les tâches répétitives, telles que la saisie de données ou la génération de rapports, libère les ressources pour des initiatives plus stratégiques.

Maintenir la visibilité sur les métriques de performance est essentiel. De manière alarmante, 60 % des grandes entreprises n'ont pas cette visibilité, ce qui peut directement impacter les profits. En combinant une surveillance robuste, des stratégies d'évolutivité efficaces et une infrastructure de classe entreprise, votre système unifié peut se développer en tandem avec votre organisation tout en maintenant la performance et la sécurité.

Conclusion : l'avenir de l'innovation d'entreprise sécurisée

Regrouper les services d'entreprise sous un système unifié alimente l'innovation en centralisant l'accès aux données grâce à la création automatisée d'API, aux contrôles d'accès détaillés basés sur les rôles (RBAC) et à les plateformes logicielles sans code. Cette stratégie est directement liée aux discussions antérieures sur l'architecture centralisée et la mise en œuvre du RBAC, offrant une approche rationalisée aux besoins d'entreprise modernes.

La génération automatique d'API réduit considérablement le temps de développement tout en gérant facilement des enregistrements complexes et interconnectés. Les contrôles d'accès granulaires protègent les données sensibles tout en supportant un développement d'applications rapide, et les mesures de sécurité intégrées assurent une gestion cohérente de l'accès sur toutes les plateformes. Au lieu de freiner la progression, la sécurité devient une force fondamentale qui se renforce avec votre entreprise.

Les entreprises qui prospèreront seront celles qui peuvent innover rapidement sans compromettre la sécurité. Un modèle API-first sépare les opérations frontales et dorsales, permettant des lancements simultanés sur les plateformes mobiles, web et IA. Les solutions de niveau entreprise améliorent encore cette flexibilité en intégrant les anciens systèmes et en renforçant la sécurité.

La centralisation, le contrôle d'accès basé sur les rôles robuste et les plateformes sans code sont les outils pour créer un système sécurisé, évolutif et agile qui se développe en même temps que votre entreprise.

Articles de blog connexes

- Permissions basées sur les rôles pour les outils internes

- Meilleures pratiques pour les outils internes extensibles

- Comment activer le développement d'applications derrière le pare-feu d'entreprise en utilisant le contrôle d'accès basé sur les rôles avec les systèmes hérités d'enregistrement

- Créer une application employé IA-First avec RBAC toujours activé - Flywheel de construction

FAQ

Comment le contrôle d'accès basé sur les rôles (RBAC) améliore-t-il la sécurité lors de l'intégration de l'IA aux systèmes d'entreprise ?

Le contrôle d'accès basé sur les rôles (RBAC) renforce la sécurité en limitant l'accès aux données sensibles et aux fonctions système en fonction des rôles d'utilisateur prédéfinis. Cette approche garantit que seuls les individus ou systèmes autorisés peuvent effectuer des tâches spécifiques, réduisant ainsi les risques d'accès non autorisé.

En alignant les permissions avec les responsabilités de chaque rôle, le RBAC aide à prévenir à la fois l'utilisation accidentelle et intentionnelle des ressources de l'entreprise. Cette gestion d'accès structurée devient encore plus critique lors de l'incorporation de l'IA, car elle protège l'intégrité des données et assure le respect des protocoles de sécurité.

Quels sont les avantages d'utiliser une plateforme API centralisée pour gérer les données d'entreprise ?

L'utilisation d'une plateforme API centralisée simplifie la façon dont les entreprises gèrent et protègent leurs données d'entreprise. En mettant en œuvre Le contrôle d'accès basé sur les rôles (RBAC), ces plateformes garantissent que seuls les utilisateurs disposant des permissions appropriées peuvent accéder aux données sensibles. Cette approche ciblée renforce non seulement la sécurité, mais réduit également le risque d'accès non autorisé.

La centralisation de plusieurs sources de données et d'API dans un seul système réduit la complexité et les points de défaillance potentiels. Elle facilite également l'intégration avec les applications personnalisées et les outils d'IA, permettant aux données d'être partagées de manière sécurisée pour des applications innovantes. Ces plateformes rationalisent les flux de travail en créant automatiquement des API sécurisées et bien documentées, accélérant le développement et aidant les équipes à mettre les produits sur le marché plus rapidement.

Avec le support intégré des systèmes d'authentification d'entreprise comme LDAP, Active Directory et OAuth, les plateformes API centralisées offrent une sécurité et une conformité robustes tout en s'adaptant sans effort aux besoins des entreprises. Elles sont devenues un outil crucial pour les entreprises modernes cherchant à rester efficaces et sécurisées.

Comment les outils sans code simplifient-ils le développement d'applications avec un accès sécurisé et unifié aux données ?

Les plateformes sans code comme Adalo simplifient le développement d'applications en automatisant la création d'API, ce qui facilite la connexion aux bases de données comme MySQL, PostgreSQL ou SQL Server - aucun codage backend requis. Cette approche rationalisée permet aux développeurs de créer des applications basées sur les données plus efficacement, en effectuant des opérations CRUD directement sur des collections externes sans complexité inutile.

Ces plateformes incluent également Le contrôle d'accès basé sur les rôles (RBAC), une fonctionnalité critique pour gérer un accès sécurisé et contrôlé aux données. Le RBAC garantit que les permissions sont correctement gérées lors de l'exposition de données unifiées aux applications personnalisées ou aux outils d'IA, contribuant à maintenir la conformité et la sécurité. En automatisant la gestion des API et en priorisant la sécurité des données, les outils sans code libèrent les développeurs pour qu'ils se concentrent sur la création de fonctionnalités, accélérant le processus de développement d'applications.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code