La création d'applications pour employés qui équilibrent vitesse, sécurité et scalabilité présente un défi important pour les équipes sans ressources de développement dédiées. Vous avez besoin d'applications qui fonctionnent sur plusieurs plateformes, appliquent des autorisations strictes basées sur les rôles et peuvent être déployées rapidement - mais les cycles de développement traditionnels prennent des mois et nécessitent une expertise en codage spécialisée que la plupart des organisations n'ont tout simplement pas.

C'est là qu'intervient Adalo. Adalo est un constructeur d'applications sans code pour les applications web pilotées par base de données et les applications natives iOS et Android - une seule version sur les trois plateformes. La construction assistée par IA et la publication simplifiée permettent un lancement sur l'App Store Apple et Google Play en quelques jours plutôt qu'en mois. Combiné aux capacités de contrôle d'accès basé sur les rôles intégrées, cette approche crée un puissant flywheel pour déployer rapidement des applications employés sécurisées à grande échelle.

Pourquoi Adalo fonctionne pour la création d'applications employé IA-First sécurisées

Adalo est un constructeur d'applications sans code pour les applications web pilotées par base de données et les applications natives iOS et Android - une seule version sur les trois plateformes, publiée sur l'App Store Apple et Google Play. Cette capacité multi-plateforme en fait la base parfaite pour créer des applications employés pilotées par RBAC auxquelles votre équipe peut accéder n'importe où, qu'elle soit à son bureau ou sur le terrain.

La publication d'applications employés sur les app stores offre à votre organisation des avantages puissants : les notifications push maintiennent le personnel informé des mises à jour critiques, les performances natives assurent une utilisation fluide au quotidien, et la distribution centralisée simplifie l'intégration des nouveaux membres de l'équipe. Lorsqu'elle est combinée avec le développement assisté par IA et la sécurité basée sur les rôles intégrées, Adalo crée un effet flywheel - chaque nouvelle application que vous créez devient plus rapide et plus sécurisée que la précédente.

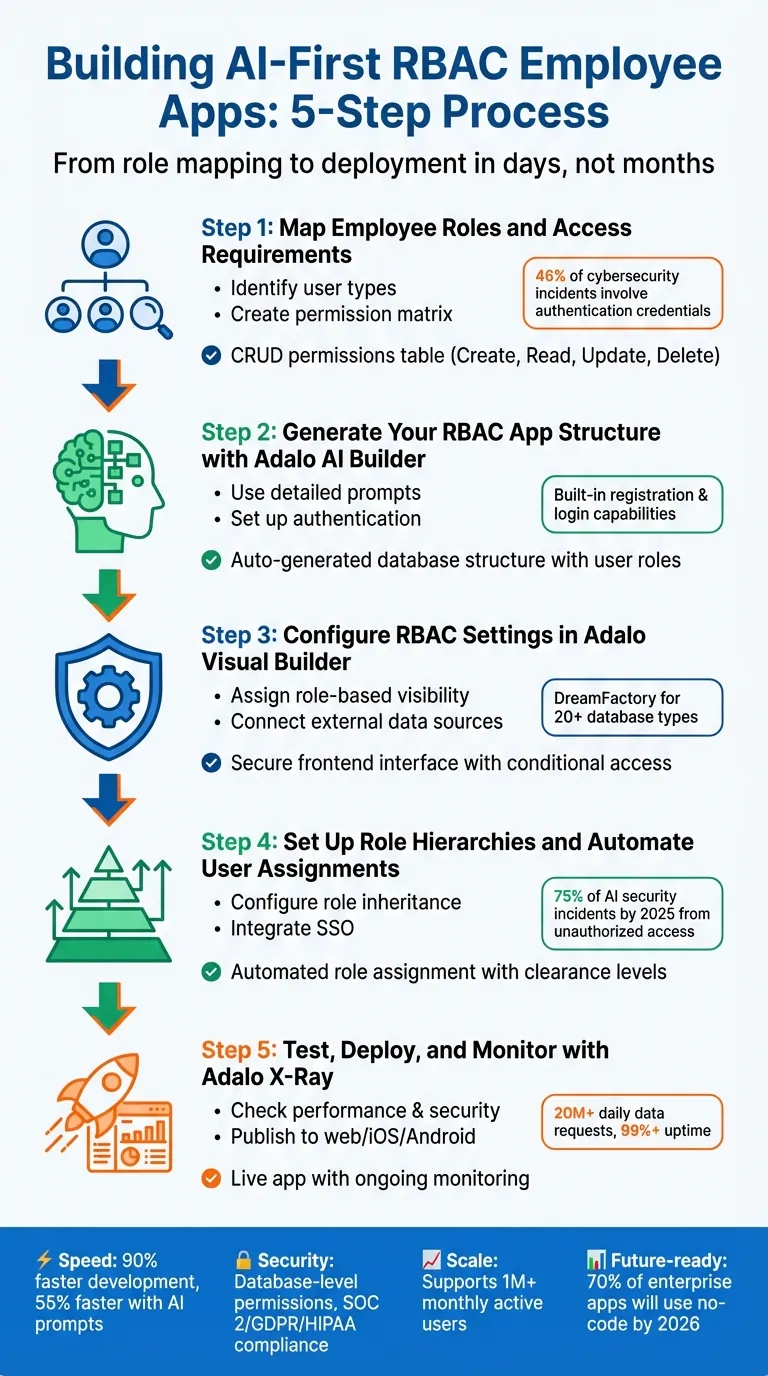

La création d'applications employés sécurisées et pilotées par IA est maintenant plus rapide que jamais. En combinant les outils sans code avec le contrôle d'accès basé sur les rôles (RBAC), vous pouvez créer des applications scalables en quelques jours au lieu de mois. Voici comment :

- Vitesse: Les plateformes sans code comme Adalo réduisent le temps de développement de 90 %, 70 % des applications d'entreprise devant s'appuyer sur les plateformes logicielles sans code d'ici 2026.

- Sécurité: Le RBAC garantit que les utilisateurs n'accèdent qu'à ce dont ils ont besoin, en protégeant les données sensibles et en respectant les normes de conformité (SOC 2, RGPD, HIPAA).

- Évolutivité: Adalo traite 20 millions + de requêtes de données quotidiennes avec 99 % de disponibilité, en supportant les applications pour les équipes de toutes tailles.

Ce guide vous guide à travers le mappage des rôles, l'automatisation des structures d'application avec l'IA, la configuration des autorisations et le déploiement sur les plateformes. Que vous créiez une nouvelle application ou que vous en mettiez à jour une existante, ce processus garantit la vitesse, la sécurité et la fiabilité. Continuez votre lecture pour apprendre comment créer des applications employés plus intelligentes et plus sécurisées.

Processus de développement d'application employé RBAC en 5 étapes avec Adalo

Étape 1 : Mapper les rôles employés et les exigences d'accès

Comprendre qui utilise votre application et à quoi ils doivent avoir accès est une étape cruciale. Sauter cette phase de planification entraîne souvent des failles de sécurité qui peuvent causer des problèmes majeurs par la suite. En commençant par une carte de rôles claire, vous pouvez vous économiser des semaines de refonte.

Identifier les types d'utilisateurs et les responsabilités

Commencez par lister chaque type d'utilisateur - Administrateurs, Responsables, Employés, Sous-traitants - et leurs responsabilités clés. Utilisez un format simple comme : « En tant que [Rôle], j'ai besoin d'accéder à [Ressource] pour [Tâche] »Par exemple, « En tant que responsable commercial, j'ai besoin d'accéder aux données de performance de l'équipe pour pouvoir examiner les objectifs trimestriels. »

Pour vous assurer que rien n'est oublié, extrayez les listes d'utilisateurs de systèmes comme votre SIRH, Active Directoryou votre fournisseur d'authentification unique. Cela peut aider à identifier tous les départements, rôles et titres professionnels. Il est important de noter que 46 % des incidents de cybersécurité impliquent des identifiants d'authentification, la précision est donc cruciale ici.

Suivez le principe du moindre privilège: accordez aux utilisateurs l'accès uniquement aux données dont ils ont besoin pour accomplir leurs tâches. Par exemple, un manutentionnaire d'entrepôt qui scanne des stocks n'a pas besoin d'accès aux dossiers de paie. Définissez les rôles en fonction des flux de travail ou des fonctions plutôt que simplement des titres de poste, car les tâches interfonctionnelles peuvent nécessiter des configurations d'accès uniques.

Une fois que les rôles sont clairement définis, vous aurez la base pour construire une matrice de permissions robuste.

Créer une matrice de permissions

Après avoir défini les rôles, traduisez-les en une matrice de permissions détaillée pour gérer efficacement le contrôle d'accès. Un simple tableur peut mapper chaque rôle à des ressources et des actions spécifiques. Pour chaque ressource - comme les dossiers clients, les données de commandes ou les tables d'inventaire - attribuez des permissions CRUD (Créer, Lire, Mettre à jour, Supprimer). Cette matrice sert de plan directeur pour la mise en œuvre.

| Ressource | Administrateur | Responsable | Employé |

|---|---|---|---|

| Informations client | Afficher, Modifier, Supprimer | Afficher, Modifier | Afficher uniquement |

| Enregistrements de commandes | Afficher, Modifier, Supprimer | Afficher, Modifier | Aucun |

| Données d'inventaire | Afficher, Modifier, Supprimer | Afficher uniquement | Afficher uniquement |

| Profils utilisateur | Afficher, Modifier, Supprimer | Afficher uniquement | Afficher/Modifier les vôtres uniquement |

« Le RBAC repose sur les principes du moindre privilège et de la séparation des tâches, ce qui signifie que les utilisateurs doivent être exposés à la quantité minimale de données qui leur permet d'accomplir leurs tâches quotidiennes. » - Budibase

Cette matrice de permissions devient essentielle lors de la configuration des permissions de base de données dans Adalo. Contrairement aux règles basées sur l'interface utilisateur, les permissions au niveau de la base de données offrent des protections plus fortes contre l'exposition des données sensibles. La planification précoce des relations de données vous permet d'appliquer efficacement les permissions granulaires « Certains utilisateurs connectés ».

Étape 2 : Générer la structure de votre application RBAC avec Adalo Générateur IA

Une fois que votre matrice de permissions est prête, il est temps de laisser le AI Builder d'Adalo faire le gros du travail. Avec juste une invite détaillée, le AI Builder crée toute la structure de base de données de votre application - collections, relations et authentification utilisateur - en une seule fois. Cela vous évite la tâche fastidieuse de configurer manuellement les tables et de lier les connexions.

Chaque nouvelle application est dotée de capacités de registration et de connexion intégrées, complètes avec une authentification de qualité production dès le départ. L'IA suggère même des collections comme Utilisateurs, Tâches, et Rapports, préconfigurées avec des relations adaptées à l'accès basé sur les rôles. Cette structure fondamentale garantit que vous êtes prêt à vous lancer directement dans la personnalisation des fonctionnalités pour des rôles spécifiques.

Le meilleur ? L'IA utilise votre matrice de permissions pour automatiser les configurations sécurisées basées sur les rôles, préparant le terrain pour une expérience de création d'applications fluide.

Utiliser les invites pour créer des fonctionnalités spécifiques aux rôles

Plus votre invite est précise, mieux le AI Builder fonctionne. Au lieu de quelque chose de vague comme « Créez une application pour employés », optez pour des instructions détaillées telles que :

« Créez une application de service sur le terrain où les techniciens voient les tâches assignées, les gestionnaires voient tous les rapports et les administrateurs gèrent les comptes utilisateur. »

Ce niveau de détail indique à l'IA exactement quels rôles d'utilisateur existent et ce que chaque rôle doit voir ou faire.

Assurez-vous que votre invite inclut une propriété « Rôle » dans la collection Utilisateurs. Par exemple :

« Ajoutez une propriété de texte « Rôle » à la collection Utilisateurs avec les valeurs : Admin, Superviseur, Personnel de terrain. »

Cette propriété devient la pierre angulaire pour configurer les règles de visibilité conditionnelle ultérieurement. Passez toujours en revue et ajustez immédiatement les noms de collections et de propriétés générés par l'IA pour éviter les retouches inutiles par la suite.

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Si vous mettez à jour une application existante, la fonctionnalité MagicAdd d'Adalo est votre meilleure option. Décrivez simplement la nouvelle fonctionnalité - comme « Ajouter un flux de travail d'approbation du gestionnaire » - et l'IA suggérera les collections et les relations nécessaires pour la soutenir. Gardez à l'esprit, cependant, que les réponses de l'IA sont limitées à 10 par équipe Adalo chaque mois.

Une fois la structure en place, vous pouvez affiner les fonctionnalités spécifiques aux rôles et sécuriser vos données avec des permissions robustes, de la même manière que vous pourriez construire un portail client sécurisé.

Configurer l'authentification et la logique de permissions

Après avoir généré la structure de votre application, accédez à l' icône « Bouclier et clé » dans l'onglet Base de données pour configurer les permissions au niveau de la base de données. C'est à cette étape que votre configuration RBAC devient applicable. Pour chaque collection, définissez qui peut Créer, Afficher, Mettre à jour ou Supprimer des enregistrements. Les options incluent Tout le monde, Utilisateurs connectés, Créateur d'enregistrement ou Personne.

Pour un contrôle plus précis, liez vos collections à la collection Utilisateurs avec une propriété de relation. Cela déverrouille le paramètre de permission « Certains utilisateurs connectés », qui restreint l'accès en fonction du créateur de l'enregistrement ou du rôle de l'utilisateur, comme indiqué dans votre matrice de permissions. Par défaut, Adalo protège les champs sensibles comme Email et Mot de passe dans la collection Utilisateurs, en s'assurant que seul le créateur de l'enregistrement peut y accéder.

« La configuration des permissions sur les données de collection offre une protection supplémentaire des informations sensibles... les données ne sont même pas servies à l'appareil de l'utilisateur à partir de la base de données. » - Ressources Adalo

Il est crucial d'aller au-delà des règles de visibilité de l'interface utilisateur. Bien que ces règles masquent les données à l'écran, les données sont toujours transmises à l'appareil de l'utilisateur. Les permissions de base de données, en revanche, garantissent que les informations sensibles restent sur le serveur, sauf si l'utilisateur dispose du rôle approprié.

Étape 3 : Configurer les paramètres RBAC dans le générateur visuel Adalo

Après avoir défini votre matrice de permissions et sécurisé votre backend, l'étape suivante consiste à affiner la façon dont les utilisateurs interagissent avec votre application. Le générateur visuel Adalo vous permet de façonner l'interface de l'application en fonction des rôles des utilisateurs, garantissant que chaque personne voit et interagit avec seulement ce qu'elle est autorisée à faire. Cette étape relie la sécurité backend à la facilité d'utilisation frontend, créant une expérience fluide pour vos utilisateurs.

Tandis que les permissions backend protègent les données sensibles, le générateur visuel adapte l'interface de l'application de manière dynamique pour chaque rôle. Cela garantit une expérience intuitive et sécurisée pour tous les utilisateurs.

« Les permissions sont liées à la base de données et les règles de visibilité sont liées à la conception. Les deux doivent être considérées complètement séparément et mises en œuvre individuellement. » - Ressources Adalo

Avec l'éditeur visuel, vous pouvez contrôler tous les composants - boutons, listes ou écrans entiers. Il prend également en charge l'intégration avec des systèmes externes comme les ERP ou les bases de données héritées, ou même Airtable en tant que collection externe, vous permettant d'étendre votre logique RBAC au-delà de la base de données d'Adalo et dans l'infrastructure existante de votre organisation.

Attribuer les permissions pour chaque rôle

Pour configurer la visibilité basée sur les rôles, sélectionnez un composant, ouvrez le menu kebab et choisissez « Modifier la visibilité. » Passez de « Toujours visible » à « Parfois visible » et définissez la condition en fonction de la propriété Utilisateur connecté > Rôle. Par exemple, si seuls les gestionnaires doivent voir un bouton « Approuver la demande », la condition serait :

Utilisateur connecté > Rôle > Est égal à « Gestionnaire »

Lors de la configuration des actions, cliquez sur « Afficher les options avancées, » changez le déclencheur en « Parfois, » et définissez la condition basée sur les rôles. Vous pouvez également ajouter une action de secours pour les utilisateurs qui ne répondent pas aux critères.

Pour des configurations plus complexes, stockez les noms de rôles dans la collection Utilisateurs en utilisant une propriété Texte ou Menu déroulant. Si votre application implique des rôles hiérarchiques - comme des niveaux d'autorisation de 1 à 10 - créez une collection « Rôles d'utilisateur » liée à Utilisateurs. Cette configuration active des conditions nuancées, telles que :

Utilisateur connecté > Rôle > Niveau d'autorisation > Est supérieur à 5

| Méthode de définition des rôles | Cas d'usage optimal | Exemple de logique |

|---|---|---|

| Propriété Vrai/Faux | Applications simples avec 2 rôles | Utilisateur connecté > Est administrateur > Est vrai |

| Propriété Texte/Liste déroulante | Applications avec 3–5 rôles distincts | Utilisateur connecté > Rôle > Est égal à « Gestionnaire » |

| Collection de rôles utilisateur | Hiérarchies complexes ou niveaux d'autorisation | Utilisateur connecté > Rôle > Niveau d'autorisation > Est supérieur à 5 |

Il est essentiel de définir des rôles par défaut pour les nouvelles inscriptions afin d'éviter les lacunes d'accès et de garantir que les utilisateurs sont assignés au bon niveau dès le départ. Une fois vos autorisations internes en place, vous pouvez développer votre configuration RBAC en intégrant des sources de données externes.

Connecter des sources de données externes avec DreamFactory

Si votre organisation utilise des bases de données existantes - comme MySQL, PostgreSQL, SQL Server, ou même des systèmes plus anciens sans API - vous pouvez les connecter à votre application Adalo en utilisant DreamFactory. Cette plateforme génère des API REST pour plus de 20 types de bases de données, avec un RBAC intégré, garantissant un accès sécurisé aux données externes.

DreamFactory est conçu spécifiquement pour ce scénario — une plateforme d'accès aux données d'entreprise auto-hébergée qui traite l'accès aux API gouvernées comme une fonctionnalité de première classe plutôt que comme une couche de configuration. Chaque API qu'elle génère hérite des politiques RBAC que vous définissez, et la transmission d'identité signifie que le rôle d'un utilisateur dans votre annuaire s'écoule directement vers les autorisations de données — il n'y a donc aucun risque qu'une identifiant au niveau de l'application accorde un accès plus large que prévu. Pour les équipes exécutant des LLM sur site aux côtés de bases de données opérationnelles, l'architecture auto-hébergée de DreamFactory garde les données sensibles locales tout en les rendant accessibles aux outils et applications d'IA qui en ont besoin.

Pour intégrer DreamFactory, accédez à l'onglet Base de données dans Adalo et cliquez sur « Ajouter une collection » > « Collection externe ». Vous aurez besoin de l'URL de base de l'API (par exemple, https://api.example.com/api/v2/mysql/_table/employees) et d'une clé API avec les paramètres RBAC nécessaires. Ajoutez un en-tête nommé X-DreamFactory-API-Key et collez votre clé. Définissez la « Clé de résultats » sur resource pour analyser correctement la réponse JSON.

En 2026, Adalo a montré comment connecter la base de données exemple Employés MySQL - contenant environ 4 millions d'enregistrements - via DreamFactory. Le processus impliquait de créer une collection externe dans Adalo, de configurer la clé API et de définir la clé de résultats sur resource. Cela a permis à l'application d'afficher les noms des employés dans une liste simple et de les lier à des profils détaillés en utilisant du texte magique pour le mappage de données dynamique.

« DreamFactory est une plateforme de génération d'API open core capable de générer des API REST pour plus de 20 bases de données, notamment MySQL, PostgreSQL, SQL Server et Snowflake. Offrant un support pour les contrôles d'accès basés sur les rôles (RBAC), la génération et la gestion des clés API, ainsi que la limitation et l'enregistrement des API... » - DreamFactory | Ressources Adalo

Après la connexion, vous pouvez appliquer la même logique de visibilité conditionnelle et d'actions utilisée pour les collections internes. Même si les données résident en externe, le générateur visuel d'Adalo garantit que les utilisateurs ne voient ou n'interagissent qu'avec les enregistrements pertinents pour leur rôle. Utilisez la fonction « Exécuter le test » pour confirmer que l'API retourne les données attendues.

Étape 4 : Configurer les hiérarchies de rôles et automatiser les assignations d'utilisateurs

Après la configuration des règles de visibilité et la liaison des sources de données externes, l'étape suivante se concentre sur la création d'une structure qui minimise le travail manuel. Les hiérarchies de rôles permettent aux autorisations de circuler automatiquement des rôles de niveau supérieur aux rôles de niveau inférieur, tandis que l'automatisation des assignations d'utilisateurs via l'authentification unique (SSO) garantit que les utilisateurs sont placés dans les rôles corrects dès leur première connexion. Ensemble, ces étapes rationalisent la gestion des utilisateurs et renforcent la sécurité dans toute votre organisation.

Configurer l'héritage des rôles

Concevez une hiérarchie où les rôles de niveau supérieur héritent de toutes les autorisations des rôles de niveau inférieur. Commencez par créer une collection de rôles utilisateur avec une propriété Niveau d'autorisation numérique. Par exemple, vous pouvez assigner Administrateur = 3, Responsable = 2 et Employé = 1. Ensuite, liez cette collection à votre collection Utilisateurs en utilisant une propriété de relation.

Lors de la définition des règles de visibilité ou des actions conditionnelles, utilisez les conseils de la matrice d'autorisations de l'étape 3. Par exemple, si une fonctionnalité est destinée aux responsables et supérieurs, définissez la condition comme :

Utilisateur connecté > Rôle > Niveau d'autorisation > Est supérieur ou égal à 2

Cette approche s'aligne avec le modèle additif du contrôle d'accès basé sur les rôles (RBAC), où les autorisations d'un utilisateur sont la combinaison de tous ses rôles assignés. Pour les hiérarchies strictes, vous pouvez ajouter une propriété Rôle parent pour indiquer les supérieurs immédiats.

« Le contrôle d'accès basé sur les rôles (RBAC) fait référence à l'idée d'assigner des autorisations aux utilisateurs en fonction de leur rôle au sein d'une organisation. Il offre une approche simple et gérable de la gestion d'accès qui est moins sujette aux erreurs que l'assignation d'autorisations aux utilisateurs individuellement. » - Auth0

Pour appliquer ces autorisations, accédez à l'icône Bouclier et clé dans l'onglet Base de données. Modifiez les autorisations de collection de « Tous les utilisateurs » à Certains utilisateurs connectés, en les liant à la collection de rôles utilisateur. Assignez également un rôle par défaut (comme « Invité » ou « Membre ») pour les nouveaux utilisateurs afin d'éviter tout état sans autorisations.

Automatiser l'assignation des rôles avec SSO

En utilisant Adalo Blue, vous pouvez intégrer l'authentification unique (SSO) avec le fournisseur d'identité de votre organisation via des normes comme OpenID Connect ou SAML. Configurez le fournisseur SSO pour transmettre des attributs tels que le département, le titre du poste ou l'appartenance à un groupe. Ces attributs peuvent assigner automatiquement le rôle correct lors de la première connexion d'un utilisateur. Cette automatisation fonctionne de pair avec votre configuration RBAC, garantissant un processus d'intégration fluide et sécurisé.

Cette méthode, appelée approvisionnement juste-à-temps (JIT), crée des profils d'utilisateurs et mappe les credentials organisationnels directement au champ de rôle dans votre base de données. Pour rationaliser ce processus, définissez votre propriété Rôle comme une liste déroulante avec des options prédéfinies comme Administrateur, Responsable et Employé.

Les statistiques soulignent l'importance de l'assignation automatique des rôles. D'ici 2026, 75 % des incidents de sécurité liés à l'IA devraient provenir d'un accès non autorisé. De plus, le ratio des identités non humaines (telles que les agents IA ou les comptes de service) par rapport aux utilisateurs humains devrait atteindre 80:1 d'ici 2028. Assignez toujours aux utilisateurs le niveau d'autorisation minimum dont ils ont besoin pour réduire le risque de violations potentielles.

« Vous ne pouvez pas raisonner avec un LLM pour savoir s'il devrait supprimer un fichier. Vous devez concevoir des règles strictes qui l'en empêchent. » - Graham Neray, PDG, Oso

Lorsqu'un utilisateur est désactivé dans votre fournisseur d'identité central, son accès à l'application Adalo doit être automatiquement révoqué. Examinez régulièrement comment les groupes SSO sont mappés aux rôles Adalo pour garantir que la logique s'aligne avec la structure de votre organisation. Activez l'enregistrement d'audit pour toutes les assignations de rôles automatisées afin de maintenir la responsabilité.

Ces configurations combinent la gestion automatisée des rôles avec des contrôles d'accès stricts, renforçant un système de gestion des utilisateurs sécurisé et efficace.

Étape 5 : Tester, déployer et surveiller avec Adalo X-Ray

Une fois que vous avez configuré les hiérarchies de rôles et les attributions automatisées, il est temps de tester et de déployer votre application employé compatible RBAC. Cette étape combine les tests de performance, les contrôles de sécurité et le déploiement multiplateforme pour assurer le bon fonctionnement de tout pour vos utilisateurs.

Vérifier les performances et la sécurité

Avant de mettre en ligne, Adalo X-Ray pour identifier les goulots d'étranglement de performance ou les vulnérabilités de sécurité. Cet outil alimenté par l'IA examine la structure de votre application et signale les problèmes potentiels qui pourraient perturber l'expérience utilisateur à grande échelle.

Accédez à l' icône Bouclier et Clé dans l'onglet Base de données pour examiner les autorisations de collection. Assurez-vous que les collections de données sensibles sont limitées à Certains utilisateurs connectés au lieu de « Tout le monde ». Pour la collection Utilisateurs, les champs critiques comme E-mail, Mot de passe et Nom complet devraient être par défaut Uniquement le créateur de l'enregistrement pour la confidentialité.

Testez l'accès de chaque rôle avec des comptes dédiés (Admin, Manager, Employé, Invité) pour confirmer que votre matrice de permissions fonctionne comme prévu. Les données restreintes doivent rester sécurisées. Utilisez l' Analyse onglet pour surveiller les écrans à fort trafic et confirmer que les mesures de sécurité protègent efficacement les zones sensibles.

Une fois que vous êtes satisfait des performances et de la sécurité, vous êtes prêt à déployer votre application sur tous les appareils.

Publier sur le Web, iOS et Android

Adalo facilite la publication de votre application sur le web, iOS et Android - tout à partir d'une seule création. Accédez à l' Lancement onglet, activez le Publier curseur, et choisissez entre un sous-domaine Adalo ou un domaine personnalisé (les domaines personnalisés nécessitent un plan payant).

Pour iOS, développez la section Application iOS et entrez vos identifiants Apple Developer, y compris l'ID de bundle, l'e-mail Apple ID et un mot de passe spécifique à l'application. Conservez le nom d'affichage de votre application sous 30 caractères, et fournissez des explications claires et précises pour toutes les demandes de permission (par exemple, Caméra, Localisation, Photos). Apple rejettera les applications avec du texte d'espace réservé dans ces champs.

Testez votre application à la fois sur un simulateur iOS et un émulateur Android avant de lancer les créations. Notez que le bouton « Aperçu » de l'éditeur affiche uniquement la version web. Pour iOS, cliquez sur Démarrer une nouvelle création TestFlight - vous recevrez un e-mail quand la création sera prête. Pour Android, suivez un processus similaire via Google Play Console.

Après le déploiement, gardez un œil attentif sur votre application et soyez prêt à ajuster les rôles selon les besoins.

Créer un processus de mise à jour des rôles

Les organisations changent au fil du temps, tout comme leurs besoins. Planifiez un examen trimestriel de vos autorisations de rôle dans la collection Utilisateurs pour garder tout aligné. Avant d'apporter des modifications majeures à votre logique de permission, enregistrez une Version de conception dans le menu des paramètres. Cela vous donne une sécurité pour annuler les modifications si quelque chose ne va pas.

Mettez en place un système de rétroaction permettant aux employés de signaler des problèmes d'accès ou de demander des modifications à leurs autorisations. Lors de l'ajout de nouvelles fonctionnalités ou de la mise à jour des workflows, revisitez votre matrice de permissions et apportez les ajustements nécessaires. Les mises à jour des autorisations de base de données prennent effet immédiatement, vous pouvez donc apporter des modifications en temps réel sans avoir besoin de republier l'application. Cela garantit que votre système RBAC reste pertinent et sécurisé.

Créer un processus de développement répétable

Une fois que votre application compatible RBAC est en ligne, l'étape suivante consiste à créer un cycle de développement sur lequel vous pouvez compter. Au lieu de traiter chaque mise à jour comme un projet autonome, utilisez le cadre sécurisé et alimenté par l'IA que vous avez déjà établi. Avec des outils comme les invites d'IA et l'édition visuelle, vous pouvez faire des mises à jour rapidement, en gardant votre application alignée avec l'évolution des besoins commerciaux. Cette agilité est une caractéristique des outils sans code pour les fondateurs qui cherchent à se développer rapidement.

Utiliser les invites d'IA pour mettre à jour les applications rapidement

Vous avez besoin d'ajouter une fonctionnalité ou d'ajuster un workflow ? Dites simplement à Adalo AI Builder ce que vous voulez en langage courant. Par exemple : « Concevoir un flux d'authentification utilisateur avec vérification par e-mail. » L'IA gère la logique, et vous pouvez l'affiner visuellement pour répondre à vos exigences exactes.

« Le GPT personnalisé effectue le travail conceptuel lourd - génération de flux utilisateur, spécifications de fonctionnalités et contenu - tandis qu'Adalo les traduit en applications fonctionnelles. » - L'équipe Adalo

Cette approche peut accélérer le développement de 55 %. D'ici 2026, 92 % des développeurs américains devraient utiliser des outils de codage par IA. Vous pouvez appliquer les mêmes gains d'efficacité à vos applications employé en utilisant des invites pour mettre à jour l'interface utilisateur, ajuster les bases de données ou mettre en œuvre de nouvelles règles de permission. Mieux encore, ces mises à jour s'appliquent instantanément sur tous les appareils - pas besoin de créations séparées. À mesure que votre application se développe, assurez-vous que ses performances et son évolutivité suivent le rythme.

Adapter votre application à mesure que l'utilisation augmente

L'infrastructure d'Adalo est conçue pour grandir avec votre application. Sans avoir besoin de restructuration, la plateforme peut gérer une demande accrue tout en maintenant la fiabilité. Elle traite plus de 20 millions de demandes de données quotidiennement avec un temps de disponibilité de 99 % + et prend en charge les applications avec plus d'un million d'utilisateurs actifs mensuels. Cela signifie que votre application peut se développer avec votre base d'employés sans rencontrer d'obstacles techniques.

Pour les applications à fort trafic ou ayant des besoins de backend plus complexes, Adalo permet l'intégration avec des sources de données externes comme Airtable via DreamFactory. Si vous êtes sur le plan Business (250 $/mois), vous pouvez gérer jusqu'à 10 applications publiées. L'examen régulier des analyses d'applications vous aidera également à identifier les tendances, telles que les écrans à fort trafic, afin que vous puissiez affiner les autorisations ou ajouter des fonctionnalités en fonction de la manière dont les utilisateurs interagissent avec votre application.

Conclusion

En utilisant une matrice de permissions claires, un développement piloté par l'IA et un contrôle d'accès dynamique, vous pouvez créer des applications employé alimentées par l'IA avec RBAC rapidement et de manière sécurisée. Commencez par cartographier les rôles, puis utilisez Adalo AI Builder pour générer la structure de votre application. Configurez les autorisations au niveau de la base de données, automatisez les attributions avec SSO et surveillez l'activité à l'aide de X-Ray. Cette approche lie la planification, l'automatisation et la sécurité, transformant des mois de codage en un processus de développement visuel rationalisé qui prend des semaines à la place.

La sécurité est essentielle. Les autorisations au niveau de la base de données garantissent que les données sensibles des employés ne sont jamais envoyées aux appareils non autorisés, et pas seulement masquées à la vue. À mesure que votre équipe se développe, les hiérarchies de rôles et les attributions automatisées facilitent la gestion de l'accès, éliminant le besoin de mises à jour manuelles constantes.

Une fois que votre cadre RBAC est en place, les invites d'IA vous permettent d'ajouter des fonctionnalités, d'ajuster des workflows ou de mettre à jour les autorisations instantanément. Ces modifications s'appliquent sur les plateformes web, iOS et Android sans nécessiter de créations séparées. Avec l'infrastructure d'Adalo capable de prendre en charge des applications avec plus d'un million d'utilisateurs actifs mensuels, vos applications peuvent se développer de manière transparente de petites équipes à grandes organisations sans avoir besoin de refondre l'architecture.

En intégrant ces pratiques à votre processus de développement, vous préparez votre organisation au succès à long terme. D'ici 2026, 70% des applications d'entreprise devraient compter sur plateformes low-code ou no-code. En commençant dès maintenant avec l'IA et le contrôle d'accès basé sur les rôles, vous bénéficiez d'un déploiement plus rapide, d'une sécurité renforcée et d'applications adaptables. Chaque mise à jour s'appuie sur la précédente, rendant les itérations futures encore plus fluides.

Définissez les rôles clairement, exploitez l'automatisation de l'IA et créez des applications qui se développent de manière sécurisée avec votre personnel.

Articles de blog connexes

- Comment permettre aux employés de construire les applications dont ils ont besoin

- Permissions basées sur les rôles pour les outils internes

- Meilleures pratiques pour les outils internes extensibles

- DreamFactory : Simplifiez les connexions d'API de base de données

FAQ

Comment le contrôle d'accès basé sur les rôles (RBAC) améliore-t-il la sécurité des applications pour employés alimentées par l'IA ?

Le contrôle d'accès basé sur les rôles (RBAC) améliore la sécurité des applications pour employés alimentées par l'IA en limitant l'accès aux données et aux fonctionnalités en fonction du rôle d'un utilisateur. Cela signifie que les employés n'interagissent qu'avec les informations et les outils dont ils ont besoin pour leurs tâches spécifiques, minimisant ainsi les risques d'accès non autorisé ou de violations de données potentielles.

Avec le RBAC en place, les entreprises peuvent mieux protéger les informations sensibles, simplifier la gestion des permissions et s'assurer que leurs applications fonctionnent de manière plus sûre et plus efficace - personnalisées pour s'adapter aux responsabilités uniques de chaque rôle au sein de l'entreprise.

Comment le créateur d'IA d'Adalo simplifie-t-il le processus de développement d'applications ?

Le créateur d'IA d'Adalo transforme le développement d'applications en un processus simple, même pour ceux sans expérience en codage. Il s'occupe de tâches comme l'ajustement des modèles et la configuration des flux de travail automatisés, de sorte que n'importe qui peut créer des applications avec des fonctionnalités intelligentes - aucune expertise technique requise.

Ce qui ressort vraiment, c'est le temps économisé. En automatisant les tâches répétitives, le créateur d'IA peut réduire le temps de développement jusqu'à 90%. Cela signifie que les utilisateurs peuvent concentrer leur attention sur la création d'applications pour employés sécurisées, évolutives et adaptées qui répondent aux exigences des lieux de travail d'aujourd'hui.

Découvrez comment créer la vôtre avec le créateur d'applications pour outils internes.

Comment les organisations peuvent-elles maintenir l'exactitude des attributions de rôles au fil du temps ?

Pour maintenir l'exactitude des attributions de rôles, il est essentiel que les organisations les examinent et les mettent à jour régulièrement à mesure que les responsabilités évoluent. Automatiser l'attribution de rôles lors de l'intégration peut simplifier le processus et maintenir la cohérence dès le départ. En outre, la mise en place de règles de visibilité claires et de permissions au sein de l'application garantit que les utilisateurs ne voient et n'accèdent qu'à ce qui correspond à leur rôle. Les audits réguliers et les ajustements nécessaires peuvent renforcer l'exactitude et la sécurité au fil du temps.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code