Les plateformes sans code accélèrent le développement d'applications, mais la gestion des données sensibles dans ces outils exige une attention particulière. Masquer simplement les données dans l'interface utilisateur ne suffit pas - la sécurité doit être appliquée au niveau de la base de données pour éviter l'exposition des données.

Des plateformes comme Adalo, un générateur d'applications sans code pour les applications web basées sur une base de données et les applications iOS et Android natives - une seule version sur les trois plateformes, publiées sur l'App Store d'Apple et Google Play, aident les équipes à créer des applications sécurisées sans sacrifier la vitesse. Cependant, il est essentiel de comprendre comment ces outils gèrent la protection des données avant de déployer des applications qui gèrent des informations sensibles.

Voici ce que vous devez savoir :

- Adalo: Offre le chiffrement intégré, la gestion des sessions et les autorisations au niveau de la base de données. Idéal pour les outils internes ou les MVP.

- DreamFactory: Agit comme un pont sécurisé pour intégrer les applications sans code aux systèmes hérités. Propose un RBAC robuste, le support du SSO et la sécurité au niveau de l'API.

- RBAC personnalisé: Permet un contrôle granulaire de l'accès aux données, en garantissant que seuls les bons utilisateurs voient ou modifient les informations spécifiques.

Équilibrer la rapidité du sans code avec une sécurité forte est essentiel, en particulier pour les applications gérant des données réglementées telles que les dossiers clients, financiers ou de santé.

1. Adalo

Fonctionnalités de sécurité

Adalo intègre le chiffrement et les en-têtes de sécurité pour protéger les données sur toutes ses plateformes. Pour les applications web et PWA, il applique Strict-Transport-Security pour bloquer les attaques de rétrogradation HTTP et utilise Content-Security-Policy pour atténuer les menaces de cross-site scripting (XSS). Du côté iOS natif, App Transport Security (ATS) garantit que les connexions HTTPS sont appliquées au niveau du système d'exploitation, fournissant la communication chiffrée par défaut.

Pour améliorer davantage la sécurité, les jetons d'authentification expirent automatiquement tous les 20 jours. Cette fonctionnalité minimise le risque de détournement de session en réduisant la fenêtre d'opportunité pour que les identifiants compromis soient exploités.

Contrôle d'accès

Le système de contrôle d'accès d'Adalo est conçu pour sécuriser les données au niveau de la collection de base de données, allant au-delà des simples restrictions basées sur l'interface utilisateur. Il offre trois niveaux d'autorisations :

- Uniquement les utilisateurs connectés: Restreint l'accès aux données aux comptes authentifiés, idéal pour les outils internes comme les annuaires des employés.

- Personne: Limite l'accès exclusivement à l'interface Adalo Builder, utile pour gérer les données administratives sensibles.

- Tout le monde: Accorde l'accès public, adapté au contenu comme les articles de blog ou les catalogues de produits.

Les autorisations sont flexibles et s'étendent à deux degrés à partir de la collection User. Cela permet aux développeurs de contrôler l'accès aux enregistrements connexes sans nécessiter de configurations supplémentaires. Cependant, il est important de combiner ces autorisations au niveau de la base de données avec les règles de visibilité de l'interface utilisateur. Masquer simplement un champ dans l'interface utilisateur ne garantit pas que ses données sont sécurisées.

Capacités d'intégration

Adalo prend en charge l'intégration transparente avec les sources de données externes via les API REST. Pour les utilisateurs d'entreprise exploitant Solutions, la plateforme fournit l'intégration avec DreamFactory. Cette fonctionnalité est particulièrement utile pour se connecter aux systèmes hérités qui manquent d'APIs natives, permettant un accès sécurisé à l'infrastructure informatique de l'entreprise sans nécessiter un remaniement complet de la base de données. Ces intégrations forment la base de configurations de sécurité plus avancées.

Meilleurs cas d'usage

Adalo est un excellent choix pour la création d'applications d'exploitation interne qui nécessitent une authentification utilisateur et un accès basé sur les rôles, tels que les portails des employés ou les annuaires clients. Il est tout aussi efficace pour créer des MVP qui gèrent les données sensibles, car ses fonctionnalités de chiffrement intégré et de gestion des sessions répondent aux besoins de conformité de base. Pour les équipes travaillant dans des délais serrés, les outils de sécurité intégrés d'Adalo éliminent le besoin de configuration manuelle de SSL, d'authentification ou de chiffrement, permettant aux applications de se lancer rapidement et en toute sécurité.

2. DreamFactory Intégration

Fonctionnalités de sécurité

Adalo assure la sécurité des données en application, mais DreamFactory va plus loin en sécurisant les serveurs d'entreprise.

DreamFactory fonctionne sur un modèle privé par défaut, nécessitant une authentification pour chaque appel API. Au minimum, chaque demande doit inclure une clé API dans le X-DreamFactory-Api-Key en-tête.

Pour l'accès spécifique à l'utilisateur, DreamFactory emploie l'authentification multicouche. Lorsqu'il est activé, la plateforme émet des tokens JWT (JSON Web Tokens) qui sont passés via le X-DreamFactory-Session-Token en-tête. Ce système vérifie l'identité de l'utilisateur et vérifie les autorisations avant de traiter les demandes. Pour les entreprises, DreamFactory s'intègre de manière transparente aux fournisseurs SSO tels que Active Directory, LDAP, Okta, Auth0, AWS Cognito, et SAML 2.0. Cela signifie que les organisations peuvent utiliser leur infrastructure existante pour gérer les utilisateurs au lieu de construire des systèmes d'authentification autonomes.

La plateforme comprend également des outils tels que le throttling des demandes et la journalisation. Ces fonctionnalités permettent aux administrateurs de suivre qui accède aux données, quand et à quelle fréquence. Ce niveau de surveillance est essentiel pour auditer l'accès aux données sensibles et prévenir les abus.

Le système RBAC de DreamFactory renforce davantage la sécurité en affinant le contrôle d'accès.

Contrôle d'accès

Le système RBAC de DreamFactory permet aux administrateurs de définir des autorisations précises au niveau de la base de données. Vous pouvez définir quelles méthodes HTTP - GET, POST, PUT, DELETE - sont autorisées pour des tables, des vues ou des procédures stockées spécifiques. Par exemple, vous pouvez créer un rôle « Viewer » avec la permission d'effectuer uniquement les requêtes GET sur des tables spécifiques, en garantissant qu'aucune modification de données n'est possible.

« La clé API est associée à un contrôle d'accès basé sur les rôles (RBAC) qui détermine les actions que le client responsable de la fourniture de la clé API peut entreprendre en ce qui concerne l'API. » - Documentation DreamFactory

Chaque clé API est liée à un rôle RBAC spécifique, reliant directement l'authentification à l'autorisation. Cette configuration prend en charge une approche du privilège minimum, où vous pouvez générer des clés API avec uniquement les autorisations requises pour des tâches spécifiques. Si une clé est compromise, son impact est limité aux autorisations du rôle associé.

Capacités d'intégration

DreamFactory génère des API REST pour plus de 20 types de bases de données, incluant MySQL, PostgreSQL, SQL Server, Snowflake, et MongoDB. Cela le rend particulièrement utile pour connecter les applications sans code aux bases de données d'entreprise qui n'ont pas été construites avec des interfaces mobiles ou web.

Lorsque vous travaillez avec les collections externes d'Adalo, définissez la « clé de résultats » sur resource, car DreamFactory structure les collections d'enregistrements sous cette clé JSON spécifique. Cette configuration permet aux applications Adalo d'interagir avec et d'afficher les données des systèmes plus anciens sans nécessiter une migration complète de la base de données.

Pour Solutions utilisateurs, l'intégration DreamFactory fournit l'accès à l'infrastructure informatique qui n'a pas d'API natives. Cela permet aux équipes de créer des interfaces mobiles pour les systèmes ERP, les bases de données internes et d'autres logiciels hérités sans avoir besoin d'un développement personnalisé du serveur.

Meilleurs cas d'usage

DreamFactory est idéal pour les scénarios où les données d'entreprise doivent être accessibles de manière sécurisée via des applications sans code. Pour les organisations stockant des données sensibles dans SQL Server, Snowflake ou des bases de données similaires, DreamFactory agit comme un pont sécurisé vers les interfaces mobiles ou web construites dans Adalo.

Elle est particulièrement efficace pour les applications d'exploitation interne nécessitant un contrôle d'accès nuancé. Par exemple, une équipe commerciale peut avoir besoin d'un accès en lecture seule aux dossiers clients, tandis que les responsables nécessitent des capacités d'édition complètes. Le système RBAC de DreamFactory applique ces autorisations au niveau de l'API, en garantissant la sécurité indépendamment de la configuration de l'interface utilisateur de l'application.

L'intégration SSO ajoute une autre couche de commodité et de sécurité. Les employés peuvent utiliser leurs identifiants de connexion d'entreprise pour accéder aux applications sans code, grâce à la compatibilité de DreamFactory avec les systèmes comme Active Directory ou Okta. Cette centralisation simplifie la gestion des utilisateurs et réduit les risques de sécurité dans plusieurs applications.

3. Configurations RBAC personnalisées

Fonctionnalités de sécurité

Les configurations RBAC personnalisées d'Adalo (Contrôle d'accès basé sur les rôles) garantissent que les données sensibles restent protégées au niveau de la base de données, et non seulement dans l'interface utilisateur. Pourquoi est-ce important ? Bien que les règles de visibilité de l'interface utilisateur puissent masquer un champ ou un bouton, les données sous-jacentes pourraient toujours être exposées à des utilisateurs non autorisés si les permissions de collection ne sont pas correctement définies. Adalo résout ce problème en appliquant les opérations CRUD - Créer, Afficher, Mettre à jour, Supprimer - directement au niveau de la collection. Les permissions vont de « Tout le monde » (pour les données publiques) à « Personne » (réservé à l'accès réservé au système via l'interface du Générateur). Le paramètre « Personne » est particulièrement utile pour protéger les enregistrements sensibles contre l'accès non autorisé.

Contrôle d'accès

Adalo renforce la sécurité avec des contrôles d'accès détaillés qui vous permettent de gérer l'exposition des données au niveau de la propriété. Par exemple, vous pouvez permettre aux utilisateurs connectés de voir les noms mais de masquer les adresses e-mail. Ce niveau de granularité vous aide à adapter l'accès en fonction des besoins des utilisateurs.

Il existe cinq niveaux de permission disponibles, notamment des options telles que « Uniquement le créateur de l'enregistrement » pour les données personnelles et « Certains utilisateurs connectés » pour l'accès basé sur les relations. Pour mettre en œuvre le contrôle d'accès basé sur les rôles, vous pouvez ajouter une propriété « Rôle » (par exemple, Admin, Éditeur, Observateur) aux enregistrements d'utilisateurs. Les rôles peuvent être attribués lors de l'inscription de l'utilisateur ou ajustés manuellement dans la base de données. Une fois les rôles en place, vous pouvez configurer les permissions de collection en sélectionnant l'icône « Bouclier et clé » dans les paramètres de collection. De plus, vous pouvez restreindre l'accès à des écrans entiers en utilisant l'onglet « Permissions » - parfait pour les scénarios où seuls les utilisateurs ayant un rôle « Admin » devraient voir certaines pages.

Meilleurs cas d'usage

Ces contrôles améliorés font d'Adalo un excellent choix pour les applications nécessitant des hiérarchies d'accès détaillées. Par exemple, d'applications d'exploitation interne peut utiliser des tableaux de bord basés sur les rôles pour garantir que les administrateurs accèdent aux outils d'analyse et de gestion, tandis que les utilisateurs standard ne voient que leurs tâches assignées. Pour la conformité RGPD, la permission « Uniquement le créateur de l'enregistrement » garantit que les données personnelles restent sécurisées, en empêchant l'accès non autorisé aux enregistrements appartenant à d'autres.

Les organisations disposant de systèmes d'authentification existants peuvent intégrer de manière transparente ces configurations RBAC avec les fonctionnalités de base de code unique et SSO (Authentification unique) d'Adalo Blue. Cette configuration permet aux employés de se connecter à l'aide de leurs identifiants d'entreprise, les rôles déterminant les données auxquelles ils peuvent accéder sur plusieurs applications internes. C'est un moyen rationalisé de gérer les utilisateurs tout en maintenant les contrôles d'accès stricts.

Tutoriel API sans code | Créer une API REST sécurisée en 5 minutes avec DreamFactory

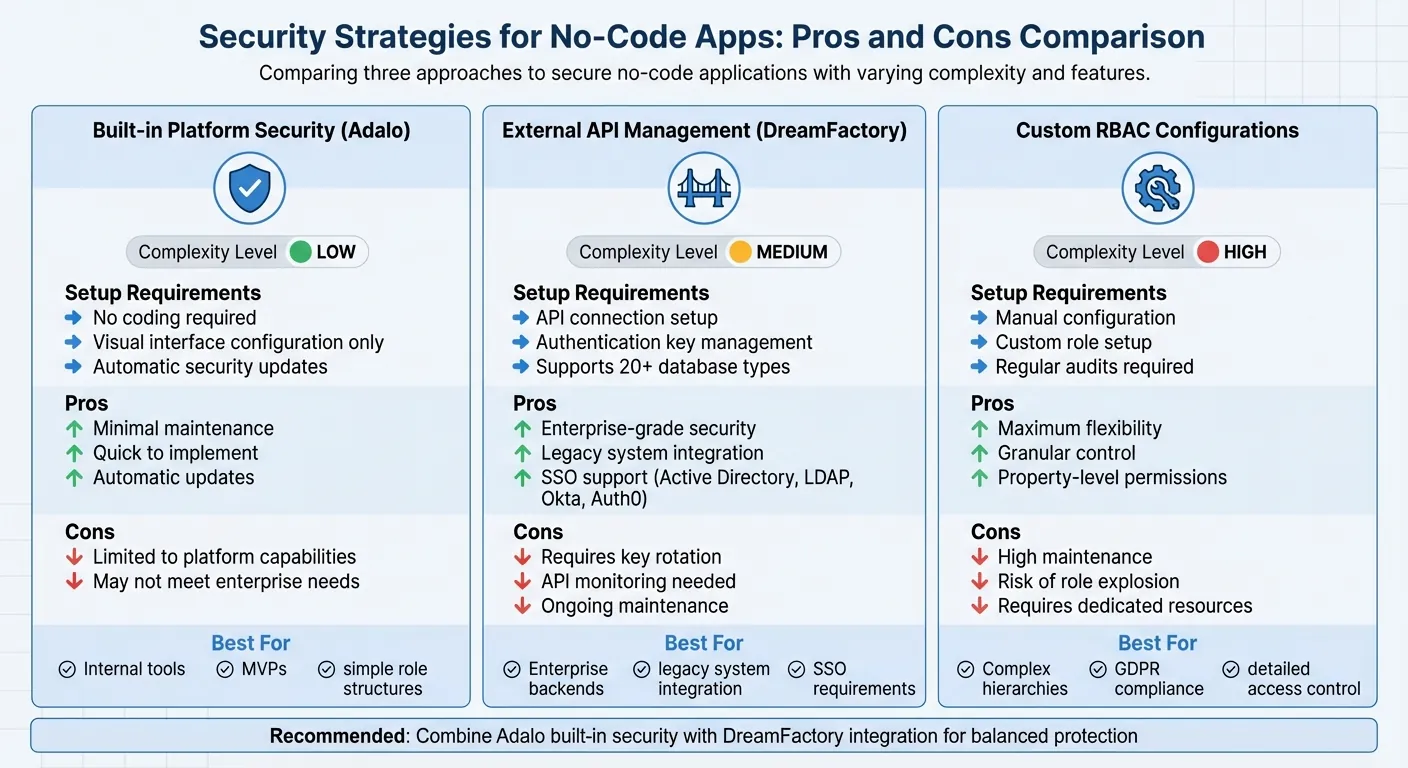

Comparaison des avantages et inconvénients

Comparaison des fonctionnalités de sécurité : Adalo vs DreamFactory vs RBAC personnalisé pour les applications sans code

Lors de l'évaluation de ces stratégies, il est clair que chacune présente son propre mélange de complexité, de flexibilité et d'exigences de maintenance. Le bon choix dépend de l'expertise de votre équipe, des besoins spécifiques de votre application et des efforts que vous êtes prêt à investir dans la maintenance.

Sécurité intégrée de la plateforme est l'option la plus simple. Elle ne nécessite aucun codage ou configuration d'API - tout est géré via l'interface visuelle du Générateur. Les mises à jour de sécurité sont automatiques, il y a donc une maintenance minimale. L'inconvénient ? Vous êtes limité aux capacités de la plateforme, qui pourraient ne pas couvrir tous les besoins spécialisés, en particulier pour les applications au niveau de l'entreprise.

Gestion d'API externe via DreamFactory trouve un équilibre. Bien qu'elle nécessite de configurer les connexions API et de gérer les clés d'authentification, elle apporte une sécurité au niveau de l'entreprise aux systèmes hérités et bases de données qui manquent d'API natives. C'est un bon moyen d'accéder à une variété de sources de données sans refondre votre infrastructure. Cependant, vous devrez rester à jour sur des tâches telles que la rotation des clés et la surveillance des API pour maintenir la sécurité.

Configurations RBAC personnalisées offrent la plus grande flexibilité mais exigent le plus d'efforts. Les outils RBAC intégrés d'Adalo fournissent déjà un contrôle détaillé sans nécessiter de codage, mais si vous optez pour une personnalisation complète, vous envisagez une configuration manuelle et une maintenance continue. Cela comprend des audits réguliers, des mises à jour de permissions et la garantie que le système reste sécurisé. La qualité de votre implémentation affecte directement la sécurité de votre application.

Pour de nombreuses équipes, en particulier celles qui créent des outils internes ou des produits axés sur les clients, une combinaison de la sécurité intégrée d'Adalo et de l'intégration de DreamFactory offre un bon équilibre. Elle offre une protection robuste sans le lourd travail du développement personnalisé.

Conclusion

La protection des données sensibles nécessite d'adapter votre approche à vos besoins spécifiques. Pour les outils internes ou les MVP avec des structures de rôles simples comme les administrateurs, les utilisateurs et les invités, Adalo options d'intégration de base de données fournit la sécurité intégrée. Avec les protections au niveau de la base de données, les données sensibles n'atteignent jamais l'appareil de l'utilisateur, ce qui vous permet de lancer des applications prêtes pour la production rapidement. Cette couche de sécurité intégrée sert de base solide, qui peut être améliorée davantage par des intégrations externes.

Pour les besoins d'entreprise plus avancés - tels que la connexion à des systèmes hérités ou l'intégration avec des outils de gestion des secrets comme Azure Key Vault ou Google Cloud Secret Manager - l'intégration de DreamFactory est une solution fiable. Comme Microsoft l'souligne, « La gestion appropriée des secrets est cruciale pour maintenir la sécurité et l'intégrité de votre application, charge de travail et données associées. » Ceci est particulièrement utile pour les entreprises qui cherchent à fournir un accès mobile aux données existantes sans besoin de refonte complète de l'infrastructure.

Lorsque vous traitez des hiérarchies complexes, le RBAC personnalisé peut offrir un contrôle plus granulaire. Cependant, cette approche s'accompagne souvent de défis tels que l'explosion des rôles, la logique des permissions fragmentée et des exigences élevées de maintenance, ce qui peut ne pas être pratique pour de nombreuses équipes à moins que des ressources dédiées ne soient disponibles.

La sécurité des données est une responsabilité partagée. S'appuyer sur une base sécurisée avec des mises à jour automatiques et un cryptage robuste renforce vos défenses. En appliquant les principes du moindre privilège et en vous appuyant sur les permissions au niveau de la base de données plutôt que sur les restrictions réservées à l'interface utilisateur, vous pouvez garantir un système plus sécurisé et fiable.

Articles de blog connexes

- Intégration de bases de données SQL avec des outils sans code

- RGPD et synchronisation des données dans les applications sans code

- Permissions basées sur les rôles pour les outils internes

- DreamFactory : Simplifiez les connexions d'API de base de données

FAQ

Comment Adalo protège-t-il les données sensibles dans sa base de données ?

Adalo sécurise les informations sensibles directement au niveau de la base de données via les permissions de collection. Ces permissions vous permettent de décider qui peut afficher ou modifier des propriétés de données spécifiques. Cela garantit que les données restreintes restent protégées et ne sont jamais envoyées à l'appareil d'un utilisateur sans autorisation appropriée. C'est une couche de sécurité supplémentaire conçue pour protéger les informations les plus importantes de votre application.

Comment DreamFactory renforce-t-il la sécurité dans les applications sans code ?

DreamFactory renforce la sécurité des applications sans code grâce à une combinaison de contrôles d'accès basés sur les rôles (RBAC), gestion des clés APIet des options d'authentification avancées telles que OAuth, SSO, LDAP, et Active Directory. Ces outils fonctionnent ensemble pour garantir que les données sensibles ne sont accessibles que par les utilisateurs autorisés.

Avec ces protections en place, DreamFactory applique des politiques d'accès strictes, protège les données critiques de l'application et donne confiance dans la gestion des informations sensibles dans les environnements sans code.

Pourquoi le contrôle d'accès basé sur les rôles (RBAC) est-il essentiel pour protéger les données sensibles ?

Le contrôle d'accès basé sur les rôles (RBAC) joue un rôle clé dans la sauvegarde des données sensibles. Il garantit que les utilisateurs ne peuvent accéder qu'aux informations et outils nécessaires à leurs rôles spécifiques, réduisant le risque d'accès non autorisé et minimisant le risque de violations de données.

Le RBAC personnalisé va plus loin en permettant aux permissions d'être adaptées aux exigences uniques de votre application ou entreprise. Cela non seulement renforce la sécurité, mais rend également la gestion des utilisateurs plus simple - en particulier à mesure que les équipes s'élargissent ou que les rôles changent au fil du temps.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code