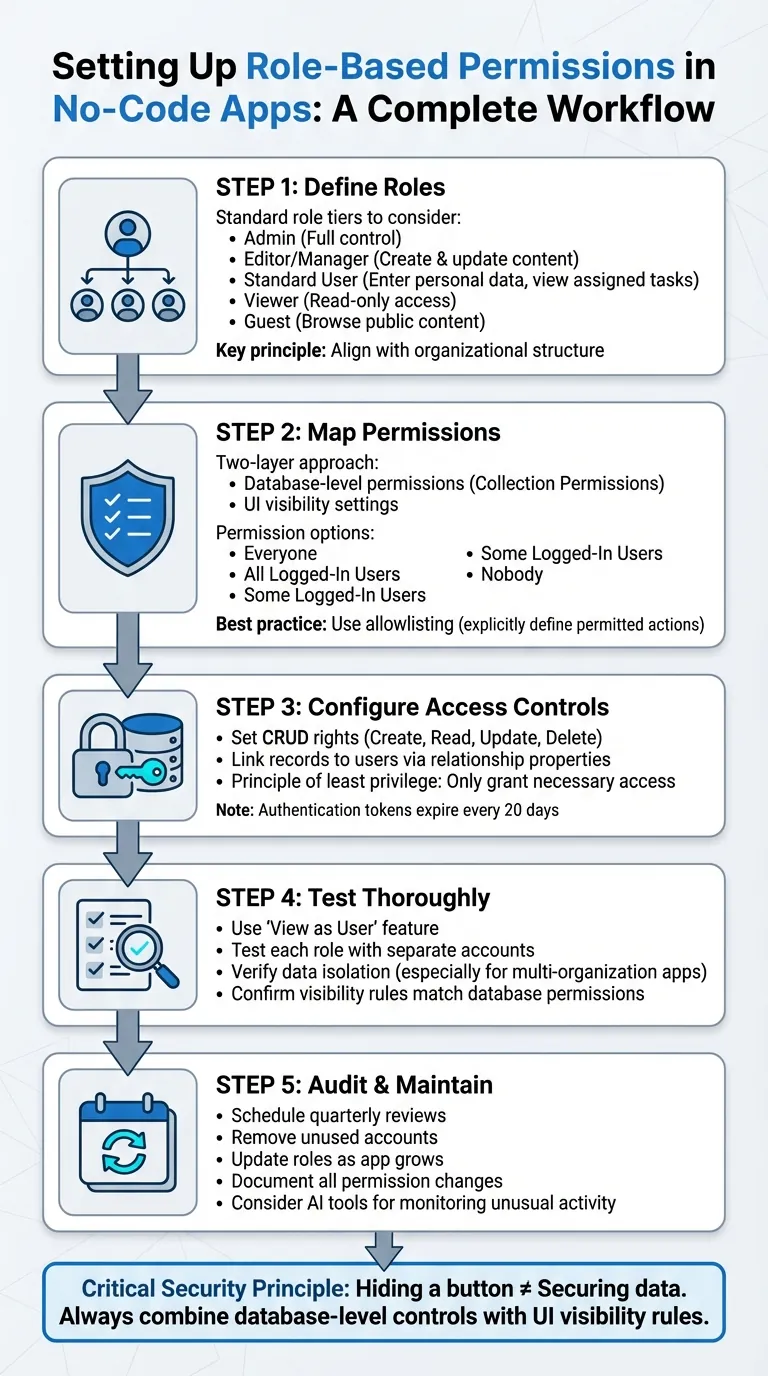

Les autorisations basées sur les rôles vous permettent de contrôler ce que les utilisateurs peuvent voir et faire dans votre application en fonction de leur rôle, comme Administrateur, Responsable ou Lecteur. Ceci est crucial pour protéger les données sensibles et garantir que les utilisateurs n'accèdent qu'à ce dont ils ont besoin. Dans les plateformes sans code, les autorisations fonctionnent sur deux niveaux :

Des plateformes comme Adalo, un générateur d'applications sans code pour les applications web pilotées par base de données et les applications iOS et Android natives—une seule version sur les trois plateformes, publiée sur l'App Store d'Apple et Google Play, rendent la mise en œuvre de ces systèmes de permissions simple. Avec des contrôles de base de données intégrés et des outils visuels, vous pouvez configurer l'accès basé sur les rôles sans écrire de code.

- Règles de visibilité: Masquer les éléments d'interface que les utilisateurs ne doivent pas voir.

- Autorisations de base de données: Contrôler qui peut accéder aux données ou les modifier, en assurant la sécurité.

Pour configurer cela, commencez par définir les rôles en fonction des besoins de votre application (par exemple, Administrateur, Éditeur, Lecteur). Attribuez les autorisations avec soin - donnez aux utilisateurs l'accès uniquement à ce qui est nécessaire. Des plateformes comme Adalo rendent cela plus facile avec des outils comme « Voir en tant qu'utilisateur » pour les tests et des contrôles de sécurité en couches. Examinez et mettez à jour régulièrement les autorisations à mesure que votre application grandit pour éviter les lacunes ou les vulnérabilités.

Le point clé à retenir ? Sécurisez votre application en combinant les contrôles au niveau de la base de données avec les règles de visibilité de l'interface et testez minutieusement pour vous assurer que tout fonctionne comme prévu.

Guide étape par étape pour implémenter les autorisations basées sur les rôles dans les applications sans code

Définition des rôles et des autorisations pour votre application

Lors de la configuration des rôles pour votre application, commencez par les aligner sur la structure de votre organisation et les différentes étapes de vos processus commerciaux. Regroupez les utilisateurs en fonction des tâches qu'ils effectuent—qu'il s'agisse d'employés, du personnel des ressources humaines, de prospects, d'étudiants ou de locataires. Les personnes ayant des responsabilités similaires nécessitent généralement des niveaux d'accès similaires. Cette étape fondamentale crée des définitions de rôles claires et efficaces qui s'adaptent à la croissance de votre application.

Identification des rôles clés et des responsabilités

La plupart des applications bénéficient de quelques niveaux de rôles standard qui servent de point de départ :

- Administrateur: Contrôle total, y compris la gestion des utilisateurs, des paramètres et des capacités de suppression de données.

- Éditeur ou Responsable: Responsable de la création et de la mise à jour du contenu, mais sans accès aux contrôles au niveau du système.

- Utilisateur standard: Axé sur l'entrée de données personnelles et l'affichage des tâches qui leur sont assignées.

- Visualiseur: Limité à l'accès en lecture seule, souvent à des fins de rapports.

- Invité: Peut parcourir le contenu public sans authentification.

Attribuez à chaque rôle uniquement les autorisations nécessaires pour ses tâches spécifiques. Cette approche minimise les risques de sécurité si un compte est jamais compromis. Pour les utilisateurs qui doivent assumer plusieurs rôles, assurez-vous que le système accueille les autorisations qui se chevauchent. Les rôles doivent évoluer à mesure que votre application grandit et que les membres de l'équipe assument de nouvelles responsabilités.

Mappage des autorisations aux rôles

Une fois les rôles définis, attribuez des autorisations spécifiques à chacun. Commencez par configurer les autorisations au niveau de la base de données (aussi connues sous le nom d'Autorisations de collection). Cela garantit que les données sensibles sont protégées à la source, en empêchant l'accès non autorisé—pas seulement en le cachant dans l'interface de l'application.

Par exemple, dans une collection comme « Utilisateurs », vous pouvez contrôler qui peut afficher ou modifier les champs sensibles tels que les adresses e-mail, les numéros de téléphone ou les détails de salaire. Pour renforcer la sécurité, liez les enregistrements directement à l'utilisateur concerné. Combinez ces règles de base de données avec les paramètres de visibilité de l'interface pour une approche en couches.

Lors de l'attribution des autorisations, utilisez la liste blanche—définissez explicitement les actions autorisées. C'est plus sûr que de bloquer certaines actions, car les listes noires peuvent parfois être contournées par des vecteurs inattendus.

Documentation des rôles et des autorisations

Une documentation appropriée est cruciale pour gérer efficacement les rôles et les autorisations. Lors de la création de rôles dans votre générateur d'applications, incluez des descriptions internes pour expliquer pourquoi des autorisations spécifiques ont été accordées. Comme Noloco l'souligne, « Documentez les décisions : Gardez une trace de la logique des autorisations. »

Examinez et mettez à jour régulièrement cette documentation pour rationaliser votre système. Des règles de permissions excessivement complexes peuvent ralentir les performances et rendre la maintenance difficile. Planifiez des audits trimestriels pour supprimer les autorisations inutiles et ajuster les changements organisationnels. Pour réduire les erreurs lors de l'attribution de rôles, utilisez des menus déroulants pour la sélection des rôles dans votre application—cela garantit la cohérence et la précision à mesure que votre équipe grandit.

Configuration des autorisations basées sur les rôles dans Adalo

Adalo, un générateur d'applications alimenté par l'IA, adopte une approche à deux couches pour sécuriser les données de votre application. Autorisations de collection gérer l'accès au niveau de la base de données, tandis que Règles de visibilité dicter ce que les utilisateurs peuvent voir dans l'interface. Cette configuration garantit que le simple fait de masquer un bouton ne garantit pas que les données sous-jacentes sont sécurisées—la véritable protection se fait au niveau de la base de données.

Commencez par configurer l'authentification et les rôles des utilisateurs. Ajoutez une Rôle propriété à votre collection Utilisateurs. Vous pouvez utiliser un champ texte pour les rôles (comme Administrateur, Éditeur, Lecteur) ou un bouton oui/non pour des configurations plus simples (par exemple, Est administrateur ?). Pour des structures de rôles plus complexes, créez une collection « Rôles d'utilisateurs » séparée et liez-la à votre collection Utilisateurs—une pratique courante quand vous créez un portail client. Cela permet les autorisations en cascade dans une hiérarchie.

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Vous pouvez automatiser les attributions de rôles lors de l'inscription en utilisant des champs de formulaire masqués ou des boutons d'intégration. Avec la Démarrage magique fonctionnalité d'Adalo, vous pouvez décrire les exigences de permissions de votre application en langage naturel, et l'IA génère votre structure de base de données avec les champs de rôle appropriés déjà configurés. Les jetons d'authentification expirent tous les 20 jours, ce qui oblige les utilisateurs à se reconnecter à des fins de sécurité.

Configuration des contrôles d'accès à la base de données

Pour définir les autorisations d'accès à la base de données, ouvrez la fenêtre contextuelle Enregistrements de base de données et cliquez sur icône Bouclier et Clé l'icône. Pour la collection Utilisateurs, Adalo limite automatiquement l'accès aux champs sensibles comme E-mail, Mot de passe et Nom complet à « Uniquement le créateur de l'enregistrement ». Pour les autres collections, utilisez le menu à trois points à côté des Collections de bases de données pour définir les autorisations pour créer, afficher, mettre à jour ou supprimer des enregistrements.

Vos options de permissions incluent :

- Tout le monde

- Tous les utilisateurs connectés

- Certains utilisateurs connectés

- Personne

Si vous choisissez « Certains utilisateurs connectés », vous bénéficiez d'un contrôle plus granulaire. Cependant, cela nécessite de configurer une propriété de relation liant la collection à la collection Utilisateurs. Notez que ces autorisations basées sur les relations sont limitées à une profondeur de deux. Avec des enregistrements de base de données illimités sur les forfaits payants, vous pouvez implémenter des hiérarchies de permissions complexes sans vous soucier de dépasser les limites de stockage ou d'engager des frais basés sur l'utilisation.

Utilisation du Générateur Visuel d'Adalo pour la Gestion des Rôles

Pour gérer les rôles visuellement, définissez la visibilité d'un composant sur « Parfois visible » en fonction de conditions comme :

Logged In User > Role > Is Equal to > [Role Name]

Pour les actions sensibles, plongez dans les paramètres « Afficher Avancé » pour vous assurer que les actions ne sont déclenchées que par les utilisateurs ayant le rôle approprié. Une fois que vous enregistrez les modifications, les permissions sont mises à jour instantanément, ce qui facilite l'ajustement de l'accès à mesure que votre équipe ou votre application évolue.

Le Ajout magique Cette fonctionnalité accélère ce processus—décrivez la logique de permission dont vous avez besoin en langage naturel, et l'IA configure automatiquement les règles de visibilité et les conditions d'action. Cette approche assistée par l'IA réduit le temps de configuration de quelques heures à quelques minutes tout en maintenant les meilleures pratiques de sécurité.

Gestion des Permissions pour les Cas d'Usage Complexes

Gestion des Applications Multi-Organisations

Pour ceux qui construisent une plateforme SaaS sans code servant plusieurs organisations, l'isolation des données est critique. Cela s'appuie sur les bases du contrôle d'accès basé sur les rôles (RBAC). Chaque enregistrement sensible doit être lié à son organisation correspondante. Lorsque les utilisateurs se connectent, ils ne doivent voir que les enregistrements où l' OrganizationID de l'enregistrement correspond à la leur OrganizationID.

Pour que cela fonctionne, incluez une propriété « Organisation » dans la collection Utilisateurs lors de l'inscription. Automatisez cette étape en utilisant des champs de formulaire cachés qui attribuent l'ID d'organisation correct au moment de l'enregistrement. Une fois configuré, ajustez les Permissions de Collection à « Certains Utilisateurs Connectés » pour les collections contenant des enregistrements spécifiques à l'organisation. Cette option devient disponible une fois que vous avez établi une relation entre la collection et la collection Utilisateurs.

Testez toujours votre configuration en utilisant la fonctionnalité « Afficher en tant qu'Utilisateur » pour vous assurer qu'aucune donnée n'est visible entre les locataires. L'infrastructure modulaire d'Adalo supporte les applications avec des millions d'utilisateurs actifs mensuels, ce qui la rend adaptée aux applications SaaS multi-locataires qui ont besoin de se développer sans dégradation des performances.

Configuration des Permissions Spécifiques aux Ressources

Poussant les permissions plus loin, les contrôles spécifiques aux ressources vous permettent de gérer l'accès à un niveau plus granulaire—comme les enregistrements ou champs individuels. Par exemple, un représentant commercial pourrait ne voir que les comptes au sein de son territoire, tandis que le personnel des RH pourrait accéder aux détails salariaux cachés aux autres.

Commencez par définir les droits CRUD (Créer, Lire, Mettre à jour, Supprimer) pour chaque rôle au niveau de la collection. Commencez toujours par le niveau d'accès minimal nécessaire. Assurez-vous que les collections sensibles sont liées à la collection Utilisateurs pour activer la logique de permission « Certains Utilisateurs Connectés ».

« Les permissions ne sont pas un remplacement pour les règles de visibilité. Les permissions sont liées à la base de données et les règles de visibilité sont liées à la conception. Les deux doivent être considérées comme complètement séparées et implémentées individuellement. » - Ressources Adalo

Pour gérer les utilisateurs avec des rôles chevauchants, utilisez les conditions de flux de travail initial. Attribuez également un rôle par défaut, comme « Invité » ou « Standard », à chaque nouvel utilisateur lors de l'inscription pour éviter tout écart dans les permissions. Contrairement aux plateformes qui facturent en fonction des opérations de base de données ou imposent des limites d'enregistrements, le forfait 36 $/mois d'Adalo n'inclut aucune limite sur les actions, les utilisateurs, les enregistrements ou le stockage—donc les structures de permissions complexes ne se traduisent pas par des coûts imprévisibles.

Maintien et Audit du Contrôle d'Accès

Examens et Audits Réguliers

Maintenir les permissions à jour est une tâche continue. Les rôles changent, les employés partent, et les nouvelles fonctionnalités restructurent les besoins d'accès. Pour rester à l'avance, planifiez des examens trimestriels des permissions d'accès. Recherchez les comptes qui ne sont plus utilisés, les rôles obsolètes, ou les permissions mal appariées qui ne correspondent pas aux responsabilités actuelles.

Adalo applique une réauthentification automatique tous les 20 jours à mesure que les jetons d'authentification expirent. Bien que cela ajoute une couche de sécurité, les audits manuels restent cruciaux. Les applications qui traitent des données sensibles ou servent plusieurs organisations doivent intégrer un Fournisseur d'Identité pour rationaliser les mises à jour des rôles. En automatisant les vérifications de conformité et en clarifiant les structures de permissions, vous pourriez réduire le temps d'audit de moitié.

Les outils d'IA émergents interviennent pour surveiller les activités inhabituelles—comme les téléchargements non autorisés—et peuvent suggérer des ajustements de rôle le cas échéant. Les audits réguliers non seulement détectent les lacunes de sécurité, mais garantissent également que les rôles de votre application restent alignés avec sa croissance.

Mise à Jour des Rôles à Mesure que Votre Application Évolue

Après chaque audit, ajustez les rôles pour refléter les nouvelles exigences d'accès. À mesure que votre application évolue, les nouvelles fonctionnalités introduisent souvent de nouveaux ensembles de données qui nécessitent des permissions adaptées. Définissez ces règles d'accès avant avant de lancer ces fonctionnalités.

Si possible, fiez-vous à la gestion centralisée des rôles par un Fournisseur d'Identité. Cela garantit que les mises à jour se propagent instantanément dans tous les systèmes, éliminant le besoin de changements manuels ou de republication.

Documentez chaque modification de permission, y compris ce qui a été modifié, quand, et pourquoi. Cela crée une piste d'audit fiable et simplifie l'intégration des nouveaux membres de l'équipe. À mesure que votre base d'utilisateurs s'étend, revisitez le principe du moindre privilège—plus d'accès ne signifie pas toujours une meilleure sécurité. Maintenir les permissions strictes garantit que votre application reste à la fois fonctionnelle et sécurisée.

Avec Adalo traitant plus de 20 millions de demandes quotidiennes avec une disponibilité de 99 %+, votre système de permissions doit être suffisamment robuste pour gérer l'échelle. L'infrastructure de la plateforme maintient les performances même à mesure que votre base d'utilisateurs passe de centaines à des millions.

Comparaison des Capacités de Permissions Entre les Plateformes

Lors du choix d'une plateforme pour les permissions basées sur les rôles, considérez à la fois les capacités techniques et les implications de tarification de la mise à l'échelle de votre système de permissions.

| Plateforme | Prix de départ | Applications mobiles natives | Limites de base de données | Frais basés sur l'utilisation |

|---|---|---|---|---|

| Adalo | 36 $/mois | Oui (iOS + Android) | Illimité | Aucun |

| Bubble | 69 $/mois | Non (web uniquement) | Limites strictes | Unités de charge de travail |

| Glide | 25 $/mois | Non | Limité | Limites de lignes |

| Softr | 69 $/mois+ | PWA uniquement (167 $/mois) | Évolue avec le forfait | Basé sur l'utilisateur |

| FlutterFlow | 80 $/mois/utilisateur | Oui | Aucune base de données incluse | Par siège |

Pour les applications avec des structures de permissions complexes, les limites de base de données sont importantes. Chaque attribution de rôle, relation d'organisation, et règle de permission crée des enregistrements de base de données. Les plateformes avec des limites d'enregistrements ou une tarification basée sur l'utilisation peuvent rendre les systèmes de permissions multi-locataires coûteux à exploiter. L'approche d'Adalo—aucune limite sur les records ou le stockage—signifie que votre architecture de permissions ne fait pas augmenter les coûts à mesure que vous vous développez.

La capacité à publier des applications natives iOS et Android affecte également l'implémentation des permissions. Les applications natives peuvent exploiter les fonctionnalités de sécurité au niveau du périphérique et fournir des vérifications de permissions plus rapides et plus réactives par rapport aux solutions basées sur le web emballées dans des WebViews.

Conclusion

Lorsqu'il s'agit de données d'utilisateurs réels, les permissions basées sur les rôles sont essentielles. Elles garantissent que votre application reste sécurisée tout en lui permettant de croître sans compromettre les informations sensibles. Sans permissions appropriées, vous risquez soit de verrouiller les utilisateurs inutilement, soit d'exposer les données aux mauvaises personnes.

Commencez par définir les rôles qui correspondent aux besoins de votre application—comme Admin, Éditeur, ou Visualiseur—et cartographiez ce que chaque rôle peut et ne peut pas faire. Cette étape devrait intervenir tôt dans le développement pour éviter les complications ultérieures. De là, superposez votre sécurité : définissez les permissions de collection au niveau de la base de données pour protéger les données côté serveur, configurez les contrôles d'accès au niveau de la page, et utilisez les règles de visibilité pour affiner l'expérience utilisateur. Rappelez-vous, masquer un bouton ne suffit pas—vos restrictions de données doivent soutenir tout changement d'interface.

Les tests sont non-négociables. Utilisez la fonctionnalité « afficher en tant que » de la plateforme pour tester chaque rôle avec des comptes séparés et confirmez que les permissions fonctionnent comme prévu. Une fois que votre application est en ligne, prenez l'habitude d'auditer régulièrement les permissions. Supprimez les anciens comptes et ajustez les rôles pour correspondre à la croissance de votre application.

L'IA transforme déjà la sécurité, avec des outils qui peuvent signaler les activités inhabituelles et suggérer des ajustements de rôle automatiquement. Malgré cela, les vérifications manuelles restent essentielles—particulièrement pour les applications qui traitent des données sensibles ou réglementées ou qui servent plusieurs organisations. En combinant ces pratiques avec une surveillance continue, vous pouvez maintenir votre application sécurisée tout en la développant en toute confiance.

Articles de blog connexes

- RGPD et synchronisation des données dans les applications sans code

- Contrôle d'accès basé sur les rôles dans les applications no-code

- Permissions basées sur les rôles pour les outils internes

- Gestion des données sensibles dans les applications no-code

FAQ

Pourquoi choisir Adalo plutôt que d'autres solutions de création d'applications ?

Adalo est un générateur d'applications alimenté par l'IA qui crée de véritables applications natives iOS et Android à partir d'une seule base de code. Contrairement aux emballages web, il compile en code natif et publie directement sur l'App Store Apple et le Google Play Store. À 36 $/mois avec des enregistrements de base de données illimités et aucun frais basés sur l'utilisation, il offre une tarification prévisible que les concurrents comme Bubble (69 $/mo avec des Unités de Charge de Travail) ne peuvent pas égaler.

Quel est le moyen le plus rapide de créer et de publier une application sur l'App Store ?

L'interface glisser-déposer d'Adalo combinée à la création assistée par IA via Magic Start et Magic Add vous permet de passer de l'idée à l'application publiée en jours plutôt qu'en mois. Décrivez ce que vous souhaitez créer, et l'IA génère votre base de données, vos écrans et votre logique. Adalo gère le processus complexe de soumission à l'App Store, afin que vous puissiez vous concentrer sur les fonctionnalités au lieu des certificats et des profils de provisionnement.

Quelle est la différence entre les règles de visibilité et les permissions de base de données ?

Les règles de visibilité contrôlent les éléments d'interface que les utilisateurs peuvent voir dans votre application, tandis que les permissions de base de données contrôlent qui peut réellement accéder ou modifier les données sous-jacentes. Les deux sont essentielles — masquer un bouton ne suffit pas à sécuriser les données sensibles, vous avez donc besoin de permissions au niveau de la base de données pour vraiment protéger les informations contre les accès non autorisés.

Comment gérer les permissions pour les applications multi-organisations ?

Liez chaque enregistrement sensible à son organisation correspondante et configurez les Permissions de Collection sur « Certains utilisateurs connectés » en fonction des relations organisationnelles. Lorsque les utilisateurs se connectent, ils ne voient que les enregistrements correspondant à leur OrganizationID, ce qui maintient les données isolées entre les locataires. Testez toujours avec la fonctionnalité « Afficher en tant qu'utilisateur » pour vérifier l'isolation.

À quelle fréquence dois-je auditer les permissions basées sur les rôles ?

Planifiez des examens trimestriels des permissions d'accès pour détecter les rôles obsolètes, les comptes inutilisés ou les permissions inadéquates. Adalo applique une réauthentification automatique tous les 20 jours, mais les audits manuels restent essentiels — en particulier pour les applications traitant des données sensibles ou servant plusieurs organisations.

Quels rôles devrais-je définir pour mon application ?

La plupart des applications bénéficient de niveaux de rôles standard : Administrateur (contrôle complet), Éditeur/Gestionnaire (gestion de contenu), Utilisateur standard (saisie de données personnelles), Visionneur (accès en lecture seule) et Invité (navigation publique). Attribuez à chaque rôle uniquement les permissions nécessaires pour ses tâches spécifiques afin de minimiser les risques de sécurité si un compte est compromis.

Quel est le plus abordable pour les permissions basées sur les rôles, Adalo ou Bubble ?

Adalo à 36 $/mois est nettement plus abordable que Bubble à 69 $/mois. Plus important encore, Adalo inclut des enregistrements de base de données illimités sans frais basés sur l'utilisation, tandis que Bubble impose des limites strictes et des Unités de charge de travail qui peuvent augmenter les coûts à mesure que votre système de permissions se développe avec plus d'utilisateurs et d'organisations.

Puis-je migrer les permissions de mon application existante vers Adalo ?

Oui, vous pouvez recréer votre structure de permissions dans Adalo en utilisant son générateur visuel et ses contrôles de base de données. La fonctionnalité Magic Add de la plateforme peut aider — décrivez votre logique de permissions existante en langage naturel, et l'IA configure automatiquement les règles de visibilité et les conditions d'action, réduisant considérablement le temps de migration.

Ai-je besoin d'expérience en codage pour configurer les permissions basées sur les rôles ?

Aucune expérience en codage n'est requise. Le générateur visuel d'Adalo vous permet de configurer les Permissions de Collection via une interface intuitive, et les règles de visibilité utilisent une logique conditionnelle simple. Les fonctionnalités assistées par l'IA peuvent même générer des configurations de permissions à partir de descriptions en langage naturel de ce dont vous avez besoin.

Comment Adalo gère-t-il la performance des permissions à grande échelle ?

L'infrastructure modulaire d'Adalo traite plus de 20 millions de requêtes quotidiennes avec un temps d'activité de 99 %+ et prend en charge les applications avec des millions d'utilisateurs actifs mensuels. Les vérifications de permissions se font au niveau de la base de données, elles restent donc rapides même à mesure que votre base d'utilisateurs augmente — contrairement aux wrappers web qui peuvent ralentir sous charge.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code