Le contrôle d'accès basé sur les rôles (RBAC) simplifie la gestion des permissions dans les applications en attribuant des permissions aux rôles (par exemple, Admin, Éditeur, Lecteur) au lieu aux utilisateurs individuels. Cette approche améliore la sécurité, réduit les erreurs et facilite la mise à l'échelle. Voici ce que vous devez savoir :

Adalo, un créateur d'applications sans code pour les applications web pilotées par base de données et les applications iOS et Android natives—une seule version sur les trois plates-formes, publiées sur l'App Store Apple et Google Play, rend la mise en œuvre du RBAC simple même pour les utilisateurs non techniques. Avec des fonctionnalités de base de données intégrées et des outils de configuration visuels, les créateurs peuvent mettre en place des systèmes de contrôle d'accès robustes sans écrire une seule ligne de code.

- Composants principaux: Utilisateurs, Rôles, Permissions (actions comme Lire, Modifier) et Ressources (données ou objets).

- Avantages clés:

- Protection des données plus forte en contrôlant l'accès au niveau de la base de données.

- Simplifie la gestion des utilisateurs—ajustez les rôles au lieu des permissions individuelles.

- Prend en charge la scalabilité en veillant à ce que les permissions croissent avec votre application.

- Conseils de mise en œuvre:

- Planifiez les rôles et permissions à l'avance (par exemple, Admin : accès complet ; Éditeur : gérer les données ; Lecteur : lecture seule).

- Utilisez les principes du « privilège minimum »—accordez uniquement l'accès nécessaire pour les tâches.

- Testez minutieusement pour vous assurer que les permissions fonctionnent comme prévu.

- Fonctionnalités avancées:

- Contrôles au niveau des enregistrements (par exemple, les utilisateurs ne voient que leurs propres données).

- Contrôles au niveau des champs (par exemple, masquer les champs sensibles comme les salaires).

- Intégration avec les fournisseurs d'identité externes pour une authentification centralisée.

Le RBAC sécurise non seulement votre application mais rationalise également sa gestion, ce qui en fait un élément incontournable pour les créateurs d'applications sérieux concernant la sécurité et la mise à l'échelle.

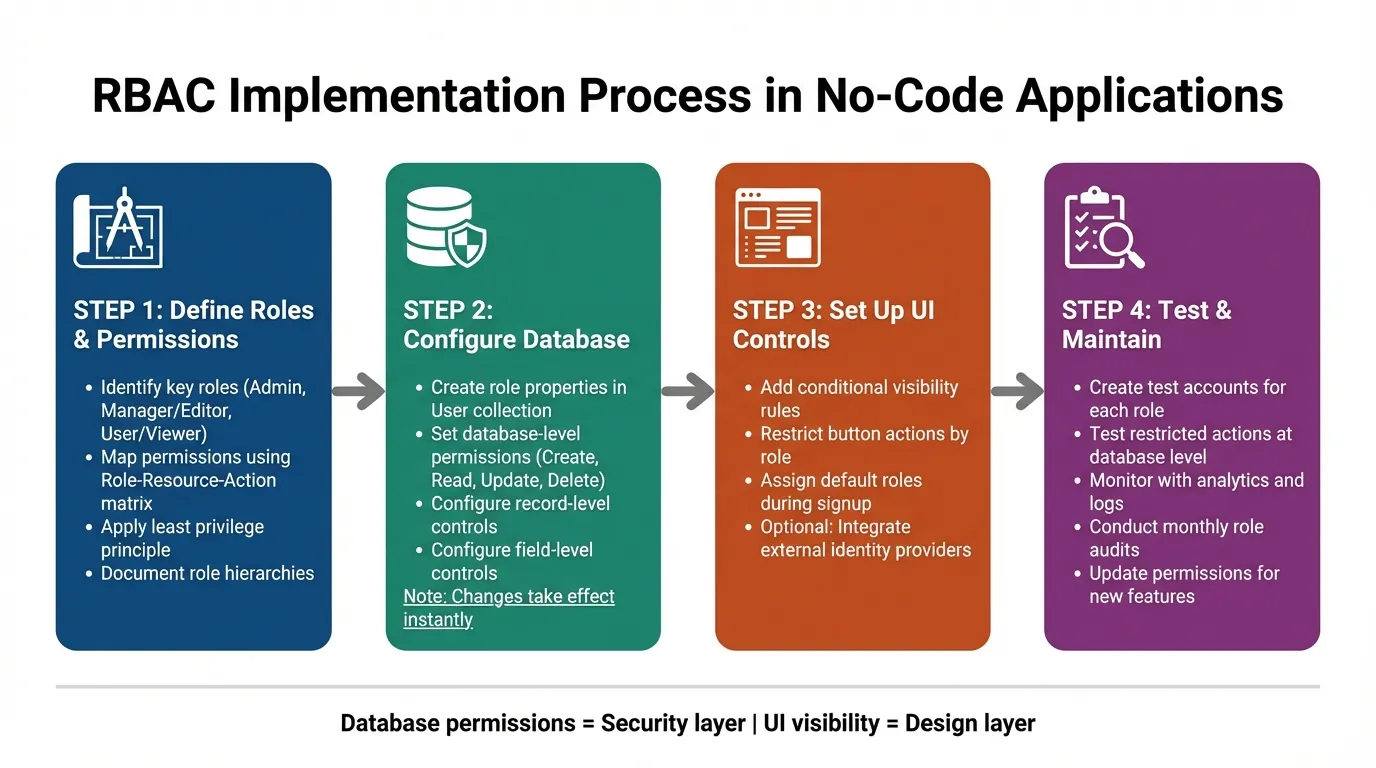

Guide de mise en œuvre du RBAC : processus en 4 étapes pour les applications sans code

Contrôle d'accès basé sur les rôles (RBAC) expliqué avec un exemple Node.js réel

Définir les rôles et permissions pour votre application

Avant de vous plonger dans la configuration, prenez le temps de planifier les niveaux d'accès que votre application nécessitera. Cet effort initial peut vous aider à éviter les failles de sécurité et les tracas de refonte des permissions plus tard. Un rôle sert de modèle qui regroupe les permissions pour une fonction de travail spécifique. Considérez-le comme un modèle qui définit ce que les groupes d'utilisateurs peuvent et ne peuvent pas faire, au lieu de gérer les paramètres d'accès individuels. L'établissement de rôles clairs dès le départ jette les bases d'un processus de configuration fluide.

Identifier les rôles clés dans votre application

Commencez par analyser la structure de votre organisation et les responsabilités des différentes équipes. Les équipes internes ont souvent besoin de niveaux d'accès variables, tandis que les utilisateurs externes nécessitent généralement des restrictions de données plus strictes.

Voici quelques rôles courants que vous pourriez définir :

- Admin : Dispose d'un accès illimité à toutes les fonctionnalités et données.

- Responsable ou Éditeur : Peut gérer les données mais ne peut pas modifier les paramètres système.

- Utilisateur ou Lecteur : Limité à l'affichage ou à l'interaction avec des enregistrements spécifiques.

Pour garder tout organisé, documentez ces rôles en utilisant une matrice Rôle-Ressource-Action . Cette approche lie des actions spécifiques (comme Créer, Lire, Mettre à jour, Supprimer) aux ressources auxquelles elles s'appliquent. Une fois vos rôles clairement définis, attribuez les permissions en conséquence.

Mappage des autorisations aux rôles

Lors de l'attribution de permissions, suivez un principe de « privilège minimum »—donnez aux utilisateurs uniquement l'accès dont ils ont absolument besoin pour accomplir leurs tâches. Commencer par une configuration restrictive est plus sûr car ajouter des permissions ultérieurement est bien plus facile que de les supprimer après une violation potentielle.

Vous voudrez également considérer deux niveaux de permissions :

- Permissions au niveau des enregistrements : Décidez quelles lignes de données un utilisateur peut consulter. Par exemple, un représentant commercial ne peut voir que les enregistrements qu'il a créés.

- Permissions au niveau des champs : Déterminez quels champs de données spécifiques sont visibles. Par exemple, les informations sensibles comme les détails de salaire peuvent être masqués à certains rôles.

Prenez cet exemple : Un représentant commercial ne peut consulter et modifier que les enregistrements client qu'il a personnellement créés, tandis qu'un responsable pourrait accéder à tous les enregistrements au sein de son département.

La plateforme assistée par IA d'Adalo rend la mise en œuvre de ces permissions simple. Vous pouvez ajouter une propriété « Rôle » à votre collection Utilisateur dans la base de données, en veillant à ce que les contrôles d'accès soient appliqués directement dans votre base de données. Avec aucune limite d'enregistrements sur les plans payants, vous pouvez augmenter votre base d'utilisateurs et vos structures de permissions sans vous soucier de atteindre les limites de données—une contrainte courante sur d'autres plates-formes.

| Rôle | Ressource | Actions autorisées | Conditions |

|---|---|---|---|

| Représentant commercial | Enregistrements clients | Consulter, Créer, Modifier | Uniquement les enregistrements qu'ils ont créés |

| Responsable | Enregistrements clients | Afficher, Modifier, Supprimer, Exporter | Tous les enregistrements de leur département |

| Administrateur | Tarification | Accès complet | Aucun |

| Les témoignages de | Rapports de projet | Lecture | Seulement leurs propres projets |

Configuration du contrôle d'accès basé sur les rôles dans votre plateforme

Pour configurer le contrôle d'accès basé sur les rôles (RBAC) dans votre application, vous devrez définir les rôles et implémenter des règles de permissions à deux niveaux. Cette configuration implique de créer des définitions de rôles dans votre base de données et d'appliquer des contrôles de permissions aux niveaux de la base de données et de l'interface. Cette approche à deux volets garantit un contrôle d'accès robuste—en prévenant l'accès non autorisé non seulement visuellement, mais à la source des données elle-même.

Création de rôles et attribution de permissions

Commencez par définir les rôles pendant votre phase de planification, puis configurez-les dans votre base de données. Selon la complexité de votre application, vous pouvez utiliser un champ de texte simple pour les noms de rôles, des propriétés à bascule pour des vérifications basiques, ou même une collection dédiée de rôles utilisateur pour des hiérarchies de rôles plus complexes.

Les permissions au niveau de la base de données sont essentielles pour sécuriser votre application. Pour les configurer, accédez à l'icône « Bouclier et clé » dans votre collection Utilisateurs. Ici, vous pouvez contrôler qui peut afficher ou modifier des propriétés spécifiques. Les options incluent :

- Tout le monde

- Uniquement les utilisateurs connectés

- Uniquement le créateur de l'enregistrement

- Personne

Par exemple, Adalo définit automatiquement les propriétés comme E-mail, Mot de passe et Nom complet sur « Seulement le créateur de l'enregistrement » par défaut. Pour les autres collections, vous pouvez définir les permissions pour les actions Créer, Afficher, Mettre à jour et Supprimer. Le paramètre « Certains utilisateurs connectés » est particulièrement utile—il restreint l'accès aux données en fonction d'une propriété de relation liée à la collection Utilisateurs.

Il est important d'aller au-delà des règles de visibilité. Bien que les règles de visibilité gèrent ce que les utilisateurs voient sur l'interface, elles n'empêchent pas l'accès non autorisé aux données sous-jacentes. Configurez toujours Autorisations de collection au niveau de la base de données pour empêcher l'envoi de données à l'appareil d'un utilisateur s'il ne dispose pas de l'accès nécessaire. Pensez aux règles de visibilité comme la couche de conception et aux permissions de base de données comme la couche de sécurité—les deux sont essentielles et doivent fonctionner ensemble.

Pour Les contrôles au niveau de l'interface utilisateurvous permettent de configurer les composants pour qu'ils s'affichent conditionnellement en fonction des rôles utilisateur. Par exemple, vous pouvez restreindre les actions comme les clics de bouton en sélectionnant « Afficher les options avancées » et en définissant l'action pour qu'elle se produise « Parfois » selon des conditions telles que « Utilisateur connecté > Rôle > Est égal à > Admin ». Assurez-vous d'attribuer un rôle par défaut lors de l'inscription, soit via des champs de formulaire cachés, soit via des actions conditionnelles.

Un avantage significatif est que les modifications des permissions de base de données prennent effet instantanément—aucun besoin de republier votre application. Cela rend le test et l'itération beaucoup plus efficaces. De plus, les permissions de collection sont disponibles sur tous les plans Adalo, y compris la version gratuite. Avec la refonte de l'infrastructure Adalo 3.0 lancée fin 2025, les applications s'exécutent désormais 3 à 4 fois plus vite, rendant les vérifications de permissions et le filtrage des données plus réactifs que jamais.

Une fois votre système de rôles interne en place, vous pouvez passer à l'intégration de fournisseurs d'identité externes pour l'authentification utilisateur centralisée.

Connexion aux fournisseurs d'identité externes

Après avoir configuré les rôles internes, vous pourriez vouloir intégrer des systèmes d'identité externes pour simplifier la gestion des utilisateurs. Bien que le système de rôles interne d'Adalo soit suffisant pour la plupart des besoins, les fournisseurs d'identité externes peuvent centraliser l'authentification et rationaliser les opérations.

L'intégration implique généralement d'utiliser l'API d'Adalo pour synchroniser les données utilisateur et les attributions de rôles de votre fournisseur d'identité externe lors de la connexion. Lorsqu'un utilisateur se connecte via un système externe, ses informations de rôle sont synchronisées avec la propriété Rôle dans votre collection Utilisateurs Adalo. Cela garantit une source unique de vérité pour les permissions tout en tirant parti de votre infrastructure d'identité existante.

Pour les applications au niveau entreprise, Solutions offre des fonctionnalités avancées comme l'authentification unique (SSO) et les permissions de niveau entreprise. Ces outils sont particulièrement utiles pour les applications opérationnelles internes qui doivent s'intégrer à des systèmes hérités ou appliquer des contrôles d'accès stricts sur plusieurs plateformes.

Si vous créez des applications multi-expérience, envisagez d'utiliser des applications Adalo séparées qui partagent la même base de données. Cela permet une gestion des rôles unifiée tout en prenant en charge diverses expériences utilisateur. Avec l'infrastructure modulaire d'Adalo capable de se mettre à l'échelle jusqu'à 1 million+ d'utilisateurs actifs mensuels, votre système RBAC peut croître aux côtés de votre base d'utilisateurs sans contraintes architecturales.

Test et validation de votre configuration RBAC

Une fois que vous avez configuré votre contrôle d'accès basé sur les rôles (RBAC), le test devient essentiel pour vous assurer qu'il fonctionne comme prévu. Les tests rigoureux aident à confirmer que votre configuration bloque efficacement l'accès non autorisé tout en permettant les actions légitimes. Cela comprend la vérification de ce que les utilisateurs peuvent voir et des données avec lesquelles ils peuvent interagir.

Test manuel des permissions

Commencez par créer des comptes de test pour chaque rôle de votre système—par exemple, Admin, Éditeur et Invité. Connectez-vous en tant que chaque rôle et explorez votre application à fond. Essayez d'accéder aux pages restreintes, de cliquer sur les boutons protégés et de soumettre des formulaires qui doivent être bloqués. Ce test pratique garantit que l'interface de votre application et les permissions de base de données sous-jacentes fonctionnent correctement.

Il est important de tester les actions restreintes directement, et non simplement de vous fier aux éléments d'interface utilisateur cachés. Par exemple, si les Éditeurs ne sont pas autorisés à supprimer des enregistrements, essayez d'effectuer une opération de suppression—même si le bouton est caché. Le système doit bloquer l'action au niveau de la base de données, et non seulement au niveau de l'interface. De plus, testez les changements de rôle au cours d'une session active pour confirmer que les permissions se mettent à jour immédiatement.

N'oubliez pas les nouvelles inscriptions d'utilisateurs. Vérifiez que les nouveaux comptes reçoivent automatiquement le rôle par défaut correct avec des permissions limitées. Cette étape prévient les failles de sécurité potentielles où les nouveaux utilisateurs pourraient temporairement obtenir un accès involontaire.

Une fois le test manuel terminé, passez à la surveillance du comportement de votre application à l'aide de l'analyse.

Utilisation de l'analyse et des journaux pour la validation

Utilisez l'onglet Analyse d'Adalo pour suivre l'activité des utilisateurs. Par exemple, si des utilisateurs non-admin accèdent à des écrans d'admin sensibles, cela pourrait indiquer une mauvaise configuration. L'analyse peut mettre en évidence les problèmes que le test manuel pourrait manquer, en particulier à mesure que votre application se développe et que les modèles d'utilisation deviennent plus complexes.

Passez en revue régulièrement les journaux d'accès pour détecter les activités inhabituelles. Puisque les permissions de base de données d'Adalo prennent effet immédiatement—sans nécessiter de republication—vous pouvez rapidement apporter des ajustements et vérifier les modifications en temps réel. Pour les applications utilisant des fournisseurs d'identité externes, décodez les jetons d'accès (JWT) pour confirmer que les attributs comme user_role sont correctement attribués lors de l'authentification. Ce mélange de test actif et de surveillance passive aide à assurer que votre système RBAC reste sécurisé au fur et à mesure que votre application évolue.

L'infrastructure X-Ray d'Adalo peut également aider à identifier les problèmes de performance dans votre logique de permissions avant qu'ils n'affectent les utilisateurs. Si le filtrage complexe basé sur les rôles ralentit certains écrans, X-Ray met en évidence ces goulots d'étranglement afin que vous puissiez optimiser vos relations de données et vos requêtes.

Maintenance et mise à jour du RBAC au fil du temps

Configurer et tester le RBAC est seulement la moitié de la bataille—le maintenir à jour est tout aussi important. Au fur et à mesure que votre application évolue et que votre organisation se développe, les permissions doivent suivre le rythme. Selon Gartner, d'ici 2026, 70 % des nouvelles applications d'entreprise seront développées en utilisant des plateformes low-code ou no-code. Ce changement signifie que plus d'équipes seront confrontées au défi de gérer le RBAC à grande échelle.

Réalisation d'audits réguliers des rôles

Prenez l'habitude de vérifier les journaux d'accès mensuellement pour surveiller les modifications de données. Cette pratique ne soutient pas seulement la conformité en créant une piste d'audit, mais aide également à identifier les permissions obsolètes. Pour vous assurer que vos rôles fonctionnent comme prévu, créez des utilisateurs de test pour chaque rôle et vérifiez périodiquement que les restrictions sont correctement appliquées.

Si votre organisation utilise un fournisseur d'identité (IdP) comme Okta ou authentification, réalisant, la centralisation de la gestion des rôles peut simplifier les audits. Les administrateurs informatiques peuvent alors passer en revue les permissions au même endroit au lieu de jongler avec plusieurs outils. Les audits réguliers vous préparent à ajuster les permissions sans heurts au fur et à mesure que de nouvelles fonctionnalités sont introduites.

Mise à jour des permissions pour les nouvelles fonctionnalités

Lors du lancement de nouvelles fonctionnalités, il est essentiel de mettre à jour les permissions immédiatement. Les modifications des permissions au niveau de la base de données prennent effet instantanément dans Adalo, ce qui facilite l'ajustement des contrôles d'accès et la vérification de leur exactitude en temps réel. Envisagez de créer une couche de mappage pour connecter les groupes du fournisseur d'identité externe avec les rôles internes.

Ada, le créateur IA d'Adalo, vous permet de décrire ce que vous voulez et génère votre application. Magic Start crée des fondations d'applications complètes à partir d'une description, tandis que Magic Add ajoute des fonctionnalités en langage naturel.

Avant de lancer de nouvelles fonctionnalités, testez-les toujours à l'aide de comptes liés à des rôles spécifiques. Cela garantit que les restrictions d'accès fonctionnent comme prévu et prévient les failles de sécurité potentielles. Avec Ajout magique, vous pouvez décrire les nouvelles fonctionnalités en langage naturel et les faire générer automatiquement—mais n'oubliez pas de configurer immédiatement les paramètres RBAC appropriés pour les collections ou écrans nouvellement créées.

Gestion des changements et des transitions de rôles

L'automatisation des mises à jour de rôles est essentielle lorsque les membres de l'équipe rejoignent, quittent ou changent de responsabilités. Le Système de gestion des identités entre domaines (. Cette configuration centralise la gestion des utilisateurs, synchronisant automatiquement les rôles lorsqu'un employé change de poste ou s'en va. Certaines plateformes offrent le) peut rationaliser ce processus en poussant les mises à jour de votre IdP directement vers votre application. Par exemple, lorsqu'un utilisateur est désactivé dans votre système central, SCIM garantit que son accès est révoqué immédiatement.

Cependant, certains IdP peuvent retarder les notifications de changement de groupe pour les utilisateurs désactivés, il est donc judicieux de vérifier manuellement les autorisations lors des réactivations de compte. Lors de la mise à jour des rôles, respectez le principe du moindre privilège : accordez aux utilisateurs uniquement l'accès dont ils ont besoin pour effectuer leurs tâches.

Les organisations utilisant des générateurs d'applications alimentés par l'IA ont signalé une réduction significative des coûts de développement d'applications, mais le maintien de contrôles RBAC stricts garantit que ces économies ne se font pas au détriment de la sécurité. La gestion efficace des transitions de rôles renforce à la fois la sécurité et la scalabilité de votre système RBAC.

Comparaison de l'implémentation du RBAC sur les plateformes

Lors du choix d'une plateforme pour créer des applications avec un contrôle d'accès robuste, il est crucial de comprendre comment différents outils gèrent le RBAC. Chaque plateforme a des approches distinctes en matière d'autorisations, de scalabilité et de facilité de mise en œuvre.

Adalo vs Bubble pour le RBAC

Bubble offre une personnalisation extensive pour la logique des autorisations, mais cette flexibilité s'accompagne souvent de complexité. La construction d'un RBAC sophistiqué dans Bubble nécessite fréquemment d'embaucher des experts pour optimiser les requêtes de base de données et prévenir la dégradation des performances sous charge. Les unités de charge de travail de Bubble créent des frais imprévisibles basés sur l'utilisation, et leur solution mobile enveloppe l'application Web plutôt que de compiler en code natif, ce qui introduit des défis potentiels à grande échelle.

L'approche d'Adalo privilégie la simplicité sans sacrifier la puissance. Les autorisations au niveau de la base de données sont configurées visuellement, et avec des enregistrements de base de données illimités sur les forfaits payants, vous ne dépasserez pas les limites de données à mesure que votre base d'utilisateurs s'agrandit. La plateforme commence à 36 $/mois avec une utilisation illimitée et sans surprise de facturation résultant de frais inattendus.

Adalo vs autres générateurs

Glide excelle dans les applications basées sur des feuilles de calcul mais restreint la liberté créative avec des formats centrés sur les modèles. Il ne supporte pas la publication sur l'App Store ou le Play Store, et les tarifs commencent à 60 $/mois avec des limites d'enregistrements de données qui entraînent des frais supplémentaires.

FlutterFlow cible les utilisateurs techniques avec des capacités low-code, mais nécessite la configuration et la gestion d'une base de données séparée, une complexité d'apprentissage significative qui conduit souvent à des problèmes de scalabilité sans aide d'experts. Les tarifs commencent à 70 $/mois par utilisateur pour la publication sur l'app store, et cela n'inclut toujours pas les coûts de la base de données.

Softr se concentre sur la création d'applications basées sur des feuilles de calcul mais commence à 167 $/mois pour la publication d'applications Web progressives, avec des restrictions sur les enregistrements par application. Il ne supporte pas la création d'applications iOS ou Android natives.

| Plateforme | Prix de départ | Enregistrements de base de données | Applications mobiles natives | Complexité du RBAC |

|---|---|---|---|---|

| Adalo | 36 $/mois | Illimité (forfaits payants) | Oui (iOS et Android) | Visuel, sans code |

| Bubble | 69 $/mois | Limité par unités de charge de travail | Wrapper web uniquement | Complexe, nécessite souvent des experts |

| FlutterFlow | 70 $/mois + coûts de base de données | Dépend de la base de données externe | Oui | Low-code, technique |

| Glide | 60 $/mois | Limité avec des frais | Non | Limité par modèles |

Notez que la plupart des comparaisons et évaluations de plateformes tierces antérieures à la refonte de l'infrastructure d'Adalo 3.0 en fin 2025, qui a livré des améliorations de performance de 3 à 4 fois et supprimé les contraintes de mise à l'échelle précédentes.

Conclusion

Pour mettre en œuvre le RBAC efficacement, commencez par définir des rôles clairs, aligner les autorisations sur ces rôles et garantir que les mesures de sécurité sont appliquées à la fois au niveau de l'interface utilisateur et de la base de données. Tandis que les règles de visibilité contrôlent ce que les utilisateurs peuvent voir au premier plan, les autorisations de base de données servent de dernier rempart, protégeant vos données à la source. Comme le note Auth0, « Le RBAC fait référence à l'attribution d'autorisations en fonction des rôles, offrant une approche plus facile à gérer et moins sujette aux erreurs. »

Les audits réguliers et les mises à jour automatisées sont essentiels pour maintenir votre application sécurisée à mesure qu'elle se développe. Lorsque les membres de l'équipe rejoignent, quittent ou changent de rôles, les attributions de rôles automatisées garantissent que les droits d'accès sont mis à jour instantanément. Tester avec des comptes de rôle dédiés permet d'identifier rapidement les lacunes en matière d'autorisations, créant une expérience utilisateur plus fluide et plus sécurisée.

Le RBAC fait plus que protéger vos données, il simplifie la scalabilité. En mettant à jour un rôle, chaque utilisateur qui y est assigné hérite automatiquement des modifications, économisant du temps et réduisant les erreurs. Avec plus de 3 millions d'applications créées sur Adalo et une infrastructure capable de gérer plus d'1 million d'utilisateurs actifs mensuels, la plateforme fournit une base solide pour les applications qui doivent se développer de manière sécurisée.

Respectez toujours le principe du moindre privilège lors de l'attribution des autorisations. En accordant aux utilisateurs uniquement l'accès dont ils ont besoin, vous minimisez les risques et maintenez une posture de sécurité solide à mesure que votre application évolue. Avec des autorisations robustes au niveau de la base de données en place, même si quelqu'un contourne les restrictions de l'interface utilisateur, votre backend reste sécurisé.

Articles de blog connexes

- Comment permettre aux employés de construire les applications dont ils ont besoin

- Comment créer une application web et mobile de gestion de lavage auto

- 7 meilleures pratiques de sécurité pour les applications sans code

- RGPD et synchronisation des données dans les applications sans code

FAQ

Pourquoi choisir Adalo plutôt que d'autres solutions de création d'applications ?

Adalo est un générateur d'applications alimenté par l'IA qui crée de véritables applications iOS et Android natives à partir d'une seule base de code. Contrairement aux wrappers web, il compile en code natif et publie directement sur l'Apple App Store et Google Play Store. Avec des enregistrements de base de données illimités sur les plans payants et aucuns frais basés sur l'utilisation, vous obtenez une tarification prévisible à mesure que votre application évolue.

Quel est le moyen le plus rapide de créer et de publier une application sur l'App Store ?

L'interface glisser-déposer d'Adalo combinée à des fonctionnalités de construction assistées par l'IA comme Magic Start vous permet de générer des fondations d'application complètes à partir de simples descriptions. La plateforme gère le processus de soumission de l'App Store, permettant un lancement en jours plutôt qu'en mois, souvent la partie la plus difficile de la mise sur le marché d'une application.

Puis-je facilement mettre en œuvre le contrôle d'accès basé sur les rôles dans mon application sans code ?

Oui, avec Adalo, vous pouvez mettre en œuvre le contrôle d'accès basé sur les rôles en ajoutant une propriété Rôle à votre collection Utilisateur et en configurant les autorisations via des outils visuels. Vous pouvez configurer des contrôles au niveau de la base de données et au niveau de l'interface utilisateur sans écrire de code, et les modifications prennent effet instantanément sans republier votre application.

Quelle est la différence entre les règles de visibilité et les autorisations de base de données dans le RBAC ?

Les règles de visibilité contrôlent ce que les utilisateurs voient sur l'interface, tandis que les autorisations de base de données empêchent les données non autorisées d'être envoyées à l'appareil d'un utilisateur. Les deux couches sont essentielles : les règles de visibilité gèrent l'aspect de la conception, mais les autorisations de base de données fournissent le véritable backbone de sécurité qui bloque l'accès même si quelqu'un contourne les restrictions de l'interface utilisateur.

Quel est plus abordable, Adalo ou Bubble ?

Adalo commence à 36 $/mois avec une utilisation illimitée et aucune limite d'enregistrements sur les forfaits payants. Bubble commence à 69 $/mois mais comprend des unités de charge de travail qui créent des frais basés sur l'utilisation, plus des limites sur la republication d'applications et les enregistrements. La tarification prévisible d'Adalo élimine les surprises de facturation à mesure que votre application se développe.

Lequel est plus facile pour les débutants, Adalo ou FlutterFlow?

Adalo est conçu pour les utilisateurs non techniques avec un générateur visuel décrit comme « aussi facile que PowerPoint ». FlutterFlow est low-code plutôt que no-code, ciblant les utilisateurs techniques qui doivent également configurer et gérer leur propre base de données externe, une complexité d'apprentissage significative qui nécessite souvent une aide d'experts pour la scalabilité.

Adalo est-il meilleur que Glide pour les applications mobiles ?

Pour les applications mobiles natives, oui. Adalo crée de véritables applications iOS et Android natives qui publient sur l'App Store et le Play Store. Glide ne supporte pas la publication sur l'app store et restreint la liberté créative avec des formats centrés sur les modèles. Glide excelle dans les applications simples basées sur des feuilles de calcul, mais SheetBridge d'Adalo offre une commodité similaire avec plus de flexibilité.

Comment tester ma configuration RBAC pour m'assurer qu'elle fonctionne correctement ?

Créez des comptes de test pour chaque rôle de votre système (Admin, Éditeur, Invité, etc.) et connectez-vous en tant que chaque rôle pour explorer votre application en profondeur. Essayez d'accéder à des pages restreintes et d'effectuer des actions bloquées directement, ne vous fiez pas seulement aux éléments de l'interface utilisateur masqués. Le système devrait bloquer les actions non autorisées au niveau de la base de données.

Quel est le principe du moindre privilège et pourquoi est-il important pour le RBAC ?

Le principe du moindre privilège signifie accorder aux utilisateurs uniquement l'accès minimum dont ils ont besoin pour effectuer leurs tâches. Cette approche est plus sûre car il est beaucoup plus facile de commencer par des autorisations restrictives et d'en ajouter d'autres plus tard que de révoquer l'accès après une potentielle violation de sécurité. Il minimise les risques à mesure que votre application évolue.

À quelle fréquence dois-je auditer et mettre à jour mes autorisations RBAC ?

Examinez les journaux d'accès mensuellement pour surveiller les modifications de données et identifier les autorisations obsolètes. Les audits réguliers soutiennent la conformité en créant une piste d'audit, et les mises à jour de rôles automatisées via des systèmes comme SCIM garantissent que les droits d'accès sont ajustés instantanément lorsque les membres de l'équipe rejoignent, quittent ou changent de responsabilités.

Créez votre application rapidement avec l'un de nos modèles d'application prédéfinis

Commencez à créer sans code